บทนำ

ในยุคดิจิทัลที่เทคโนโลยีเข้ามามีบทบาทในทุกแง่มุมของชีวิต ความเข้าใจพื้นฐานเกี่ยวกับสถาปัตยกรรมคอมพิวเตอร์ไม่ได้เป็นเพียงความรู้สำหรับวิศวกรคอมพิวเตอร์อีกต่อไป แต่เป็นสิ่งสำคัญยิ่งสำหรับทุกคนที่เกี่ยวข้องกับความมั่นคงปลอดภัยไซเบอร์ ไม่ว่าจะเป็นผู้เชี่ยวชาญด้านนิติวิทยาเชิงดิจิทัล นักวิเคราะห์มัลแวร์ หรือแม้แต่ผู้ใช้งานทั่วไปที่ต้องการปกป้องข้อมูลของตนเอง การเข้าใจว่าหน่วยประมวลผลกลาง (CPU), หน่วยความจำหลัก (RAM) และหน่วยเก็บข้อมูล (Storage) ทำงานร่วมกันอย่างไร และแต่ละส่วนมีปฏิสัมพันธ์กับภัยคุกคามไซเบอร์อย่างไร จะช่วยให้เราสามารถประเมินความเสี่ยง ป้องกันการโจมตี และตอบสนองต่อเหตุการณ์ได้อย่างมีประสิทธิภาพ บทความนี้จะเจาะลึกถึงพื้นฐานของสถาปัตยกรรมคอมพิวเตอร์เหล่านี้ พร้อมทั้งเชื่อมโยงเข้ากับหลักการและแนวปฏิบัติในด้านความมั่นคงปลอดภัยไซเบอร์ที่สำคัญ

เนื้อหาหลัก: Basic Computer Architecture: CPU, RAM, Storage (HDD, SSD)

คอมพิวเตอร์ทุกเครื่อง ไม่ว่าจะเป็นเซิร์ฟเวอร์ขนาดใหญ่ พีซีส่วนตัว หรือแม้กระทั่งสมาร์ทโฟน ล้วนประกอบด้วยส่วนประกอบหลักสามส่วนที่ทำงานร่วมกันอย่างใกล้ชิด ได้แก่ CPU, RAM และ Storage การทำความเข้าใจหน้าที่และลักษณะเฉพาะของแต่ละส่วนเป็นรากฐานสำคัญในการวิเคราะห์และจัดการกับภัยคุกคามไซเบอร์ได้อย่างแม่นยำ

หน่วยประมวลผลกลาง (CPU: Central Processing Unit)

CPU เปรียบเสมือนสมองของคอมพิวเตอร์ มีหน้าที่ในการประมวลผลคำสั่งทั้งหมดที่ได้รับจากซอฟต์แวร์และฮาร์ดแวร์อื่นๆ CPU ทำงานผ่านวัฏจักรพื้นฐาน 4 ขั้นตอน: fetch (ดึงคำสั่ง), decode (ถอดรหัสคำสั่ง), execute (ประมวลผลคำสั่ง) และ write-back (เขียนผลลัพธ์กลับ) ประสิทธิภาพของ CPU วัดได้จากหลายปัจจัย เช่น จำนวนคอร์ (cores), จำนวนเธรด (threads), ความเร็วสัญญาณนาฬิกา (clock speed) และขนาดของแคช (cache)

- CPU กับ WiFi Penetration Testing: ในการทดสอบการเจาะระบบเครือข่ายไร้สาย (WiFi Penetration Testing) การถอดรหัสรหัสผ่านที่ถูกแฮชไว้ (เช่น WPA/WPA2-PSK) เป็นกระบวนการที่ต้องใช้พลังงานการประมวลผลของ CPU สูงมาก โดยเฉพาะอย่างยิ่งในการโจมตีแบบ Brute-force หรือ Dictionary Attack ด้วยเครื่องมืออย่าง Aircrack-ng ความเร็วของ CPU และจำนวนคอร์มีผลโดยตรงต่อระยะเวลาที่ใช้ในการถอดรหัส หาก CPU มีประสิทธิภาพสูง จะสามารถลองรหัสผ่านได้จำนวนมากในเวลาอันสั้น

- CPU กับ Digital Forensics: ในงานนิติวิทยาเชิงดิจิทัล การวิเคราะห์สถานะของ CPU และรีจิสเตอร์ (registers) ในช่วงเวลาที่เกิดเหตุการณ์สำคัญ อาจให้ข้อมูลเชิงลึกเกี่ยวกับกิจกรรมที่เกิดขึ้น การวิเคราะห์ชุดคำสั่งที่ CPU กำลังดำเนินการสามารถบ่งชี้ถึงพฤติกรรมที่ผิดปกติ หรือแม้กระทั่งการทำงานของมัลแวร์ที่พยายามซ่อนตัวจากระบบปฏิบัติการ

- CPU กับ Malware Analysis: มัลแวร์มักถูกออกแบบมาเพื่อใช้ประโยชน์จากคุณสมบัติของ CPU ตัวอย่างเช่น มัลแวร์บางประเภทอาจใช้คำสั่งพิเศษของ CPU เพื่อเข้าถึงส่วนที่มีสิทธิ์สูงในระบบ (privilege escalation) หรือใช้เทคนิคการซ่อนตัวผ่านการจัดการกับ interrupt vector table (IVT) ที่ CPU ใช้ การวิเคราะห์มัลแวร์ด้วยดีบั๊กเกอร์ (debugger) เช่น x64dbg หรือเครื่องมือวิเคราะห์แบบสแตติก (static analysis tool) อย่าง Ghidra จะช่วยให้นักวิเคราะห์สามารถติดตามการทำงานของ CPU ทีละคำสั่ง เพื่อทำความเข้าใจพฤติกรรมของมัลแวร์

- CPU กับ Security Awareness: ผู้ใช้งานควรสังเกตพฤติกรรมที่ผิดปกติของระบบ เช่น การใช้ CPU ที่สูงผิดปกติโดยไม่มีสาเหตุชัดเจน อาจเป็นสัญญาณว่าระบบกำลังถูกประมวลผลโดยมัลแวร์ หรือมีการทำเหมืองคริปโตเคอร์เรนซีโดยไม่ได้รับอนุญาต การมีความรู้พื้นฐานนี้จะช่วยให้ผู้ใช้สามารถแจ้งเตือนหรือดำเนินการแก้ไขได้ทันท่วงที

- RAM กับ WiFi Penetration Testing: ในระหว่างการดักจับแพ็กเก็ตข้อมูล (packet capture) จากเครือข่ายไร้สาย ข้อมูลที่ถูกดักจับจะถูกเก็บไว้ใน RAM ชั่วคราวก่อนที่จะถูกบันทึกลงในหน่วยเก็บข้อมูล ความจุของ RAM ที่เพียงพอจึงเป็นสิ่งสำคัญเพื่อให้มั่นใจว่าสามารถดักจับข้อมูลจำนวนมากได้โดยไม่เกิดปัญหาคอขวด

- RAM กับ Digital Forensics: RAM เป็นแหล่งข้อมูลสำคัญในการวิเคราะห์ทางนิติวิทยาเชิงดิจิทัล เนื่องจากมันอาจเก็บข้อมูลที่ละเอียดอ่อน เช่น รหัสผ่านที่ถอดรหัสแล้ว, คีย์เข้ารหัส, ข้อมูลที่ยังไม่ได้บันทึกลงดิสก์, หรือร่องรอยของมัลแวร์ที่ทำงานอยู่ในหน่วยความจำ การเก็บข้อมูลจาก RAM (memory acquisition) อย่างรวดเร็วเป็นสิ่งจำเป็นก่อนที่ข้อมูลจะหายไป เครื่องมืออย่าง Volatility Framework สามารถใช้ในการวิเคราะห์ memory dump เพื่อค้นหากระบวนการที่ทำงานอยู่, รายชื่อไฟล์ที่เปิด, หรือข้อมูลผู้ใช้งานที่เก็บอยู่ใน RAM

หน่วยความจำหลัก (RAM: Random Access Memory)

RAM เป็นหน่วยความจำชั่วคราวที่มีความเร็วสูง ใช้สำหรับเก็บข้อมูลและคำสั่งที่ CPU กำลังใช้งานอยู่ เมื่อคอมพิวเตอร์ปิดลง ข้อมูลใน RAM จะหายไป (volatile memory) ความเร็วและความจุของ RAM มีผลต่อประสิทธิภาพโดยรวมของระบบอย่างมาก โดยเฉพาะอย่างยิ่งเมื่อต้องทำงานกับโปรแกรมหลายโปรแกรมพร้อมกันหรือข้อมูลขนาดใหญ่

h

# ตัวอย่างการใช้ Volatility เพื่อแสดงรายการกระบวนการ (processes) ที่ทำงานอยู่จาก memory dump

vol.py -f /path/to/memdump.raw windows.pslist

หน่วยเก็บข้อมูล (Storage: HDD, SSD)

หน่วยเก็บข้อมูลทำหน้าที่เก็บข้อมูลและโปรแกรมอย่างถาวร แม้จะปิดเครื่องคอมพิวเตอร์ไปแล้วก็ตาม มีสองประเภทหลักคือ Hard Disk Drive (HDD) และ Solid State Drive (SSD)

h

# ตัวอย่างการใช้ dd เพื่อสร้าง image file ของดิสก์

# ระมัดระวัง: คำสั่งนี้จะคัดลอกข้อมูลจากต้นฉบับไปยังปลายทาง หากใช้ผิดอาจทำให้ข้อมูลสูญหายได้

# /dev/sdX คือดิสก์ต้นฉบับ (เช่น /dev/sda หรือ /dev/sdb)

# /path/to/image.dd คือไฟล์ image ที่จะสร้าง

# bs=4M กำหนดขนาดบล็อกเป็น 4MB เพื่อเพิ่มประสิทธิภาพ

sudo dd if=/dev/sdX of=/path/to/image.dd bs=4M conv=noerror,sync

หลังจากการสร้าง image file แล้ว นักวิเคราะห์จะใช้เครื่องมืออย่าง Autopsy หรือ EnCase เพื่อวิเคราะห์ระบบไฟล์, กู้คืนไฟล์ที่ถูกลบ, ตรวจสอบพื้นที่ว่าง (slack space), และค้นหาร่องรอยของกิจกรรมที่น่าสงสัย

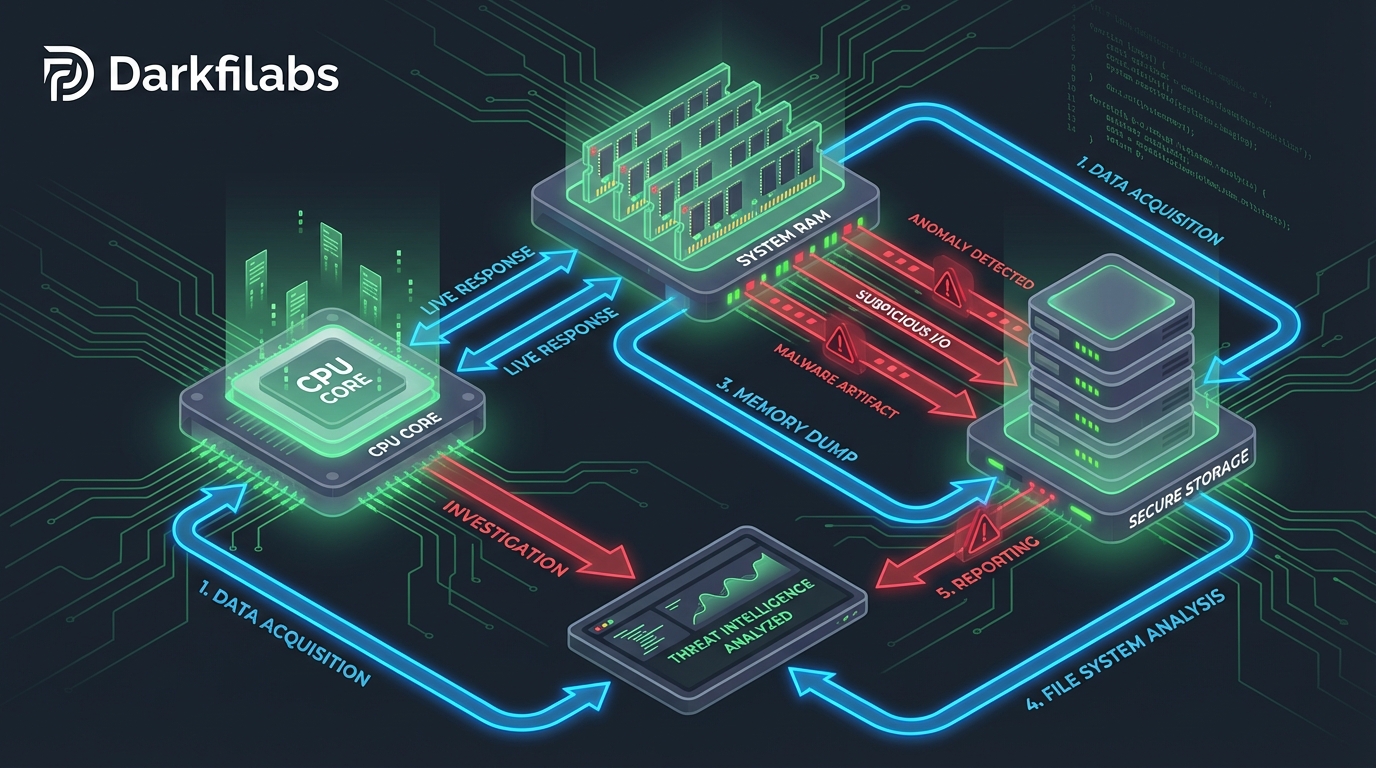

การประยุกต์ใช้ในการวิเคราะห์ทางนิติวิทยาเชิงดิจิทัล

การวิเคราะห์ทางนิติวิทยาเชิงดิจิทัล (Digital Forensics) เป็นสาขาที่ต้องอาศัยความเข้าใจอย่างลึกซึ้งเกี่ยวกับ CPU, RAM และ Storage เนื่องจากข้อมูลหลักฐานที่สำคัญมักจะกระจายตัวอยู่ตามส่วนประกอบเหล่านี้ การทำงานของแต่ละส่วนให้บริบทที่แตกต่างกันในการสืบสวน:

1. การเก็บข้อมูลจากหน่วยความจำ (RAM Acquisition):

- วัตถุประสงค์: เพื่อเก็บข้อมูลชั่วคราวที่อาจมีหลักฐานสำคัญ เช่น รหัสผ่าน, คีย์เข้ารหัส, กระบวนการที่ทำงานอยู่, หรือร่องรอยของมัลแวร์ที่ทำงานในหน่วยความจำ

- ความท้าทาย: RAM เป็นหน่วยความจำแบบ volatile ซึ่งหมายความว่าข้อมูลจะหายไปเมื่อปิดเครื่อง ดังนั้นการเก็บข้อมูลต้องทำอย่างรวดเร็วและใช้เครื่องมือที่เหมาะสม เช่น FTK Imager Lite หรือ DumpIt บน Windows, หรือ LiME (Linux Memory Extractor) บน Linux

- การวิเคราะห์: ใช้ Volatility Framework เพื่อวิเคราะห์ memory dump เช่น การค้นหากระบวนการที่ซ่อนอยู่ (hidden processes), การดึงข้อมูลเครือข่าย, การค้นหา malicious code injection

h

# ตัวอย่างการใช้ LiME เพื่อเก็บข้อมูล RAM บน Linux

# ตรวจสอบ architecture ของ kernel ก่อน

# modprobe: โหลด kernel module

sudo insmod lime.ko "path=/path/to/memdump.lime format=lime"

2. การสร้างภาพสำเนาดิสก์ (Disk Imaging):

- วัตถุประสงค์: เพื่อสร้างสำเนาที่สมบูรณ์แบบของหน่วยเก็บข้อมูลต้นฉบับแบบบิตต่อบิต เพื่อใช้ในการวิเคราะห์โดยไม่กระทบต่อหลักฐานต้นฉบับ

- ความท้าทาย: ต้องมั่นใจว่าการคัดลอกเป็นแบบ forensics-sound คือไม่มีการเปลี่ยนแปลงข้อมูลใดๆ บนดิสก์ต้นฉบับ และต้องใช้ write blocker (ฮาร์ดแวร์หรือซอฟต์แวร์) เพื่อป้องกันการเขียนข้อมูล

- การวิเคราะห์: ใช้เครื่องมือเช่น Autopsy, EnCase, หรือ Forensic Toolkit (FTK) ในการตรวจสอบไฟล์, กู้คืนไฟล์ที่ถูกลบ, วิเคราะห์โครงสร้างระบบไฟล์ (MFT/FAT), ตรวจสอบ Metadata, และค้นหา artifact ที่เกี่ยวข้องกับกิจกรรมผิดปกติ

3. การวิเคราะห์พฤติกรรมมัลแวร์ด้วย CPU และ RAM (Malware Behavioral Analysis):

- วัตถุประสงค์: เพื่อทำความเข้าใจว่ามัลแวร์โต้ตอบกับ CPU และ RAM อย่างไร เช่น การใช้ชุดคำสั่งพิเศษ, การฉีดโค้ดเข้าสู่กระบวนการอื่น, หรือการพยายามซ่อนตัวจากระบบปฏิบัติการ

- เครื่องมือ: ใช้ดีบั๊กเกอร์ (debugger) เช่น x64dbg (สำหรับ 64-bit Windows), IDA Pro (disassembler), หรือโปรแกรมตรวจสอบการทำงานของระบบ (system monitor) เช่น Process Monitor (Procmon) เพื่อติดตามการเรียกใช้ API, การเข้าถึงไฟล์, และการใช้งานรีจิสทรี ที่มัลแวร์ทำ

- ความสำคัญ: ข้อมูลจากการวิเคราะห์นี้ช่วยให้เข้าใจถึงกลไกการทำงานของมัลแวร์อย่างละเอียด และสามารถสร้างลายเซ็น (signature) สำหรับการตรวจจับ หรือแนวทางการป้องกันที่เฉพาะเจาะจงได้

Security Best Practices

การรักษาความมั่นคงปลอดภัยของระบบคอมพิวเตอร์ที่เกี่ยวข้องกับ CPU, RAM และ Storage สามารถทำได้โดยปฏิบัติตามแนวทางเหล่านี้:

- Full Disk Encryption (FDE) สำหรับ Storage: ใช้ BitLocker, VeraCrypt หรือการเข้ารหัสในตัวของระบบปฏิบัติการ เพื่อป้องกันการเข้าถึงข้อมูลเมื่ออุปกรณ์สูญหายหรือถูกขโมย

- Memory Encryption: บางระบบอาจมีคุณสมบัติการเข้ารหัสหน่วยความจำ เช่น Intel SGX เพื่อปกป้องข้อมูลใน RAM

บทสรุป

การทำความเข้าใจสถาปัตยกรรมคอมพิวเตอร์พื้นฐาน ทั้ง CPU, RAM และ Storage เป็นมากกว่าความรู้ด้านฮาร์ดแวร์ แต่เป็นรากฐานสำคัญในการสร้างความมั่นคงปลอดภัยไซเบอร์ที่แข็งแกร่ง ความเข้าใจในบทบาทของแต่ละส่วนประกอบ ช่วยให้ผู้เชี่ยวชาญด้านความมั่นคงปลอดภัยสามารถวิเคราะห์ภัยคุกคาม, ตรวจจับมัลแวร์, ทำนิติวิทยาเชิงดิจิทัล และออกแบบแนวทางการป้องกันที่มีประสิทธิภาพ ผู้ใช้งานทั่วไปก็สามารถใช้ความรู้นี้เพื่อปกป้องข้อมูลและระบบของตนเองจากการโจมตีต่างๆ การลงทุนในการเรียนรู้และประยุกต์ใช้ความรู้เหล่านี้จึงเป็นสิ่งจำเป็นอย่างยิ่งในโลกดิจิทัลที่มีภัยคุกคามซับซ้อนขึ้นทุกวัน