บทนำ

ในยุคดิจิทัลที่โซเชียลมีเดียได้กลายเป็นส่วนสำคัญในชีวิตประจำวันของผู้คน ข้อมูลจำนวนมหาศาลถูกสร้างขึ้นและเผยแพร่บนแพลตฟอร์มเหล่านี้อย่างต่อเนื่อง ไม่ว่าจะเป็น Facebook, X (Twitter), Instagram, TikTok หรือ LinkedIn ข้อมูลเหล่านี้ไม่ได้เป็นเพียงแค่เรื่องส่วนตัวหรือการสื่อสารทั่วไปอีกต่อไป แต่ยังได้กลายเป็นแหล่งข้อมูลอันล้ำค่าสำหรับการสืบสวนสอบสวนทางนิติวิทยาศาสตร์ดิจิทัล (Digital Forensics) เมื่อเกิดอาชญากรรมทางไซเบอร์ การกลั่นแกล้งบนโลกออนไลน์ การฉ้อโกง หรือแม้แต่การสืบหาข้อมูลเพื่อความมั่นคงของชาติ การวิเคราะห์หลักฐานจากโซเชียลมีเดียหรือที่เรียกว่า Social Media Forensics จึงมีความสำคัญอย่างยิ่ง

บทความนี้จะเจาะลึกถึงเทคนิคและขั้นตอนต่างๆ ในการดำเนินการ Social Media Forensics ตั้งแต่การรวบรวม การเก็บรักษา การวิเคราะห์ ไปจนถึงการจัดทำรายงาน เพื่อให้ได้มาซึ่งหลักฐานดิจิทัลที่น่าเชื่อถือและสามารถนำไปใช้ในกระบวนการยุติธรรมได้ เราจะสำรวจเครื่องมือและวิธีการที่ใช้ในการสกัดข้อมูลที่ซ่อนอยู่ ทำความเข้าใจถึงความท้าทายที่นักนิติวิทยาศาสตร์ต้องเผชิญ รวมถึงข้อควรพิจารณาด้านจริยธรรมและกฎหมาย เพื่อให้ผู้อ่านมีความเข้าใจที่ลึกซึ้งและสามารถนำความรู้ไปประยุกต์ใช้ในการสืบสวนสอบสวนได้อย่างมีประสิทธิภาพ

เนื้อหาหลัก: Social Media Forensics: Investigation Techniques

Social Media Forensics คือกระบวนการทางวิทยาศาสตร์ในการระบุ, รวบรวม, เก็บรักษา, วิเคราะห์ และจัดทำรายงานหลักฐานดิจิทัลที่เกี่ยวข้องกับกิจกรรมบนแพลตฟอร์มโซเชียลมีเดีย หลักฐานเหล่านี้สามารถเป็นได้ทั้งข้อความ, รูปภาพ, วิดีโอ, ข้อมูลโปรไฟล์, การเชื่อมต่อเพื่อน, การตั้งค่าความเป็นส่วนตัว, ตำแหน่งทางภูมิศาสตร์ (Geolocation) และข้อมูลเมตาดาต้าอื่นๆ ที่อาจช่วยเชื่อมโยงผู้กระทำผิดกับอาชญากรรม หรือเปิดเผยลำดับเหตุการณ์ที่สำคัญได้

ประเภทของข้อมูลบนโซเชียลมีเดียสำหรับการวิเคราะห์ทางนิติวิทยาศาสตร์

ในการทำ Social Media Forensics นั้น จำเป็นต้องเข้าใจถึงประเภทของข้อมูลที่สามารถรวบรวมได้ ซึ่งแต่ละประเภทมีความสำคัญแตกต่างกันไป:

- ข้อมูลผู้ใช้และโปรไฟล์ (User and Profile Data): ชื่อผู้ใช้, รูปโปรไฟล์, วันเกิด, สถานที่ทำงาน, การศึกษา, ข้อมูลติดต่อ, ลิงก์ไปยังเว็บไซต์อื่นๆ ข้อมูลเหล่านี้ช่วยระบุตัวตนและสร้างโปรไฟล์ของผู้ต้องสงสัยหรือผู้เกี่ยวข้อง

- โพสต์และเนื้อหา (Posts and Content): ข้อความ, รูปภาพ, วิดีโอ, ลิงก์ที่โพสต์โดยผู้ใช้เอง หรือที่ถูกแท็กในโพสต์ของผู้อื่น ซึ่งอาจมีข้อมูลเกี่ยวกับเจตนา, กิจกรรม, หรือสถานที่

- ข้อมูลการสื่อสาร (Communication Data): ข้อความส่วนตัว (Direct Messages), คอมเมนต์สาธารณะ, การตอบกลับ (Replies), การพูดถึง (Mentions) ที่บ่งบอกถึงปฏิสัมพันธ์กับผู้อื่น

- ข้อมูลเมตาดาต้า (Metadata): ข้อมูลที่อธิบายข้อมูลอื่นๆ เช่น วันที่และเวลาที่โพสต์, สถานที่ที่ถ่ายภาพหรือโพสต์ (Geolocation), อุปกรณ์ที่ใช้ในการโพสต์ ข้อมูลเหล่านี้มีความสำคัญอย่างยิ่งในการพิสูจน์ความถูกต้องและลำดับเหตุการณ์

- ข้อมูลการเชื่อมต่อ (Connection Data): รายชื่อเพื่อน/ผู้ติดตาม, กลุ่มที่เข้าร่วม, เพจที่กดไลก์ ซึ่งสามารถเผยแพร่เครือข่ายความสัมพันธ์ของผู้ใช้

- ข้อมูลกิจกรรม (Activity Logs): การเข้าสู่ระบบ (Login/Logout), การแก้ไขโปรไฟล์, การลบโพสต์หรือข้อความ ซึ่งมักจะถูกบันทึกโดยแพลตฟอร์มและเป็นข้อมูลสำคัญในการยืนยันกิจกรรมของผู้ใช้

- ความผันผวนของข้อมูล (Data Volatility): ข้อมูลบนโซเชียลมีเดียสามารถถูกแก้ไข, ลบ หรือเปลี่ยนการตั้งค่าความเป็นส่วนตัวได้ตลอดเวลา ทำให้หลักฐานอาจสูญหายหรือถูกเปลี่ยนแปลงไปอย่างรวดเร็ว

- ปริมาณข้อมูลมหาศาล (Volume of Data): การมีข้อมูลจำนวนมากทั้งที่เป็นประโยชน์และไม่เป็นประโยชน์ ทำให้การคัดแยกและวิเคราะห์ทำได้ยากและใช้เวลานาน

- ข้อจำกัดด้านความเป็นส่วนตัวและนโยบาย (Privacy and Policy Restrictions): แพลตฟอร์มโซเชียลมีเดียมีนโยบายความเป็นส่วนตัวที่เข้มงวด ทำให้การเข้าถึงข้อมูลส่วนตัวของผู้ใช้อาจต้องอาศัยคำสั่งศาล หรือเป็นไปได้เฉพาะข้อมูลสาธารณะ

- เขตอำนาจศาล (Jurisdiction): แพลตฟอร์มโซเชียลมีเดียหลายแห่งมีเซิร์ฟเวอร์และให้บริการทั่วโลก ทำให้การบังคับใช้กฎหมายและการขอข้อมูลจากบริษัทต่างประเทศมีความซับซ้อน

- การเปลี่ยนแปลงของแพลตฟอร์ม (Platform Changes): อินเทอร์เฟซ, ฟังก์ชัน และ API ของแพลตฟอร์มมีการเปลี่ยนแปลงอยู่เสมอ ทำให้นักนิติวิทยาศาสตร์ต้องปรับวิธีการและเครื่องมือให้ทันสมัยอยู่เสมอ

ความท้าทายในการทำ Social Media Forensics

การสืบสวนบนโซเชียลมีเดียมีความซับซ้อนและท้าทายหลายประการ:

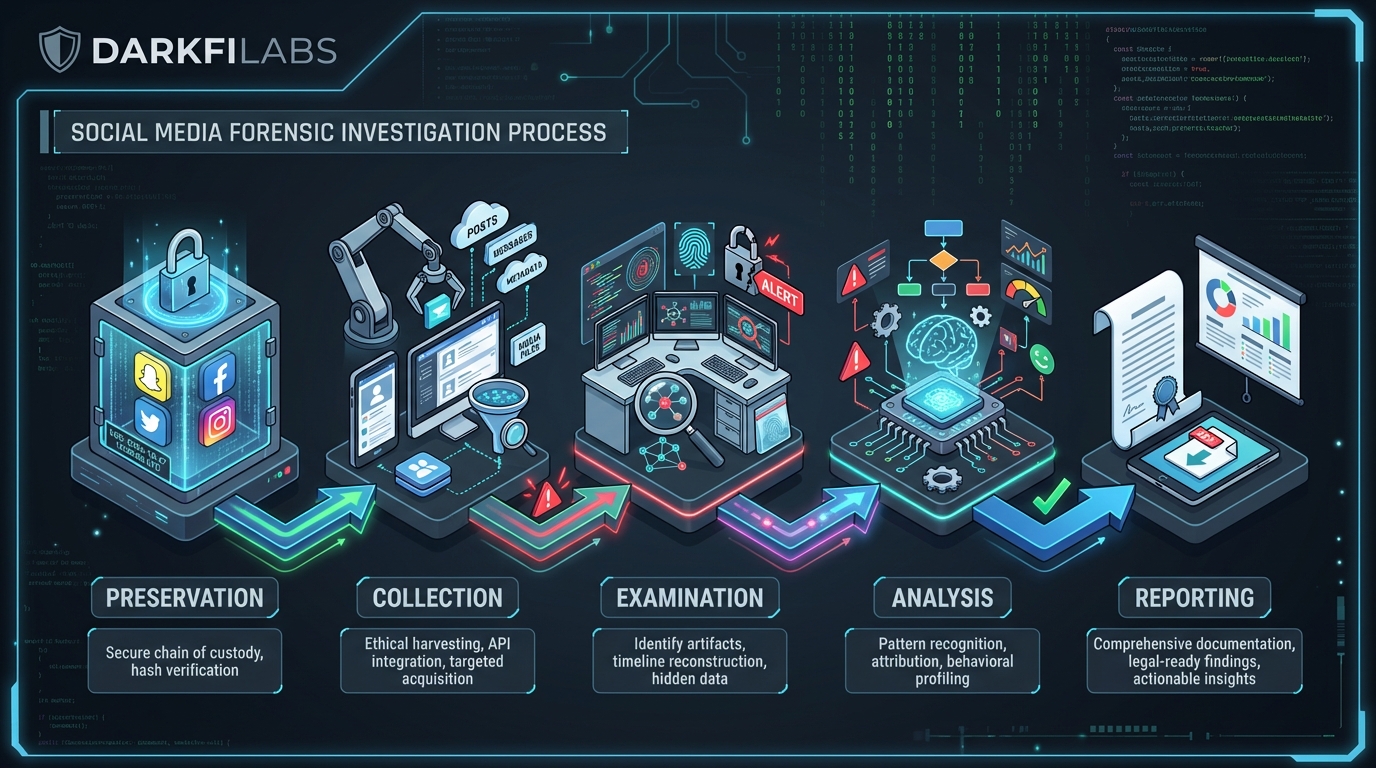

ขั้นตอนการทำงาน: Social Media Forensic Investigation Process

กระบวนการ Social Media Forensics มักจะยึดหลักการเดียวกันกับการสืบสวนทางนิติวิทยาศาสตร์ดิจิทัลโดยทั่วไป ซึ่งแบ่งเป็น 5 ขั้นตอนหลัก:

1. การเก็บรักษา (Preservation)

ขั้นตอนนี้คือการรักษาหลักฐานดิจิทัลให้อยู่ในสภาพเดิมและไม่ถูกเปลี่ยนแปลง เพื่อให้สามารถนำไปใช้ในชั้นศาลได้ การเก็บรักษาข้อมูลจากโซเชียลมีเดียต้องทำอย่างรวดเร็วและระมัดระวังเนื่องจากข้อมูลมีความผันผวนสูง

- การจับภาพหน้าจอ (Screenshotting): ใช้เพื่อบันทึกหน้าเว็บหรือโพสต์ที่สำคัญ ซึ่งต้องบันทึกให้เห็น URL, วันที่และเวลา, และข้อมูลสำคัญอื่นๆ

- การเก็บถาวรหน้าเว็บ (Web Page Archiving): ใช้เครื่องมือที่สามารถบันทึกทั้งหน้าเว็บรวมถึงโค้ด HTML, รูปภาพ, วิดีโอ และสคริปต์ต่างๆ เพื่อให้ได้สำเนาที่สมบูรณ์ที่สุด

- เครื่องมือที่ใช้:

- Wget: เป็นเครื่องมือคอมมานด์ไลน์ที่สามารถดาวน์โหลดเนื้อหาจากเว็บเซิร์ฟเวอร์ได้

h

wget -p -k -E -r -l 0 -nv -U "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/91.0.4472.124 Safari/537.36" -w 2 --waitretry=10 --random-wait -o wget.log --directory-prefix=output_folder "https://www.facebook.com/username/posts/123456789"

คำอธิบายคำสั่ง:

- -p (--page-requisites): ดาวน์โหลดไฟล์ทั้งหมดที่จำเป็นในการแสดงหน้า HTML ที่ระบุ เช่น รูปภาพ, CSS, JavaScript

- -k (--convert-links): ทำให้ลิงก์ในไฟล์ HTML ที่ดาวน์โหลดสามารถทำงานแบบออฟไลน์ได้

- -E (--adjust-extension): เพิ่มนามสกุล .html ให้กับไฟล์ที่ไม่มีนามสกุล

- -r (--recursive): ดาวน์โหลดแบบเรียกซ้ำ (recursive)

- -l 0 (--level=0): ระบุระดับความลึกของการดาวน์โหลด (0 หมายถึงไม่จำกัด)

- -nv (--no-verbose): ลดการแสดงผลข้อความที่ไม่จำเป็น

- -U (--user-agent): ตั้งค่า User-Agent เพื่อเลียนแบบเบราว์เซอร์จริง

- -w 2 (--wait=2): หน่วงเวลา 2 วินาทีระหว่างการดาวน์โหลดแต่ละไฟล์เพื่อไม่ให้ถูกบล็อก

- --waitretry=10: หน่วงเวลาระหว่างการลองใหม่ (retry)

- --random-wait: หน่วงเวลาแบบสุ่ม

- -o wget.log: บันทึก log การทำงาน

- --directory-prefix=output_folder: ระบุโฟลเดอร์สำหรับบันทึกไฟล์

- URL: ที่อยู่ของหน้าเว็บเป้าหมาย

- ข้อควรระวัง: การใช้ Wget กับแพลตฟอร์มเช่น Facebook, X มักถูกบล็อกถ้าไม่ล็อกอินหรือไม่มีสิทธิ์เข้าถึง การใช้กับหน้าสาธารณะจะง่ายกว่า

- HTTrack Website Copier: เครื่องมือ GUI สำหรับ Windows, Linux, macOS ที่ช่วยดาวน์โหลดเว็บไซต์ทั้งหมดสำหรับการเรียกดูแบบออฟไลน์

- การใช้ API ของแพลตฟอร์ม (Platform APIs): บางแพลตฟอร์มมี API ที่ให้นักพัฒนาสามารถเข้าถึงข้อมูลสาธารณะได้ในระดับหนึ่ง ซึ่งสามารถใช้เพื่อรวบรวมข้อมูลจำนวนมากได้อย่างเป็นระบบ

- การขอข้อมูลจากผู้ให้บริการ (Legal Request to Service Providers): ในกรณีที่ต้องการข้อมูลส่วนตัว เช่น ข้อความส่วนตัว, IP Address, หรือข้อมูลบัญชีที่ละเอียดอ่อน การส่งคำร้องขอทางกฎหมาย (Subpoena หรือ Search Warrant) ไปยังแพลตฟอร์มโซเชียลมีเดียเป็นสิ่งจำเป็น

2. การรวบรวม (Collection)

เมื่อได้วิธีการเก็บรักษาแล้ว ขั้นตอนต่อไปคือการรวบรวมข้อมูลตามที่กำหนดไว้ แหล่งที่มาของข้อมูลอาจรวมถึง:

- ข้อมูลสาธารณะ (Publicly Available Data): โพสต์, โปรไฟล์, คอมเมนต์ที่ผู้ใช้ตั้งค่าเป็นสาธารณะ สามารถเข้าถึงได้โดยตรงผ่านเว็บเบราว์เซอร์หรือเครื่องมือ OSINT (Open Source Intelligence)

- ข้อมูลที่มีการยินยอม (Consented Data): ข้อมูลที่ผู้ใช้ยินยอมให้เข้าถึง ซึ่งอาจเกิดขึ้นในกรณีที่ผู้เสียหายร่วมมือกับการสืบสวน

- ข้อมูลที่ได้รับจากคำสั่งศาล (Judicial Order Data): ข้อมูลส่วนตัวที่แพลตฟอร์มส่งมอบให้ตามคำสั่งศาล

- เครื่องมือ OSINT สำหรับการรวบรวม:

- Maltego: เครื่องมือวิเคราะห์ลิงก์ที่สามารถดึงข้อมูลจากแหล่งต่างๆ รวมถึงโซเชียลมีเดีย เพื่อสร้างกราฟความสัมพันธ์

- OSINT Framework / OSINT Combine: เว็บไซต์ที่รวบรวมเครื่องมือและลิงก์สำหรับค้นหาข้อมูลแบบเปิด

- การค้นหาขั้นสูงบน Google/Bing: ใช้ Search Operators เพื่อจำกัดผลการค้นหาบนโซเชียลมีเดีย

site:facebook.com "ชื่อผู้ต้องสงสัย" "คำสำคัญ"

site:twitter.com "ชื่อผู้ใช้" OR "แฮชแท็ก"

- Social Media Specific Search Engines: เช่น Social Searcher, Keyhole (สำหรับ Twitter analytics)

3. การตรวจสอบ (Examination)

หลังจากรวบรวมข้อมูลแล้ว ขั้นตอนนี้คือการตรวจสอบข้อมูลดิบ เพื่อระบุความเกี่ยวข้อง, ความน่าเชื่อถือ และความถูกต้องของหลักฐาน นักนิติวิทยาศาสตร์จะใช้เทคนิคต่างๆ เพื่อแยกแยะข้อมูลที่ไม่เกี่ยวข้องออกไป และเน้นไปที่ข้อมูลที่มีศักยภาพ

- การวิเคราะห์เมตาดาต้า (Metadata Analysis): ตรวจสอบข้อมูลเมตาดาต้าของรูปภาพ, วิดีโอ หรือไฟล์อื่นๆ ที่โพสต์บนโซเชียลมีเดีย เพื่อหาข้อมูลเช่น วันที่/เวลาสร้าง, GPS Coordinates, ประเภทของอุปกรณ์ที่ใช้

- เครื่องมือที่ใช้:

- ExifTool: เครื่องมือคอมมานด์ไลน์ที่ทรงพลังสำหรับการอ่าน, เขียน และแก้ไขเมตาดาต้าในไฟล์รูปภาพ, เสียง, วิดีโอ และ PDF

h

exiftool image.jpg

คำสั่งนี้จะแสดงเมตาดาต้าทั้งหมดของไฟล์ image.jpg รวมถึงข้อมูล GPS, วันที่ถ่าย, รุ่นกล้อง เป็นต้น

h

exiftool -gpslatitude -gpslongitude image.jpg

คำสั่งนี้จะแสดงเฉพาะค่าละติจูดและลองจิจูด GPS

- Foremost / Scalpel: หากไฟล์ถูกลบไปแล้วบนอุปกรณ์ต้นทาง แต่สามารถกู้คืนได้ (ไม่ใช่จากโซเชียลมีเดียโดยตรง) เครื่องมือเหล่านี้อาจช่วยได้

- การตรวจสอบความถูกต้อง (Authenticity Verification): ตรวจสอบว่าหลักฐานที่รวบรวมมานั้นเป็นของจริงหรือไม่ มีการดัดแปลงแก้ไขหรือไม่ เช่น การใช้เครื่องมือวิเคราะห์ความผิดปกติของภาพ (Image Forgery Detection) หรือการตรวจสอบลายน้ำดิจิทัล (Digital Watermarks)

4. การวิเคราะห์ (Analysis)

ในขั้นตอนนี้ ข้อมูลที่ถูกตรวจสอบแล้วจะถูกนำมาวิเคราะห์อย่างละเอียด เพื่อหาความเชื่อมโยง, รูปแบบ, พฤติกรรม และข้อมูลเชิงลึกที่สามารถตอบคำถามของการสืบสวนได้

- การวิเคราะห์เครือข่ายความสัมพันธ์ (Social Network Analysis): สร้างแผนภาพความสัมพันธ์ระหว่างบุคคล, กลุ่ม, และเพจ เพื่อระบุตัวละครหลัก, ผู้สมรู้ร่วมคิด, หรือผู้มีอิทธิพล

- เครื่องมือที่ใช้:

- Gephi: ซอฟต์แวร์สำหรับวิเคราะห์และสร้างภาพกราฟเครือข่าย (Network Graph Visualization) ที่ช่วยแสดงความสัมพันธ์ซับซ้อนได้อย่างชัดเจน

- Palantir Foundry / IBM i2 Analyst's Notebook: เครื่องมือระดับองค์กรสำหรับการวิเคราะห์ข้อมูลขนาดใหญ่และการสร้างความสัมพันธ์

- การวิเคราะห์เนื้อหา (Content Analysis): วิเคราะห์เนื้อหาของโพสต์, ข้อความ, คอมเมนต์ เพื่อหาคำสำคัญ, โทนเสียง, เจตนา, หรือข้อมูลที่บ่งชี้ถึงกิจกรรมที่ผิดกฎหมาย

- การวิเคราะห์เวลาและสถานที่ (Timeline and Geolocation Analysis): สร้างลำดับเวลาของเหตุการณ์จากวันที่/เวลาที่โพสต์ และใช้ข้อมูล GPS เพื่อระบุสถานที่ที่ผู้ใช้เคยอยู่หรือโพสต์จากที่นั่น

- สามารถนำข้อมูล Geolocation ที่ได้จาก ExifTool มาพล็อตบนแผนที่ เช่น Google Maps หรือ OpenStreetMap เพื่อระบุตำแหน่งทางกายภาพ

5. การจัดทำรายงาน (Reporting)

ขั้นตอนสุดท้ายคือการจัดทำรายงานผลการสืบสวน ซึ่งต้องมีความชัดเจน, กระชับ, และมีหลักฐานสนับสนุนที่น่าเชื่อถือ รายงานควรประกอบด้วย:

- วัตถุประสงค์ของการสืบสวน: ระบุขอบเขตและเป้าหมาย

- วิธีการที่ใช้: อธิบายขั้นตอนและเครื่องมือที่ใช้ในการรวบรวมและวิเคราะห์ข้อมูลอย่างละเอียด

- หลักฐานที่พบ: นำเสนอหลักฐานดิจิทัลที่เกี่ยวข้อง พร้อมระบุแหล่งที่มาและ Chain of Custody (โซ่แห่งการเก็บรักษาหลักฐาน)

- การวิเคราะห์และข้อสรุป: สรุปผลการวิเคราะห์ และให้ข้อสรุปที่สามารถนำไปประกอบการพิจารณาทางกฎหมายได้

- ภาคผนวก: แนบสำเนาหลักฐาน, ภาพหน้าจอ, หรือข้อมูลดิบที่เกี่ยวข้อง

รายงานจะต้องมีความเป็นกลางและอ้างอิงถึงหลักฐานที่สามารถตรวจสอบได้ เพื่อให้มีความน่าเชื่อถือและสามารถยืนยันในชั้นศาลได้

Security Best Practices

เพื่อป้องกันตนเองจากการตกเป็นเหยื่อของการถูกสืบสวนที่ไม่พึงประสงค์ หรือเพื่อปกป้องข้อมูลส่วนตัวบนโซเชียลมีเดีย ควรปฏิบัติตามแนวทางด้านความปลอดภัยดังนี้:

บทสรุป

Social Media Forensics เป็นสาขาที่มีความสำคัญและท้าทายอย่างยิ่งในโลกดิจิทัลปัจจุบัน ด้วยบทบาทที่เพิ่มขึ้นของโซเชียลมีเดียในการดำเนินชีวิตประจำวันของทุกคน นักนิติวิทยาศาสตร์และผู้บังคับใช้กฎหมายจึงจำเป็นต้องมีความเชี่ยวชาญในการสืบสวนและวิเคราะห์หลักฐานดิจิทัลจากแพลตฟอร์มเหล่านี้อย่างถูกต้องและมีจริยธรรม การทำความเข้าใจในประเภทของข้อมูล, ความท้าทายที่ต้องเผชิญ, และการปฏิบัติตามขั้นตอนที่เป็นมาตรฐาน ตั้งแต่การเก็บรักษา, การรวบรวม, การตรวจสอบ, การวิเคราะห์ ไปจนถึงการจัดทำรายงาน เป็นหัวใจสำคัญเพื่อให้ได้มาซึ่งหลักฐานที่มีความน่าเชื่อถือและสามารถนำไปใช้ในกระบวนการยุติธรรมได้จริง

อย่างไรก็ตาม การพัฒนาอย่างรวดเร็วของเทคโนโลยีและแพลตฟอร์มโซเชียลมีเดีย ทำให้ Social Media Forensics เป็นสาขาที่ต้องมีการเรียนรู้และปรับตัวอย่างต่อเนื่อง การสร้างความตระหนักรู้ด้านความปลอดภัยดิจิทัลให้แก่ผู้ใช้งานทั่วไปก็เป็นสิ่งจำเป็น เพื่อให้ทุกคนสามารถปกป้องข้อมูลส่วนตัวและลดความเสี่ยงจากการตกเป็นเหยื่ออาชญากรรมไซเบอร์ได้ บทความนี้หวังว่าจะเป็นแนวทางและเสริมสร้างความรู้ความเข้าใจเกี่ยวกับการสืบสวนบนโซเชียลมีเดียให้กับผู้อ่าน เพื่อนำไปประยุกต์ใช้ในการป้องกันและแก้ไขปัญหาด้านความปลอดภัยในโลกออนไลน์ได้อย่างมีประสิทธิภาพ.