บทนำ

ในยุคดิจิทัลที่การเชื่อมต่อไร้พรมแดน บัญชีผู้ใช้บนแพลตฟอร์มออนไลน์ต่าง ๆ ไม่ว่าจะเป็นโซเชียลมีเดีย เว็บบอร์ด หรือแพลตฟอร์มอีคอมเมิร์ซ ได้กลายเป็นส่วนสำคัญในการดำเนินชีวิตประจำวันและการทำธุรกิจ อย่างไรก็ตาม ความสะดวกสบายนี้มาพร้อมกับความท้าทายที่สำคัญ นั่นคือปัญหาของ "บัญชีปลอม" หรือ Fake Accounts บัญชีปลอมเหล่านี้ถูกสร้างขึ้นด้วยเจตนาแอบแฝงและหลากหลาย ไม่ว่าจะเป็นการเผยแพร่ข้อมูลบิดเบือน การหลอกลวง การฟิชชิง การปั่นป่วนทางสังคม การสร้างความเสียหายต่อชื่อเสียง หรือแม้กระทั่งเป็นส่วนหนึ่งของการโจมตีทางไซเบอร์ที่ซับซ้อน ปัญหาดังกล่าวไม่เพียงแต่ส่งผลกระทบต่อความน่าเชื่อถือของแพลตฟอร์ม แต่ยังคุกคามความปลอดภัยและความเป็นส่วนตัวของผู้ใช้งานจริงอีกด้วย การระบุและตรวจสอบบัญชีปลอมจึงไม่ใช่แค่เรื่องของการจัดการแพลตฟอร์ม แต่เป็นหัวใจสำคัญของการรักษาความปลอดภัยทางไซเบอร์และสร้างสภาพแวดล้อมดิจิทัลที่น่าเชื่อถือ บทความนี้จะนำเสนอแนวทางเชิงลึกในการวิเคราะห์โปรไฟล์เพื่อตรวจจับบัญชีปลอม โดยเน้นที่เทคนิคการรวบรวมข้อมูล การวิเคราะห์พฤติกรรม และการใช้เครื่องมือต่างๆ รวมถึงหลักปฏิบัติที่ดีที่สุดเพื่อป้องกันและรับมือกับภัยคุกคามเหล่านี้

เนื้อหาหลัก: Profile Analysis: วิธีตรวจสอบ Fake Account

บัญชีปลอม หรือที่เรียกว่า Fake Accounts คือบัญชีผู้ใช้ที่ไม่ได้เป็นตัวแทนของบุคคลหรือนิติบุคคลจริงตามที่อ้าง มักถูกสร้างขึ้นด้วยข้อมูลที่บิดเบือน ปลอมแปลง หรือสร้างขึ้นมาเพื่อวัตถุประสงค์ที่ไม่สุจริต การระบุบัญชีปลอมอย่างมีประสิทธิภาพต้องอาศัยการวิเคราะห์โปรไฟล์อย่างละเอียด ซึ่งเป็นกระบวนการที่ครอบคลุมการรวบรวมข้อมูล การตรวจสอบความถูกต้อง และการวิเคราะห์รูปแบบพฤติกรรม เพื่อค้นหาสัญญาณบ่งชี้ถึงความไม่ชอบมาพากล

วัตถุประสงค์ของการสร้างบัญชีปลอม:

บัญชีปลอมถูกสร้างขึ้นมาเพื่อวัตถุประสงค์ที่หลากหลายและมักเป็นอันตราย ได้แก่:

- การแพร่กระจายข้อมูลบิดเบือน (Disinformation and Misinformation): ใช้เพื่อเผยแพร่ข่าวปลอม โฆษณาชวนเชื่อ หรือเนื้อหาที่สร้างความแตกแยกในสังคม การโจมตีทางการเมือง หรือการบิดเบือนข้อมูลเกี่ยวกับเหตุการณ์สำคัญ

- การหลอกลวงและการฟิชชิง (Scams and Phishing): ใช้เป็นเครื่องมือในการหลอกลวงผู้ใช้งานให้เปิดเผยข้อมูลส่วนบุคคล ข้อมูลทางการเงิน หรือหลอกให้โอนเงิน

- การสร้างอิทธิพลและการปั่นป่วน (Manipulation and Trolling): สร้างอิทธิพลต่อความคิดเห็นสาธารณะ ปั่นกระแสทางโซเชียลมีเดีย หรือก่อกวนการสนทนาออนไลน์

- การโจมตีชื่อเสียง (Reputation Damage): สร้างบัญชีปลอมเพื่อเผยแพร่ข่าวลือ ใส่ร้าย หรือสร้างความเสียหายต่อชื่อเสียงของบุคคล องค์กร หรือแบรนด์

- การสร้างยอดติดตามปลอม (Fake Engagement): เพิ่มยอดไลก์ ยอดแชร์ หรือยอดผู้ติดตามให้กับบัญชีอื่น ๆ เพื่อสร้างความน่าเชื่อถือปลอม

- การหลีกเลี่ยงนโยบายแพลตฟอร์ม (Policy Evasion): สร้างบัญชีใหม่เพื่อหลีกเลี่ยงการถูกแบน หรือเพื่อดำเนินการที่ขัดต่อนโยบายการใช้งาน

- ชื่อผู้ใช้ (Username): ชื่อผู้ใช้ที่ใช้บนแพลตฟอร์มนั้นๆ และชื่อผู้ใช้เดียวกันที่อาจปรากฏบนแพลตฟอร์มอื่น

- ชื่อที่แสดง (Display Name): ชื่อเต็มหรือชื่อเล่นที่ปรากฏ

- รูปโปรไฟล์ (Profile Picture): รูปภาพหลักที่ใช้ระบุตัวตน

- ข้อมูลชีวประวัติ/เกี่ยวกับฉัน (Bio/About Me): ข้อความแนะนำตัว ข้อมูลส่วนตัว อาชีพ ความสนใจ

- โพสต์/กิจกรรม (Posts/Activity): เนื้อหาที่โพสต์, รูปภาพ, วิดีโอ, ความถี่ในการโพสต์, เวลาที่โพสต์, การตอบโต้กับผู้ใช้งานอื่น

- เพื่อน/ผู้ติดตาม (Friends/Followers): จำนวนเพื่อนหรือผู้ติดตาม, คุณภาพของบัญชีเหล่านั้น (เป็นบัญชีจริงหรือ bot), ความสัมพันธ์กับบัญชีอื่น

- ข้อมูลติดต่อ (Contact Info): อีเมล, หมายเลขโทรศัพท์, เว็บไซต์ (หากมีและเป็นข้อมูลสาธารณะ)

- วันสร้างบัญชี (Account Creation Date): ข้อมูลที่บ่งบอกว่าบัญชีถูกสร้างขึ้นเมื่อใด

- ตำแหน่งที่ตั้ง (Location): ข้อมูลที่อยู่หรือตำแหน่งทางภูมิศาสตร์ที่ระบุในโปรไฟล์

- การค้นหาด้วยตนเองบนแพลตฟอร์ม (Manual Platform Search): ตรวจสอบโปรไฟล์โดยตรงบนแพลตฟอร์มโซเชียลมีเดีย หรือเว็บไซต์ที่เกี่ยวข้อง

- เครื่องมือค้นหาชื่อผู้ใช้ (Username Search Tools): เครื่องมืออย่าง Sherlock สามารถใช้ค้นหาว่าชื่อผู้ใช้ที่ระบุมีการใช้งานบนแพลตฟอร์มอื่น ๆ หรือไม่ การพบชื่อผู้ใช้เดียวกันบนหลายแพลตฟอร์มที่มีข้อมูลที่สอดคล้องกันจะช่วยเพิ่มความน่าเชื่อถือ

แนวคิดพื้นฐานของการวิเคราะห์โปรไฟล์:

การวิเคราะห์โปรไฟล์เพื่อระบุบัญชีปลอมเป็นการประยุกต์ใช้หลักการคล้ายกับการตรวจสอบทางนิติวิทยาศาสตร์ดิจิทัล (Digital Forensics) กล่าวคือ เป็นการรวบรวมหลักฐาน วิเคราะห์ข้อมูล และสร้างข้อสรุปตามหลักฐานที่พบ แม้ว่าจะไม่ได้ลงลึกถึงระดับระบบปฏิบัติการหรือฮาร์ดแวร์ แต่ก็เป็นการตรวจสอบ "ร่องรอยดิจิทัล" ที่บัญชีเหล่านั้นทิ้งไว้บนแพลตฟอร์มและในโลกออนไลน์ การวิเคราะห์นี้มักอาศัยข้อมูลเปิดสาธารณะ (Open Source Intelligence - OSINT) ผนวกกับการวิเคราะห์พฤติกรรมและข้อมูลทางเทคนิคที่สามารถเข้าถึงได้

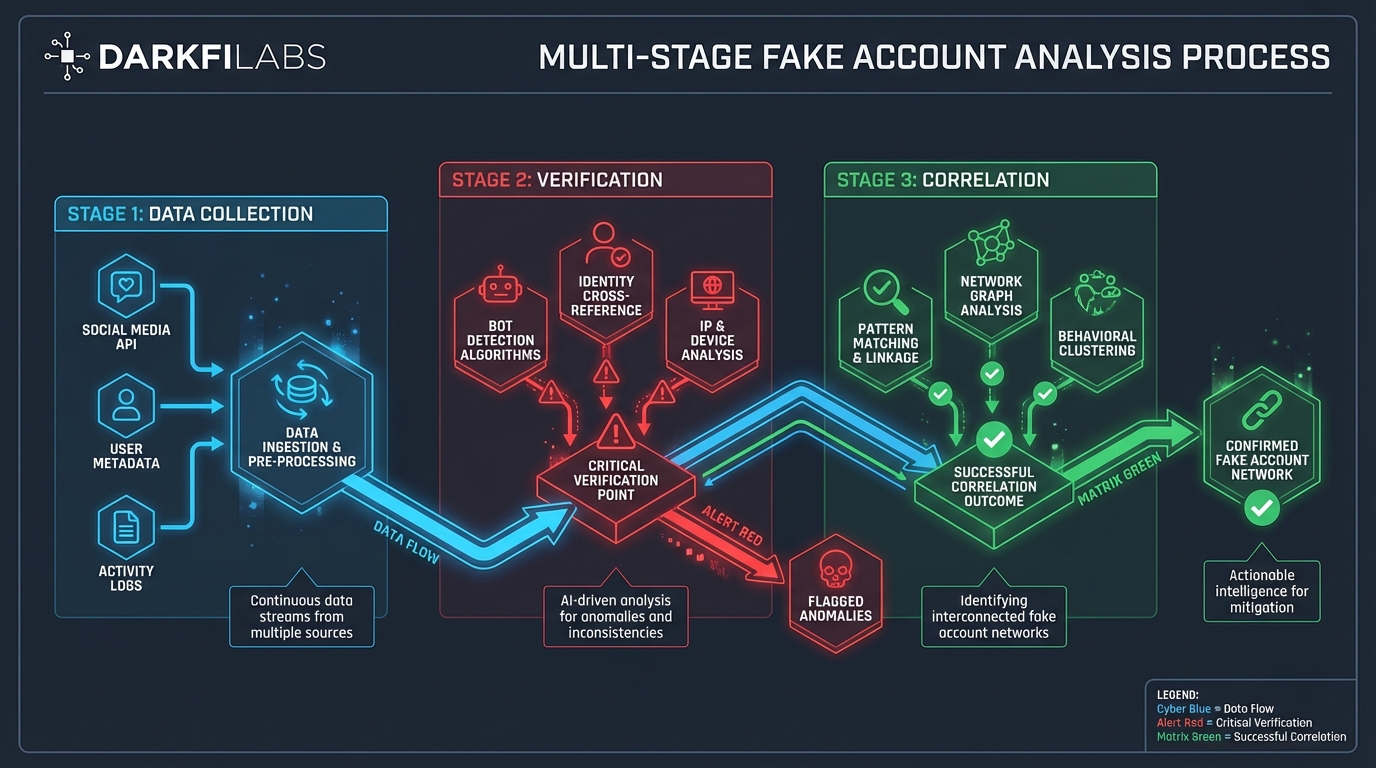

แหล่งข้อมูลสำหรับการวิเคราะห์และขั้นตอนการดำเนินการ

การวิเคราะห์โปรไฟล์เพื่อระบุบัญชีปลอมจำเป็นต้องพิจารณาจากข้อมูลหลายส่วน และดำเนินการตามขั้นตอนที่เป็นระบบ เพื่อให้ได้ผลลัพธ์ที่แม่นยำและน่าเชื่อถือ

1. การรวบรวมข้อมูลเริ่มต้น (Initial Data Gathering)

ขั้นตอนนี้คือการรวบรวมข้อมูลสาธารณะทั้งหมดที่เกี่ยวข้องกับโปรไฟล์เป้าหมาย ซึ่งเป็นพื้นฐานของการทำ OSINT ข้อมูลที่สามารถรวบรวมได้ประกอบด้วย:

ตัวอย่างเครื่องมือ/แนวคิดในการรวบรวมข้อมูล:

h

python3 sherlock username_to_check

คำสั่งนี้จะทำการค้นหาชื่อผู้ใช้ที่ระบุบนเว็บไซต์โซเชียลมีเดียและแพลตฟอร์มต่างๆ กว่าร้อยแห่ง และแสดงผลลัพธ์ว่าชื่อผู้ใช้นั้นถูกใช้งานที่ใดบ้าง

site:facebook.com intext:"ชื่อที่แสดง" "ตำแหน่งงาน"

site:twitter.com "ชื่อผู้ใช้" "email.com"

นี่คือแนวคิดการใช้ Google Dorks เพื่อค้นหาข้อมูลสาธารณะ ไม่ใช่คำสั่งที่สามารถรันในเทอร์มินัลได้โดยตรง แต่เป็นการป้อนคำค้นหาใน Google

h

theHarvester -d targetdomain.com -l 500 -b google

คำสั่งนี้จะค้นหาอีเมลและ Subdomain ที่เกี่ยวข้องกับ targetdomain.com โดยใช้ Google เป็นแหล่งข้อมูล การใช้ในบริบทของบัญชีปลอมอาจเป็นการสืบค้นโดเมนที่บัญชีปลอมอ้างถึงว่าเป็นบริษัทหรือองค์กรที่ทำงานอยู่

2. การตรวจสอบรูปภาพและสื่อ (Image and Media Verification)

รูปโปรไฟล์และรูปภาพที่โพสต์เป็นข้อมูลสำคัญที่มักถูกปลอมแปลงบ่อยที่สุด

- หากพบว่ารูปภาพดังกล่าวถูกใช้โดยบัญชีอื่น ๆ จำนวนมาก หรือเป็นรูปภาพสต็อก หรือเป็นรูปภาพของบุคคลสาธารณะที่ไม่เกี่ยวข้อง นั่นเป็นสัญญาณบ่งชี้ที่ชัดเจนของบัญชีปลอม

- ระวังรูปภาพที่สร้างโดย AI (AI-generated images) ซึ่งเริ่มแพร่หลายมากขึ้นในปัจจุบัน รูปภาพเหล่านี้มักมีรายละเอียดบางอย่างที่ผิดปกติ เช่น ความไม่สมมาตรของใบหน้า รายละเอียดของหูหรือฟันที่แปลกไป หรือพื้นหลังที่ดูผิดธรรมชาติ

3. การวิเคราะห์พฤติกรรม (Behavioral Analysis)

พฤติกรรมของบัญชีบนแพลตฟอร์มเป็นตัวบ่งชี้ที่สำคัญที่สุดอย่างหนึ่งในการแยกแยะบัญชีจริงออกจากบัญชีปลอม

- ความถี่ในการโพสต์: บัญชีปลอมมักจะโพสต์จำนวนมากในเวลาอันสั้น (burst activity) หรือไม่มีกิจกรรมเลยเป็นเวลานาน

- เนื้อหา: โพสต์ซ้ำๆ, โพสต์เกี่ยวกับหัวข้อเดียวมากเกินไป, เนื้อหาที่ดูเหมือนคัดลอกมา หรือเนื้อหาที่สร้างความขัดแย้ง

- ภาษาที่ใช้: ใช้ภาษาที่ไม่สอดคล้องกัน (เช่น ใช้ภาษาไทยสลับกับภาษาอังกฤษแปลกๆ), มีข้อผิดพลาดทางไวยากรณ์หรือการสะกดคำอย่างรุนแรง (อาจเกิดจากการใช้เครื่องมือแปลอัตโนมัติ)

- การมีปฏิสัมพันธ์: การกดไลก์ คอมเมนต์ หรือแชร์ในปริมาณมากอย่างรวดเร็วโดยไม่มีบริบท หรือการโต้ตอบแบบหุ่นยนต์ที่ไม่เป็นธรรมชาติ

- การติดตาม/ถูกติดตาม: การติดตามบัญชีจำนวนมากในเวลาอันสั้น, มีผู้ติดตามน้อยมากหรือไม่สมเหตุสมผลกับจำนวนคนที่ติดตาม, หรือมีผู้ติดตามที่เป็นบัญชีปลอมจำนวนมาก

- การตอบโต้คอมเมนต์/ข้อความ: บัญชีปลอมมักจะไม่ตอบโต้หรือตอบโต้ด้วยข้อความทั่วไปที่ไม่ได้เจาะจง

- ขาดข้อมูลพื้นฐาน เช่น วันเกิด, สถานที่ทำงาน, สถานศึกษา หรือมีข้อมูลที่ไม่น่าเชื่อถือ

- มีการเปลี่ยนแปลงข้อมูลโปรไฟล์บ่อยครั้งโดยไม่มีเหตุผลที่ชัดเจน

4. การวิเคราะห์ข้อมูลเมตาดาต้าและข้อมูลเชิงเทคนิค (Metadata and Technical Data Analysis)

แม้ว่าข้อมูลเหล่านี้มักจะเข้าถึงได้โดยผู้ดูแลแพลตฟอร์มเท่านั้น แต่ในบางกรณีก็สามารถหาได้หรือใช้หลักการในการวิเคราะห์ได้

- IP Address ของผู้ส่ง (Sender IP Address): ตรวจสอบ IP ว่ามาจากประเทศที่แปลกประหลาดหรือไม่ หรือเป็น IP ที่รู้จักว่ามีการส่งสแปม

- SPF/DKIM/DMARC Records: ตรวจสอบว่าอีเมลผ่านการยืนยันความถูกต้องหรือไม่ หากไม่ผ่านหรือไม่สอดคล้องกัน เป็นสัญญาณของการปลอมแปลง

- Server Hops: ตรวจสอบเส้นทางการเดินทางของอีเมลว่ามีความผิดปกติหรือไม่

- เครื่องมือวิเคราะห์เฮดเดอร์อีเมลออนไลน์ เช่น MxToolbox Email Header Analyzer หรือ Google Admin Toolbox Message Header Analyzer สามารถช่วยในการวิเคราะห์ได้

- curl: สามารถใช้เพื่อทำการทดสอบเบื้องต้นกับ URL ของโปรไฟล์หรือโดเมนที่เกี่ยวข้อง เพื่อตรวจสอบการตอบสนองของเซิร์ฟเวอร์ หรือข้อมูลที่เปิดเผยโดยตรง

h

curl -I "https://example.com/suspicious_profile_link"

คำสั่งนี้จะดึงเฉพาะเฮดเดอร์ HTTP จาก URL ที่ระบุ ซึ่งอาจแสดงข้อมูลเกี่ยวกับเซิร์ฟเวอร์, วันที่, หรือประเภทของคอนเทนต์ โดยไม่ดาวน์โหลดเนื้อหาทั้งหมด อาจช่วยในการตรวจสอบว่าลิงก์นั้นใช้งานได้จริงหรือไม่ หรือเชื่อมโยงไปยังเว็บไซต์ที่น่าสงสัย

h

whois suspicious_domain.com

คำสั่งนี้จะแสดงข้อมูลการจดทะเบียนของโดเมนที่ระบุ ซึ่งอาจรวมถึงชื่อผู้จดทะเบียน ที่อยู่ อีเมล และข้อมูลอื่นๆ ที่เป็นสาธารณะ ช่วยให้ประเมินความน่าเชื่อถือของโดเมนนั้นได้

5. การประเมินความเสี่ยงและสร้างข้อสรุป (Risk Assessment & Conclusion)

หลังจากรวบรวมและวิเคราะห์ข้อมูลทั้งหมดแล้ว ให้สรุปผลลัพธ์ที่ได้ โดยพิจารณาจาก:

เครื่องมือและเทคนิคเชิงลึก

- Maltego: เป็นเครื่องมือที่ยอดเยี่ยมสำหรับการสร้างภาพความเชื่อมโยง (visualization) ระหว่างข้อมูลต่างๆ Maltego สามารถดึงข้อมูลจากแหล่งต่างๆ และแสดงความสัมพันธ์ระหว่างบุคคล องค์กร เว็บไซต์ หรือบัญชีโซเชียลมีเดีย ซึ่งช่วยให้เห็นเครือข่ายของบัญชีปลอมได้

- SpiderFoot: เครื่องมือ OSINT อัตโนมัติที่สามารถรวบรวมข้อมูลจำนวนมากจากแหล่งต่างๆ เกี่ยวกับเป้าหมายที่ระบุ เช่น IP Address, โดเมน, อีเมล, ชื่อผู้ใช้ สามารถช่วยในการค้นหาข้อมูลที่เชื่อมโยงกับบัญชีปลอมได้ในวงกว้าง

ผลกระทบและความสำคัญของการระบุบัญชีปลอม

การละเลยปัญหาบัญชีปลอมอาจนำไปสู่ผลกระทบที่รุนแรงและเป็นวงกว้าง:

ดังนั้น การมีความสามารถในการระบุและตรวจสอบบัญชีปลอมจึงเป็นทักษะที่จำเป็นอย่างยิ่งสำหรับผู้ใช้งานทุกคน องค์กร และผู้ดูแลแพลตฟอร์ม เพื่อสร้างและรักษาสภาพแวดล้อมดิจิทัลที่ปลอดภัยและน่าเชื่อถือ

Security Best Practices

การป้องกันและรับมือกับบัญชีปลอมต้องอาศัยความร่วมมือจากทั้งผู้ใช้งานและผู้ดูแลแพลตฟอร์ม นี่คือหลักปฏิบัติที่ดีที่สุด:

สำหรับบุคคลทั่วไป (For Individuals)

สำหรับองค์กร/ผู้ดูแลแพลตฟอร์ม (For Organizations/Platform Administrators)

บทสรุป

การระบุและตรวจสอบบัญชีปลอมเป็นความท้าทายที่ซับซ้อนและมีการพัฒนาอย่างต่อเนื่องในโลกดิจิทัล การสร้างบัญชีปลอมที่ซับซ้อนขึ้นเรื่อยๆ โดยใช้เทคโนโลยีใหม่ๆ เช่น AI ทำให้การตรวจจับเป็นเรื่องที่ยากยิ่งขึ้น อย่างไรก็ตาม ด้วยการประยุกต์ใช้แนวทางการวิเคราะห์โปรไฟล์อย่างเป็นระบบ ซึ่งรวมถึงการรวบรวมข้อมูลแบบ OSINT การวิเคราะห์พฤติกรรม การตรวจสอบรูปภาพและสื่อ และการใช้ประโยชน์จากข้อมูลเชิงเทคนิค เราสามารถเพิ่มขีดความสามารถในการแยกแยะบัญชีจริงออกจากบัญชีปลอมได้อย่างมีนัยสำคัญ

สิ่งสำคัญคือการตระหนักว่าไม่มีวิธีใดวิธีหนึ่งที่สามารถตรวจจับบัญชีปลอมได้ 100% แต่เป็นการผสมผสานเทคนิคและเครื่องมือหลากหลายรูปแบบ รวมถึงการใช้สามัญสำนึกและความระมัดระวังส่วนบุคคล การรักษาความปลอดภัยทางไซเบอร์จึงไม่ใช่แค่ความรับผิดชอบของผู้เชี่ยวชาญด้านเทคนิคเท่านั้น แต่เป็นภารกิจร่วมกันของทุกคนในสังคมดิจิทัล ด้วยความรู้ ความเข้าใจ และการปฏิบัติตามหลักปฏิบัติที่ดีที่สุด เราสามารถสร้างสภาพแวดล้อมออนไลน์ที่ปลอดภัย มีความน่าเชื่อถือ และปราศจากภัยคุกคามจากบัญชีปลอมได้ดียิ่งขึ้น