บทนำ

ในโลกดิจิทัลที่พัฒนาไปอย่างรวดเร็ว ภัยคุกคามทางไซเบอร์มีความซับซ้อนและแพร่หลายมากขึ้น การทำความเข้าใจและบรรเทาความเสี่ยงเหล่านี้จึงเป็นสิ่งสำคัญ การวิเคราะห์แบบสแตติก (Static Analysis) เป็นหนึ่งในเสาหลักของการรักษาความปลอดภัยทางไซเบอร์เชิงรุก โดยเป็นวิธีการตรวจสอบซอฟต์แวร์หรือระบบโดยไม่ต้องมีการรันโค้ดจริง วิธีการนี้ช่วยให้ผู้เชี่ยวชาญด้านความปลอดภัยสามารถระบุช่องโหว่ ข้อผิดพลาดด้านความปลอดภัย สัญญาณของมัลแวร์ หรือความผิดปกติในการกำหนดค่าตั้งแต่เนิ่นๆ ในวงจรการพัฒนาหรือการตรวจสอบระบบ บทความนี้จะเจาะลึกเทคนิคการวิเคราะห์แบบสแตติกขั้นสูง การประยุกต์ใช้ในสาขาต่างๆ เช่น การวิเคราะห์มัลแวร์ นิติวิทยาศาสตร์ดิจิทัล การทดสอบการเจาะระบบเครือข่ายไร้สาย และการสร้างความตระหนักด้านความปลอดภัย พร้อมตัวอย่างคำสั่งและแนวทางปฏิบัติที่ดีที่สุด เพื่อให้ผู้อ่านมีความเข้าใจอย่างลึกซึ้งและนำไปปรับใช้ได้จริง

เนื้อหาหลัก: Advanced Static Analysis Techniques

การวิเคราะห์แบบสแตติกเป็นการตรวจสอบอาร์ติแฟกต์ดิจิทัล (Digital Artifacts) เช่น ซอร์สโค้ด ไบนารี เฟิร์มแวร์ ไฟล์บันทึก หรือไฟล์การกำหนดค่า โดยไม่ต้องดำเนินการใดๆ กับโค้ดนั้นๆ เป้าหมายหลักคือการค้นหาคุณสมบัติ โครงสร้าง หรือรูปแบบที่อาจบ่งชี้ถึงช่องโหว่ มัลแวร์ หรือพฤติกรรมที่ไม่พึงประสงค์ การวิเคราะห์แบบสแตติกมีความสำคัญเนื่องจากสามารถตรวจจับปัญหาได้ตั้งแต่ระยะแรก ประหยัดเวลาและทรัพยากรเมื่อเทียบกับการตรวจจับในภายหลัง และยังสามารถวิเคราะห์ส่วนของโค้ดที่อาจไม่ได้ถูกเรียกใช้งานในระหว่างการทดสอบแบบไดนามิก

หลักการทำงานของการวิเคราะห์แบบสแตติก

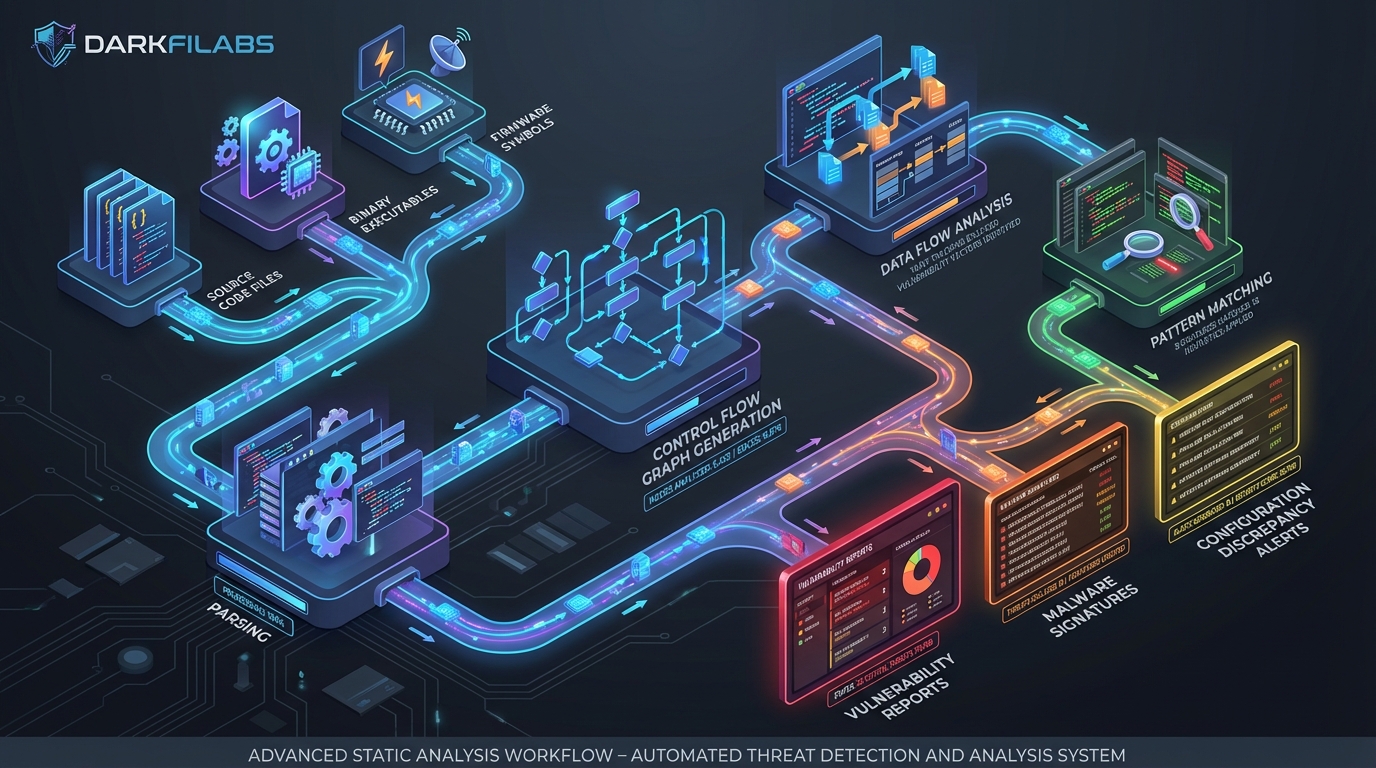

การวิเคราะห์แบบสแตติกทำงานโดยการสร้างแบบจำลองของโปรแกรมหรือระบบที่กำลังวิเคราะห์ แล้วจึงใช้ขั้นตอนวิธีต่างๆ เพื่อตรวจสอบแบบจำลองนั้นสำหรับคุณสมบัติที่น่าสนใจหรือข้อบกพร่องทางความปลอดภัย โดยทั่วไปแล้ว ขั้นตอนจะประกอบด้วย:

- การแยกวิเคราะห์ (Parsing): แปลงโค้ดหรือข้อมูลดิบให้อยู่ในรูปแบบที่สามารถวิเคราะห์ได้ เช่น Abstract Syntax Tree (AST) สำหรับซอร์สโค้ด หรือโครงสร้าง PE/ELF สำหรับไฟล์ไบนารี

- การสร้างกราฟการควบคุมการไหล (Control Flow Graph - CFG): แสดงเส้นทางการทำงานที่เป็นไปได้ทั้งหมดของโปรแกรม

- การวิเคราะห์การไหลของข้อมูล (Data Flow Analysis - DFA): ติดตามการเคลื่อนที่และการเปลี่ยนแปลงของข้อมูลภายในโปรแกรม

- การจับคู่รูปแบบ (Pattern Matching): ค้นหาแพทเทิร์นที่รู้จักซึ่งอาจบ่งชี้ถึงช่องโหว่หรือโค้ดอันตราย (เช่น ซิกเนเจอร์มัลแวร์)

การประยุกต์ใช้ในการวิเคราะห์มัลแวร์

การวิเคราะห์แบบสแตติกเป็นเครื่องมือที่ขาดไม่ได้ในการทำความเข้าใจมัลแวร์ โดยช่วยให้นักวิเคราะห์สามารถตรวจสอบโครงสร้าง พฤติกรรมที่อาจเกิดขึ้น และความสามารถของมัลแวร์โดยไม่ต้องเสี่ยงต่อการติดเชื้อระบบ ขั้นตอนทั่วไปประกอบด้วย:

1. การวิเคราะห์ String (String Analysis): แยกสตริงข้อความที่ฝังอยู่ในไบนารี ซึ่งอาจเปิดเผยข้อมูลสำคัญ เช่น URL, IP Address, ชื่อไฟล์, API Call, หรือข้อความแสดงข้อผิดพลาดที่มัลแวร์ใช้

- เครื่องมือ: strings

- คำสั่งตัวอย่าง:

h

strings malware.exe | less

หากต้องการกรองเฉพาะ IP Address:

h

strings malware.exe | grep -E '([0-9]{1,3}\.){3}[0-9]{1,3}'

2. การวิเคราะห์ส่วนหัวของไฟล์ปฏิบัติการ (Executable Header Analysis): ตรวจสอบข้อมูลเมตาในส่วนหัวของไฟล์ เช่น PE Header สำหรับ Windows Executable หรือ ELF Header สำหรับ Linux Executable ข้อมูลเหล่านี้รวมถึงเวลาที่คอมไพล์ ไลบรารีที่นำเข้า (Imported Libraries) ฟังก์ชันที่ส่งออก (Exported Functions) และส่วนต่างๆ ของไฟล์ ซึ่งสามารถบ่งชี้ถึงประเภทของมัลแวร์ หรือเทคนิคการซ่อนตัว

- เครื่องมือ: PE-Studio, pestudio, readelf, objdump

- คำสั่งตัวอย่าง (สำหรับ Linux ELF):

h

readelf -h malware_linux_binary

readelf -s malware_linux_binary

objdump -x malware_linux_binary | less

- คำสั่งตัวอย่าง (สำหรับ Windows PE - ต้องใช้เครื่องมือบน Windows หรือผ่าน Wine/Emulation):

ไม่มีคำสั่งใน Linux/macOS ที่ให้ข้อมูล PE Header ได้เทียบเท่ากับเครื่องมือบน Windows โดยตรง แต่สามารถใช้ pefile ใน Python หรือเครื่องมือเช่น objdump จาก MinGW ได้ หากทำงานบนระบบ Windows สามารถใช้เครื่องมือ GUI เช่น PE-Studio ได้โดยตรง

3. การวิเคราะห์เอนโทรปี (Entropy Analysis): ตรวจสอบระดับของความสุ่มในส่วนต่างๆ ของไฟล์ไบนารี ค่าเอนโทรปีที่สูงผิดปกติ (ใกล้เคียง 8) มักบ่งชี้ว่าส่วนนั้นถูกบีบอัด (Packed) หรือเข้ารหัส (Encrypted) ซึ่งเป็นเทคนิคทั่วไปที่มัลแวร์ใช้เพื่อหลบเลี่ยงการตรวจจับ

- เครื่องมือ: PE-Studio, pestudio, binwalk (สำหรับไฟล์ทุกประเภท)

- คำสั่งตัวอย่าง (ใช้ binwalk):

h

binwalk -E suspicious_file.bin

คำสั่งนี้จะแสดงเอนโทรปีของแต่ละส่วนในไฟล์ ช่วยให้ระบุส่วนที่ถูกบีบอัดหรือเข้ารหัสได้

4. การถอดรหัสและถอดคอมไพล์ (Disassembly and Decompilation): แปลงโค้ดไบนารีกลับไปเป็นภาษาแอสเซมบลี (Disassembly) หรือโค้ดระดับสูงที่อ่านง่ายขึ้น (Decompilation) เพื่อทำความเข้าใจตรรกะการทำงานของมัลแวร์อย่างละเอียด

- เครื่องมือ: IDA Pro, Ghidra, radare2

- คำสั่งตัวอย่าง (สำหรับ Ghidra - ต้องรัน Ghidra GUI):

h

# เปิด Ghidra GUI

# File -> Import File -> เลือกไฟล์มัลแวร์

# วิเคราะห์โค้ดใน Code Browser, ใช้ Decompiler Window

- คำสั่งตัวอย่าง (สำหรับ radare2):

h

r2 -A /path/to/malware_binary

s main

pd 20 # print 20 disassembled instructions

การประยุกต์ใช้ในนิติวิทยาศาสตร์ดิจิทัล

ในการสืบสวนทางนิติวิทยาศาสตร์ การวิเคราะห์แบบสแตติกช่วยในการตรวจสอบหลักฐานดิจิทัลที่เหลืออยู่ในระบบโดยไม่ต้องเปลี่ยนแปลงสถานะของหลักฐานนั้นๆ ซึ่งเป็นสิ่งสำคัญในการรักษาความสมบูรณ์ของหลักฐาน

1. การวิเคราะห์ระบบไฟล์ (File System Analysis): ตรวจสอบโครงสร้างระบบไฟล์ ข้อมูลเมตาของไฟล์ (เวลาที่สร้าง, แก้ไข, เข้าถึง) ไฟล์ที่ถูกลบ หรือไฟล์ที่ซ่อนอยู่บนอิมเมจดิสก์ (Disk Image)

- เครื่องมือ: Autopsy, FTK Imager, EnCase, sleuthkit (tksk tools)

- คำสั่งตัวอย่าง (จาก sleuthkit):

h

fls -r -p image.dd # แสดงไฟล์และไดเรกทอรี รวมถึงไฟล์ที่ถูกลบ

icat image.dd inode_number > recovered_file # กู้คืนไฟล์จาก inode

istat image.dd inode_number # แสดงข้อมูลเมตาของ inode

2. การวิเคราะห์ Log และ Configuration Files: ตรวจสอบไฟล์บันทึก (Log Files) และไฟล์การกำหนดค่า (Configuration Files) เพื่อหาร่องรอยของกิจกรรมที่น่าสงสัย การเข้าถึงที่ไม่ได้รับอนุญาต หรือการเปลี่ยนแปลงการตั้งค่าระบบ

- เครื่องมือ: grep, less, awk, sed

- คำสั่งตัวอย่าง:

ค้นหาความพยายามเข้าสู่ระบบที่ไม่สำเร็จใน /var/log/auth.log:

h

grep -i "failed password" /var/log/auth.log | less

ค้นหาการเชื่อมต่อจาก IP Address ที่น่าสงสัยใน /var/log/apache2/access.log:

h

grep "192.168.1.100" /var/log/apache2/access.log

ตรวจสอบการกำหนดค่า SSH ที่อนุญาตให้เข้าสู่ระบบด้วยรหัสผ่าน (ซึ่งควรปิดใช้งาน):

h

grep -i "PasswordAuthentication" /etc/ssh/sshd_config

3. การวิเคราะห์ Registry (สำหรับ Windows): ตรวจสอบข้อมูลใน Windows Registry เพื่อหาร่องรอยของมัลแวร์ โปรแกรมที่ติดตั้ง การตั้งค่าระบบ หรือกิจกรรมของผู้ใช้

- เครื่องมือ: RegRipper

- คำสั่งตัวอย่าง (ใช้ RegRipper):

h

rip.pl -r C:\forensics\HIVE_SOFTWARE -p userassist > userassist.txt

rip.pl -r C:\forensics\HIVE_NTUSER.DAT -p recentdocs > recentdocs.txt

(ต้องระบุพาธไปยัง Hive Files ที่ถูกดึงออกมาจากอิมเมจ)

การประยุกต์ใช้ในการทดสอบการเจาะระบบเครือข่ายไร้สาย (WiFi Penetration Testing)

แม้ว่าการทดสอบการเจาะระบบ WiFi มักจะเกี่ยวข้องกับการโจมตีแบบไดนามิก การวิเคราะห์แบบสแตติกก็ยังมีบทบาทสำคัญ โดยเฉพาะอย่างยิ่งในการประเมินความปลอดภัยของเฟิร์มแวร์ (Firmware) และการกำหนดค่าอุปกรณ์

1. การวิเคราะห์เฟิร์มแวร์ (Firmware Analysis): การตรวจสอบเฟิร์มแวร์ของอุปกรณ์ WiFi (เช่น เราเตอร์ จุดเชื่อมต่อ) เพื่อค้นหาช่องโหว่ รหัสผ่านที่เข้ารหัสแบบอ่อน (Weakly Encrypted) หรือข้อมูลรับรองที่ฝังอยู่ (Hardcoded Credentials)

- เครื่องมือ: binwalk, firmware-mod-kit, Disassemblers (เช่น Ghidra)

- คำสั่งตัวอย่าง (ใช้ binwalk เพื่อแยกไฟล์ในเฟิร์มแวร์):

h

binwalk -e router_firmware.bin

คำสั่งนี้จะพยายามแยกส่วนประกอบต่างๆ ออกจากไฟล์เฟิร์มแวร์ ซึ่งมักจะมีไฟล์ระบบปฏิบัติการขนาดเล็ก (เช่น Linux kernel), ไฟล์ระบบ (เช่น squashfs), สคริปต์, และไฟล์การกำหนดค่า หลังจากแยกแล้ว คุณสามารถใช้เครื่องมืออื่นๆ เช่น strings, grep เพื่อตรวจสอบไฟล์เหล่านี้

2. การวิเคราะห์ไฟล์การกำหนดค่า (Configuration File Analysis): ตรวจสอบไฟล์การกำหนดค่าที่ดึงมาจากอุปกรณ์ WiFi เพื่อระบุการตั้งค่าความปลอดภัยที่ไม่เหมาะสม เช่น การเปิดใช้งานโปรโตคอลที่ไม่ปลอดภัย (เช่น WEP แทน WPA2/WPA3), รหัสผ่านเริ่มต้น หรือบริการที่ไม่จำเป็นที่เปิดใช้งานอยู่

- เครื่องมือ: grep, less, text editors

- คำสั่งตัวอย่าง (หลังจากใช้ binwalk แยกเฟิร์มแวร์แล้ว):

สมมติว่าคุณพบไฟล์การกำหนดค่าที่น่าสงสัยชื่อ config.conf ในโฟลเดอร์ที่แยกออกมา:

h

grep -i "password" extracted_firmware/_squashfs-root/etc/config.conf

grep -i "WEP" extracted_firmware/_squashfs-root/etc/network

การค้นหาเหล่านี้จะช่วยระบุรหัสผ่านหรือการตั้งค่า WEP ที่อาจยังคงอยู่

การประยุกต์ใช้ในการสร้างความตระหนักด้านความปลอดภัย (Security Awareness)

ในบริบทของ Security Awareness การวิเคราะห์แบบสแตติกไม่ได้หมายถึงการวิเคราะห์โค้ดโดยตรง แต่เป็นการวิเคราะห์เอกสาร นโยบาย และทรัพยากรการฝึกอบรมอย่างเป็นระบบ เพื่อให้แน่ใจว่าข้อมูลมีความถูกต้อง ครบถ้วน และเป็นไปตามแนวทางปฏิบัติที่ดีที่สุด

1. การตรวจสอบนโยบายความปลอดภัย (Security Policy Review): วิเคราะห์เอกสารนโยบายความปลอดภัย (เช่น นโยบายการใช้รหัสผ่าน, นโยบายการใช้งานอีเมล) เพื่อหาช่องว่าง ความไม่สอดคล้องกัน หรือข้อกำหนดที่ไม่ชัดเจนที่อาจส่งผลให้พนักงานเกิดความสับสนหรือปฏิบัติตามไม่ถูกต้อง

- เครื่องมือ: Text editors, document comparison tools (เช่น diff สำหรับไฟล์ข้อความ), Version Control Systems (เช่น Git สำหรับการติดตามการเปลี่ยนแปลง)

- คำสั่งตัวอย่าง (ใช้ diff เพื่อเปรียบเทียบนโยบาย):

สมมติว่าคุณมีนโยบายความปลอดภัยเวอร์ชันเก่าและเวอร์ชันใหม่:

h

diff -u old_security_policy.txt new_security_policy.txt

การใช้ diff จะช่วยเน้นการเปลี่ยนแปลง ทำให้ง่ายต่อการตรวจสอบว่ามีการปรับปรุงหรือลดทอนข้อกำหนดความปลอดภัยหรือไม่

2. การวิเคราะห์สื่อการฝึกอบรม (Training Material Analysis): ตรวจสอบเนื้อหาของโปรแกรมการฝึกอบรม Security Awareness เพื่อให้แน่ใจว่าข้อมูลมีความถูกต้อง เป็นปัจจุบัน และครอบคลุมภัยคุกคามที่เกี่ยวข้องกับองค์กร รวมถึงการใช้ตัวอย่างที่เป็นรูปธรรมและเข้าใจง่าย

- เครื่องมือ: Text editors, presentation software, peer review

- การวิเคราะห์นี้ส่วนใหญ่เป็นแบบแมนนวล แต่สามารถใช้เครื่องมือค้นหาข้อความเพื่อค้นหาคำสำคัญที่เกี่ยวข้องกับภัยคุกคามหรือแนวทางปฏิบัติที่ต้องการเน้น

3. การวิเคราะห์ Baseline การกำหนดค่า (Configuration Baseline Analysis): ตรวจสอบ Baseline การกำหนดค่าสำหรับระบบปฏิบัติการ ซอฟต์แวร์ หรืออุปกรณ์เครือข่าย เพื่อให้แน่ใจว่าได้มีการตั้งค่าตามมาตรฐานความปลอดภัย และจะถูกสื่อสารไปยังผู้ดูแลระบบอย่างชัดเจน

- เครื่องมือ: Configuration management tools outputs, grep, diff

- คำสั่งตัวอย่าง:

เปรียบเทียบไฟล์การกำหนดค่าหลักของเซิร์ฟเวอร์กับ Baseline ที่กำหนด:

h

diff -u /etc/ssh/sshd_config_baseline /etc/ssh/sshd_config_production

การวิเคราะห์นี้ช่วยระบุความคลาดเคลื่อนที่อาจนำไปสู่ช่องโหว่ และเป็นส่วนสำคัญของการสร้างความตระหนักให้ผู้ดูแลระบบเข้าใจถึงความสำคัญของการปฏิบัติตาม Baseline

Security Best Practices

บทสรุป

การวิเคราะห์แบบสแตติกเป็นเทคนิคที่มีประสิทธิภาพและหลากหลายในการระบุและป้องกันภัยคุกคามทางไซเบอร์ ตั้งแต่การค้นหาสัญญาณของมัลแวร์ที่ซ่อนอยู่ การเปิดเผยช่องโหว่ในเฟิร์มแวร์ ไปจนถึงการระบุการกำหนดค่าที่ไม่ปลอดภัยในระบบและเครือข่าย ด้วยการทำความเข้าใจและประยุกต์ใช้เครื่องมือและเทคนิคการวิเคราะห์แบบสแตติกขั้นสูง ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์สามารถเสริมสร้างความแข็งแกร่งในการป้องกันเชิงรุก ลดความเสี่ยง และตอบสนองต่อเหตุการณ์ได้อย่างมีประสิทธิภาพ การบูรณาการการวิเคราะห์แบบสแตติกเข้ากับวงจรชีวิตความปลอดภัยทางไซเบอร์และปฏิบัติตามแนวทางที่ดีที่สุด จะช่วยให้องค์กรสามารถสร้างสภาพแวดล้อมดิจิทัลที่ปลอดภัยและยืดหยุ่นมากยิ่งขึ้นในยุคที่ภัยคุกคามยังคงวิวัฒนาการอย่างไม่หยุดยั้ง