บทนำ

ในยุคดิจิทัลที่ข้อมูลเป็นหัวใจสำคัญของการดำเนินธุรกิจและชีวิตประจำวัน อาชญากรรมไซเบอร์ได้ทวีความรุนแรงและซับซ้อนยิ่งขึ้น ทำให้เกิดความต้องการผู้เชี่ยวชาญที่มีความสามารถในการสืบสวนและรวบรวมหลักฐานดิจิทัลเพื่อคลี่คลายคดี Digital Forensics หรือ นิติวิทยาศาสตร์ดิจิทัล คือกระบวนการทางวิทยาศาสตร์ในการระบุ (Identification) สงวนรักษา (Preservation) รวบรวม (Collection) วิเคราะห์ (Examination and Analysis) และนำเสนอ (Presentation) หลักฐานดิจิทัลที่เกี่ยวข้องกับอาชญากรรมคอมพิวเตอร์หรือเหตุการณ์ความปลอดภัยทางไซเบอร์ บทความนี้จะพาคุณสำรวจโลกของ Digital Forensics ตั้งแต่ความหมาย หลักการพื้นฐาน ไปจนถึงขั้นตอนการทำงาน เครื่องมือสำคัญ และแนวทางปฏิบัติที่ดีที่สุด เพื่อให้คุณเข้าใจบทบาทสำคัญของสาขาวิชานี้ในการรักษาความยุติธรรมและความปลอดภัยในโลกไซเบอร์

เนื้อหาหลัก: Digital Forensics คืออะไร? คู่มือฉบับเริ่มต้น

Digital Forensics เป็นสาขาหนึ่งของนิติวิทยาศาสตร์ที่เกี่ยวข้องกับการกู้คืนและการสืบสวนข้อมูลที่พบในอุปกรณ์ดิจิทัล เช่น คอมพิวเตอร์ โทรศัพท์มือถือ เซิร์ฟเวอร์ และเครือข่าย โดยมีวัตถุประสงค์เพื่อระบุ ตรวจสอบ และติดตามพยานหลักฐานทางอิเล็กทรอนิกส์ที่อาจเกี่ยวข้องกับอาชญากรรมหรือการละเมิดนโยบายต่างๆ ข้อมูลดิจิทัลที่ดูเหมือนถูกลบไปแล้ว มักจะยังคงอยู่ในระบบและสามารถกู้คืนได้ด้วยเทคนิคเฉพาะทาง ซึ่งเป็นหัวใจสำคัญที่ทำให้ Digital Forensics มีบทบาทอย่างยิ่งในการสืบสวน

เป้าหมายหลักของ Digital Forensics:

- การระบุตัวผู้กระทำความผิด: ค้นหาและรวบรวมหลักฐานที่สามารถเชื่อมโยงกับการกระทำผิดและการระบุตัวผู้กระทำความผิด

- การกู้คืนข้อมูล: กู้คืนข้อมูลที่ถูกลบ ซ่อน หรือเข้ารหัส เพื่อนำมาใช้เป็นหลักฐาน

- การวิเคราะห์เหตุการณ์: ทำความเข้าใจว่าเกิดอะไรขึ้น เกิดขึ้นได้อย่างไร และมีผลกระทบอย่างไรต่อระบบหรือองค์กร

- การนำเสนอหลักฐาน: จัดเตรียมรายงานที่เป็นกลางและถูกต้องทางวิทยาศาสตร์เพื่อใช้ในกระบวนการทางกฎหมายหรือการตัดสินใจทางธุรกิจ

- Computer Forensics: มุ่งเน้นไปที่การวิเคราะห์ข้อมูลจากคอมพิวเตอร์ส่วนบุคคลและเซิร์ฟเวอร์ รวมถึงฮาร์ดไดรฟ์, หน่วยความจำ (RAM), ไฟล์บันทึก (logs) และระบบไฟล์

- Network Forensics: ตรวจสอบการรับส่งข้อมูลเครือข่าย (network traffic) เพื่อระบุการบุกรุก การแพร่กระจายของมัลแวร์ หรือการขโมยข้อมูล

- Mobile Forensics: สืบสวนข้อมูลจากอุปกรณ์พกพา เช่น สมาร์ทโฟนและแท็บเล็ต ซึ่งรวมถึงข้อมูลการโทร ข้อความ รูปภาพ แอปพลิเคชัน และข้อมูลตำแหน่ง

- Malware Forensics (Malware Analysis): ศึกษาพฤติกรรมของมัลแวร์ เพื่อทำความเข้าใจการทำงาน ต้นทาง และวิธีการป้องกันการแพร่กระจาย

- Cloud Forensics: การรวบรวมและวิเคราะห์หลักฐานในสภาพแวดล้อมคลาวด์ ซึ่งมีความท้าทายจากธรรมชาติของระบบคลาวด์ที่กระจายตัวและมีความยืดหยุ่นสูง

ประเภทของ Digital Forensics:

Digital Forensics สามารถแบ่งออกเป็นหลายสาขาตามประเภทของหลักฐานหรือระบบที่ทำการตรวจสอบ:

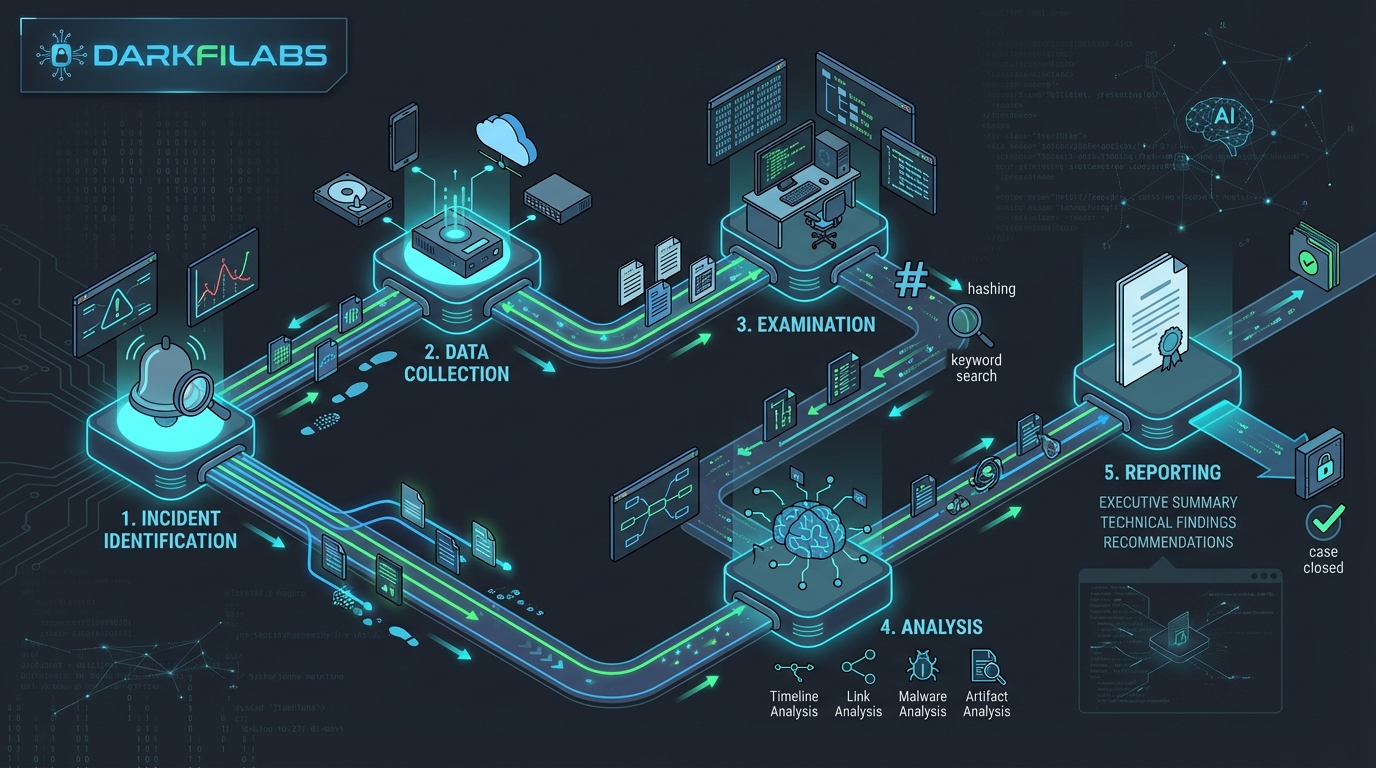

หลักการและขั้นตอนของ Digital Forensics

กระบวนการ Digital Forensics โดยทั่วไปจะประกอบด้วยหกขั้นตอนสำคัญที่ต้องดำเนินการตามลำดับเพื่อให้แน่ใจว่าหลักฐานมีความสมบูรณ์และเป็นที่ยอมรับได้ทางกฎหมาย:

1. Identification (การระบุ):

ขั้นตอนนี้คือการระบุว่าเกิดเหตุการณ์ความปลอดภัยขึ้นหรือไม่ และมีอุปกรณ์ใดบ้างที่เกี่ยวข้องกับการโจมตีหรือเหตุการณ์นั้นๆ การระบุแหล่งที่มาของหลักฐานดิจิทัลเป็นสิ่งสำคัญ รวมถึงการกำหนดขอบเขตของการตรวจสอบ

- คำถามที่ต้องพิจารณา: เกิดอะไรขึ้น? เกิดขึ้นที่ไหน? ใครได้รับผลกระทบ?

- ตัวอย่าง: การตรวจพบบันทึกกิจกรรมที่ผิดปกติบนเซิร์ฟเวอร์, การแจ้งเตือนจากระบบตรวจจับการบุกรุก (IDS/IPS), หรือผู้ใช้รายงานว่าไฟล์ถูกเข้ารหัสโดยมัลแวร์เรียกค่าไถ่

2. Preservation (การสงวนรักษา):

เมื่อระบุแหล่งที่มาได้แล้ว สิ่งสำคัญคือการสงวนรักษาหลักฐานดิจิทัลไม่ให้มีการเปลี่ยนแปลง แก้ไข หรือถูกทำลาย ขั้นตอนนี้มักจะเกี่ยวข้องกับการสร้างสำเนาที่ถูกต้องทุกประการของอุปกรณ์จัดเก็บข้อมูล (forensic image) โดยใช้เทคนิค Write Blocker เพื่อป้องกันการเขียนทับข้อมูลต้นฉบับ

- การสร้าง Forensic Image: การใช้เครื่องมือ เช่น dd หรือ FTK Imager เพื่อคัดลอกข้อมูลแบบ Bit-by-Bit จากสื่อต้นฉบับไปยังสื่อจัดเก็บข้อมูลใหม่

h

# การสร้าง forensic image ของดิสก์ /dev/sda ไปยังไฟล์ image.dd

sudo dd if=/dev/sda of=/path/to/image.dd bs=4M status=progress

- การคำนวณ Hash Value: เพื่อยืนยันความถูกต้องของสำเนา การคำนวณค่าแฮช (เช่น MD5, SHA1, SHA256) ของทั้งต้นฉบับและสำเนาเป็นสิ่งจำเป็น ค่าแฮชที่ตรงกันเป็นการยืนยันว่าข้อมูลไม่ได้ถูกเปลี่ยนแปลง

h

# การคำนวณ SHA256 hash ของไฟล์ image

sha256sum /path/to/image.dd

h

# การคำนวณ MD5 hash ของดิสก์ต้นฉบับ

md5sum /dev/sda

- Chain of Custody (สายโซ่แห่งการเก็บรักษาหลักฐาน): การบันทึกรายละเอียดทั้งหมดเกี่ยวกับผู้ที่เกี่ยวข้องกับการจัดการหลักฐาน เวลา สถานที่ และวิธีการจัดการ เพื่อให้แน่ใจว่าหลักฐานสามารถนำไปใช้ในกระบวนการทางกฎหมายได้

3. Collection (การรวบรวม):

การรวบรวมหลักฐานดิจิทัลจากอุปกรณ์ที่เกี่ยวข้องตามแผนที่วางไว้ และบันทึกข้อมูลสำคัญทั้งหมด เช่น เวลา วันที่ และตำแหน่งของหลักฐาน โดยต้องมั่นใจว่ากระบวนการรวบรวมไม่ก่อให้เกิดการเปลี่ยนแปลงกับข้อมูลต้นฉบับ การรวบรวมข้อมูลในระบบที่กำลังทำงานอยู่ (live forensics) ต้องทำอย่างระมัดระวังเพื่อเก็บข้อมูลที่อาจสูญหายได้ง่าย เช่น หน่วยความจำ (RAM) และข้อมูลกระบวนการทำงาน

4. Examination (การตรวจสอบ):

ในขั้นตอนนี้ นักนิติวิทยาศาสตร์ดิจิทัลจะใช้เครื่องมือและเทคนิคต่างๆ เพื่อตรวจสอบข้อมูลใน forensic image ที่ได้มาอย่างละเอียด เพื่อค้นหาข้อมูลที่อาจเป็นหลักฐาน เช่น ไฟล์ที่ถูกลบ ไฟล์ชั่วคราว ข้อมูลเมตา (metadata) บันทึกกิจกรรม และอาร์ติแฟกต์ต่างๆ

- การแยกส่วน Partition: การใช้เครื่องมือเช่น fdisk หรือ parted เพื่อทำความเข้าใจโครงสร้าง partition ของดิสก์

h

# แสดงข้อมูล partition ของ image

sudo fdisk -l /path/to/image.dd

- การเมาท์ (Mount) อิมเมจในโหมดอ่านอย่างเดียว (Read-Only): เพื่อป้องกันการเปลี่ยนแปลงข้อมูลโดยไม่ตั้งใจ

h

# สร้างจุดเมาท์

sudo mkdir /mnt/forensic_image

# เมาท์ image ในโหมดอ่านอย่างเดียว (สำหรับอิมเมจที่มี partition เดียว)

sudo mount -o ro,loop,offset= /path/to/image.dd /mnt/forensic_image

(หมายเหตุ: offset_in_bytes คำนวณจากขนาดของเซกเตอร์ x เลขที่เริ่มต้นของ partition)

- การกู้คืนไฟล์ที่ถูกลบ: ใช้เครื่องมือเช่น foremost หรือ scalpel เพื่อกู้คืนไฟล์ตามประเภท

h

# กู้คืนไฟล์ JPG และ PDF จาก image.dd ไปยังโฟลเดอร์ output

foremost -t jpg,pdf -i /path/to/image.dd -o /path/to/output

5. Analysis (การวิเคราะห์):

หลังจากตรวจสอบข้อมูลเบื้องต้นและระบุอาร์ติแฟกต์ที่น่าสนใจแล้ว ขั้นตอนการวิเคราะห์จะมุ่งเน้นไปที่การตีความข้อมูลเหล่านั้น เพื่อสร้างเรื่องราวของเหตุการณ์ที่เกิดขึ้น โดยเชื่อมโยงหลักฐานต่างๆ เข้าด้วยกัน รวมถึงการสร้าง Timeline ของเหตุการณ์ การวิเคราะห์พฤติกรรมของผู้ใช้ การวิเคราะห์มัลแวร์ และการวิเคราะห์เครือข่าย

- Timeline Analysis: จัดเรียงเหตุการณ์ตามลำดับเวลาเพื่อทำความเข้าใจลำดับการกระทำ

- Keyword Search: ค้นหาคำหรือวลีที่เกี่ยวข้องกับคดีในข้อมูลทั้งหมด

- User Activity Analysis: วิเคราะห์บันทึกการเข้าถึงไฟล์ ประวัติเบราว์เซอร์ และกิจกรรมแอปพลิเคชัน

- Artifact Correlation: เชื่อมโยงอาร์ติแฟกต์ต่างๆ เข้าด้วยกันเพื่อสร้างภาพรวมที่สมบูรณ์

6. Presentation (การนำเสนอ):

ขั้นตอนสุดท้ายคือการนำเสนอผลการวิเคราะห์ในรูปแบบรายงานที่เป็นระเบียบ ชัดเจน และเข้าใจง่าย รายงานจะต้องมีหลักฐานสนับสนุนที่เพียงพอ และสามารถยืนยันความถูกต้องได้ในกระบวนการทางกฎหมายหรือการตัดสินใจทางธุรกิจ รายงานควรประกอบด้วย:

- บทสรุปผู้บริหาร

- รายละเอียดของเหตุการณ์และขอบเขตของการตรวจสอบ

- วิธีการที่ใช้ในการตรวจสอบ

- ผลการวิเคราะห์และหลักฐานที่ค้นพบ

- ข้อสรุปและข้อเสนอแนะ

เครื่องมือสำคัญใน Digital Forensics

การสอบสวนทางดิจิทัลต้องอาศัยเครื่องมือที่มีประสิทธิภาพและเชื่อถือได้ เครื่องมือเหล่านี้มีทั้งแบบโอเพนซอร์สและเชิงพาณิชย์ และครอบคลุมฟังก์ชันการทำงานที่หลากหลาย:

h

# แสดงข้อมูลโปรไฟล์ของ image หน่วยความจำ

python vol.py -f memory.raw imageinfo

h

# ดึงรายชื่อกระบวนการที่กำลังทำงานจาก image หน่วยความจำ

python vol.py -f memory.raw --profile=Win7SP1x64 pslist

การวิเคราะห์มัลแวร์เบื้องต้น

การวิเคราะห์มัลแวร์เป็นส่วนสำคัญของ Digital Forensics โดยเฉพาะอย่างยิ่งเมื่อองค์กรตกเป็นเหยื่อของการโจมตีด้วยมัลแวร์ การวิเคราะห์มัลแวร์แบ่งออกเป็นสองประเภทหลัก:

h

# ดึง string ที่อ่านได้จากไฟล์ไบนารีของมัลแวร์

strings malware.exe

h

# แสดงข้อมูล header และส่วนต่างๆ ของไฟล์ ELF (Linux executable)

objdump -f -d malware.elf

การวิเคราะห์เครือข่ายเบื้องต้น

Network Forensics มุ่งเน้นไปที่การตรวจสอบข้อมูลการจราจรบนเครือข่ายเพื่อระบุการบุกรุก การขโมยข้อมูล หรือกิจกรรมที่ผิดปกติ การจับภาพแพ็กเก็ตข้อมูล (packet capture) เป็นหัวใจสำคัญของสาขานี้

h

# จับภาพแพ็กเก็ตบนอินเทอร์เฟซ eth0 และบันทึกลงในไฟล์ capture.pcap

sudo tcpdump -i eth0 -w capture.pcap

h

# อ่านไฟล์ pcap และแสดงแพ็กเก็ตที่มีการสื่อสารผ่านพอร์ต 80 (HTTP)

tcpdump -r capture.pcap 'port 80'

การวิเคราะห์ข้อมูลที่จับภาพได้ด้วย Wireshark ช่วยให้ผู้สอบสวนสามารถสร้าง Timeline ของการสื่อสาร ระบุที่อยู่ IP ที่น่าสงสัย และตรวจสอบเนื้อหาของแพ็กเก็ตเพื่อหาหลักฐานการโจมตีหรือการรั่วไหลของข้อมูล

Security Best Practices

การป้องกันเหตุการณ์ความปลอดภัยทางไซเบอร์เป็นสิ่งสำคัญที่สุด แต่เมื่อเกิดเหตุการณ์ขึ้น การเตรียมความพร้อมสำหรับการสอบสวนทางดิจิทัลจะช่วยลดความเสียหายและเร่งกระบวนการกู้คืนได้ นี่คือแนวทางปฏิบัติที่ดีที่สุด:

บทสรุป

Digital Forensics เป็นสาขาที่มีความสำคัญอย่างยิ่งในการปกป้ององค์กรและบุคคลจากภัยคุกคามทางไซเบอร์ ช่วยให้เราสามารถเข้าใจเหตุการณ์การโจมตี ระบุผู้กระทำความผิด และนำหลักฐานไปใช้ในกระบวนการทางกฎหมายได้ ด้วยความเข้าใจในหลักการและขั้นตอนต่างๆ รวมถึงการใช้เครื่องมือที่เหมาะสม นักนิติวิทยาศาสตร์ดิจิทัลสามารถไขปริศนาทางดิจิทัลที่ซับซ้อน และมีบทบาทสำคัญในการรักษาความปลอดภัยและความยุติธรรมในโลกที่ขับเคลื่อนด้วยข้อมูล ไม่ว่าคุณจะเป็นผู้เชี่ยวชาญด้านความปลอดภัยที่ต้องการเพิ่มพูนทักษะ หรือเป็นผู้เริ่มต้นที่สนใจในสาขานี้ การเรียนรู้และฝึกฝน Digital Forensics จะเป็นก้าวสำคัญสู่การเป็นผู้พิทักษ์ความปลอดภัยในยุคดิจิทัล