บทนำ

ในยุคดิจิทัลที่การเชื่อมต่ออินเทอร์เน็ตผ่าน WiFi กลายเป็นสิ่งจำเป็นในทุกภาคส่วน ตั้งแต่บ้านเรือนไปจนถึงองค์กรขนาดใหญ่ แม้ว่า WiFi จะให้ความสะดวกสบายอย่างมหาศาล แต่ก็เป็นช่องทางสำคัญที่ผู้ไม่ประสงค์ดีสามารถใช้ในการโจมตีหรือขโมยข้อมูลได้ การทำความเข้าใจเกี่ยวกับประวัติการเชื่อมต่อ WiFi จึงไม่เพียงแต่มีความสำคัญต่อการสอบสวนทางดิจิทัล (Digital Forensics) แต่ยังรวมถึงการทดสอบการเจาะระบบ (Penetration Testing) การตอบสนองต่อเหตุการณ์ (Incident Response) และการรักษาความปลอดภัยเครือข่ายโดยรวม บทความนี้จะนำเสนอแนวคิด เทคนิค และเครื่องมือในการทำ WiFi Forensics เพื่อวิเคราะห์และทำความเข้าใจพฤติกรรมการเชื่อมต่อ WiFi ที่อาจเปิดเผยร่องรอยของการบุกรุก หรือช่วยในการระบุที่มาของภัยคุกคามต่างๆ ในสภาพแวดล้อมเครือข่าย

เนื้อหาหลัก: WiFi Forensics: วิธีวิเคราะห์ประวัติการเชื่อมต่อ WiFi

WiFi Forensics คือกระบวนการรวบรวม วิเคราะห์ และตีความข้อมูลที่เกี่ยวข้องกับการเชื่อมต่อไร้สาย เพื่อวัตถุประสงค์ในการสอบสวนทางดิจิทัล การตอบสนองต่อเหตุการณ์ความปลอดภัย หรือการทำความเข้าใจพฤติกรรมการใช้งานเครือข่ายไร้สาย การวิเคราะห์นี้สามารถช่วยระบุอุปกรณ์ที่ไม่ได้รับอนุญาต การบุกรุกเครือข่าย การเคลื่อนไหวของมัลแวร์ หรือแม้กระทั่งพฤติกรรมของผู้ใช้ที่น่าสงสัยได้อย่างแม่นยำ

พื้นฐานการทำงานของ WiFi และข้อมูลที่เกี่ยวข้อง

การทำความเข้าใจพื้นฐานการทำงานของ WiFi (มาตรฐาน IEEE 802.11) เป็นสิ่งสำคัญในการวิเคราะห์ การเชื่อมต่อ WiFi ประกอบด้วยหลายองค์ประกอบที่สามารถให้ข้อมูลเชิงนิติวิทยาศาสตร์ได้:

- MAC Address (Media Access Control Address): เป็นหมายเลขประจำตัวที่ไม่ซ้ำกันของอุปกรณ์เครือข่ายแต่ละตัว โดยทั่วไปจะถูกใช้ในการระบุอุปกรณ์ที่เชื่อมต่อกับเครือข่าย WiFi อย่างไรก็ตาม MAC address สามารถปลอมแปลงได้ (MAC Spoofing) ซึ่งเป็นสิ่งที่ต้องระวังในการสอบสวน

- SSID (Service Set Identifier): ชื่อของเครือข่าย WiFi เช่น "True_WiFi" หรือ "Corporate_Network" อุปกรณ์จะใช้ SSID เพื่อระบุเครือข่ายที่ต้องการเชื่อมต่อ

- BSSID (Basic Service Set Identifier): เป็น MAC Address ของ Access Point (AP) หรือเราเตอร์ WiFi ที่กระจายสัญญาณ โดยทั่วไป AP หนึ่งตัวจะมีหนึ่ง BSSID ซึ่งใช้ในการระบุ AP นั้นๆ อย่างชัดเจน

- เฟรม 802.11 (802.11 Frames): การสื่อสารผ่าน WiFi เกิดขึ้นในรูปแบบของเฟรม ซึ่งแบ่งออกเป็น 3 ประเภทหลัก ได้แก่

- Aircrack-ng suite: เป็นชุดเครื่องมือที่ทรงพลังสำหรับ WiFi Penetration Testing แต่ก็มีประโยชน์ในการ Forensics เพื่อดักจับแพ็กเก็ตและดึงข้อมูล

- Management Frames: ใช้ในการจัดการการเชื่อมต่อ เช่น การค้นหาเครือข่าย (Probe Request/Response), การเชื่อมต่อ (Association Request/Response), การยกเลิกการเชื่อมต่อ (Deauthentication), และการยืนยันตัวตน (Authentication).

- Control Frames: ใช้ในการควบคุมการเข้าถึงสื่อกลาง เช่น RTS/CTS (Request to Send/Clear to Send) และ ACK (Acknowledgement).

- Data Frames: ใช้ในการส่งข้อมูลจริง

ข้อมูลในเฟรมเหล่านี้มีคุณค่าอย่างยิ่งในการทำ WiFi Forensics เนื่องจากบันทึกกิจกรรมการเชื่อมต่อและการสื่อสารทั้งหมด

แหล่งข้อมูลสำหรับ WiFi Forensics

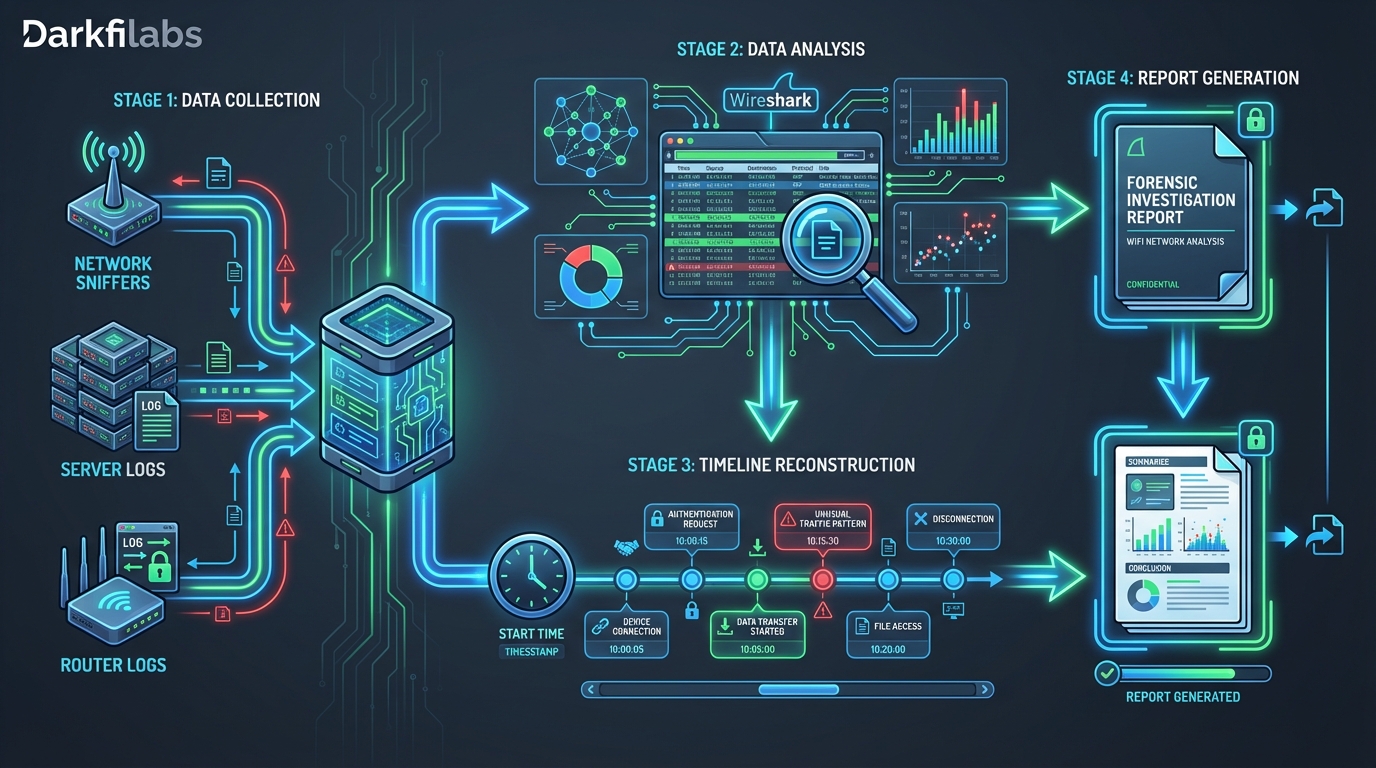

การรวบรวมข้อมูลจากแหล่งต่างๆ เป็นขั้นตอนแรกที่สำคัญที่สุดในการทำ WiFi Forensics แหล่งข้อมูลหลักได้แก่:

1. การดักจับแพ็กเก็ต WiFi (Wireless Packet Capture):

การดักจับแพ็กเก็ตเป็นวิธีการที่มีประสิทธิภาพสูงสุดในการรวบรวมข้อมูลดิบของการสื่อสาร WiFi ต้องใช้อะแดปเตอร์ WiFi ที่รองรับโหมด Monitor Mode (หรือ Promiscuous Mode) เพื่อให้สามารถดักจับเฟรม 802.11 ทั้งหมดที่อยู่รอบๆ ได้ โดยไม่จำกัดเฉพาะเฟรมที่ส่งถึงอุปกรณ์ของเราเอง

- เครื่องมือ: Aircrack-ng suite (เช่น airmon-ng, airodump-ng), tcpdump, Wireshark.

2. บันทึกของระบบปฏิบัติการ (Operating System Logs):

ระบบปฏิบัติการของอุปกรณ์ไคลเอ็นต์ (คอมพิวเตอร์, โทรศัพท์มือถือ) มักจะเก็บบันทึกประวัติการเชื่อมต่อ WiFi ไว้ ซึ่งสามารถเปิดเผยข้อมูลสำคัญ เช่น SSID ที่เคยเชื่อมต่อ, เวลาที่เชื่อมต่อ, สถานะการเชื่อมต่อ และบางครั้งอาจรวมถึง MAC Address ของ AP

- Windows:

- Event Viewer: บันทึกเหตุการณ์ที่เกี่ยวข้องกับการเชื่อมต่อเครือข่าย โดยเฉพาะอย่างยิ่งในหมวดหมู่ "Microsoft-Windows-WLAN-AutoConfig/Operational".

- Registry: ข้อมูลโปรไฟล์เครือข่าย WiFi จะถูกเก็บไว้ใน Registry ในตำแหน่งเช่น HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\NetworkList\Signatures\Unmanaged และ HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\NetworkList\Profiles.

- Command Line: คำสั่ง netsh สามารถแสดงโปรไฟล์เครือข่ายที่บันทึกไว้และเครือข่ายที่ตรวจพบได้

- Linux:

- syslog หรือ journalctl: บันทึกกิจกรรมของ NetworkManager หรือ wpa_supplicant.

- /etc/NetworkManager/system-connections/: ไฟล์คอนฟิกูเรชันสำหรับเครือข่ายที่เคยเชื่อมต่อ.

- nmcli หรือ iwconfig: คำสั่งสำหรับดูข้อมูลเครือข่าย.

- macOS:

- Console.app: บันทึกระบบที่เกี่ยวข้องกับการเชื่อมต่อ WiFi.

- airport command-line utility: สามารถแสดงข้อมูลเครือข่ายที่ตรวจพบและประวัติการเชื่อมต่อ.

3. บันทึกของ Access Point (AP) / เราเตอร์ (Router Logs):

AP หรือเราเตอร์เป็นหัวใจของการเชื่อมต่อ WiFi บันทึกของอุปกรณ์เหล่านี้มักจะมีข้อมูลที่มีค่า เช่น:

- MAC Address ของอุปกรณ์ที่เชื่อมต่อและยกเลิกการเชื่อมต่อ

- เวลาของการเชื่อมต่อและระยะเวลา

- การแจกจ่าย IP Address โดย DHCP

- ความพยายามในการยืนยันตัวตนที่ล้มเหลว

การเข้าถึงบันทึกเหล่านี้มักจะต้องล็อกอินเข้าสู่หน้าการจัดการของ AP/เราเตอร์ อย่างไรก็ตาม บันทึกเหล่านี้อาจถูกจำกัดขนาดและถูกเขียนทับได้ง่าย

เครื่องมือและเทคนิคในการวิเคราะห์

#### 1. การดักจับและวิเคราะห์แพ็กเก็ต (Packet Capture and Analysis)

- airmon-ng: ใช้สำหรับเปิดใช้งาน Monitor Mode บนอะแดปเตอร์ WiFi

h

sudo airmon-ng start wlan0

(โดยที่ wlan0 คือชื่ออินเทอร์เฟซ WiFi ของคุณ)

- airodump-ng: ใช้สำหรับสแกนเครือข่ายและดักจับแพ็กเก็ต รวมถึง MAC Address ของ AP, SSID, และ MAC Address ของไคลเอ็นต์ที่เชื่อมต่อ

h

sudo airodump-ng wlan0mon

(โดยที่ wlan0mon คือชื่ออินเทอร์เฟซใน Monitor Mode)

หากต้องการดักจับเฉพาะช่องสัญญาณ (channel) และบันทึกลงไฟล์:

h

sudo airodump-ng --channel 6 --bssid AA:BB:CC:DD:EE:FF --write capture_file wlan0mon

- การกรองข้อมูล (Display Filters):

- แสดงเฟรมการเชื่อมต่อ (Association Requests/Responses): wlan.fc.type_subtype == 0x0 หรือ wlan.fc.type_subtype == 0x1

- แสดงเฟรมการยืนยันตัวตน (Authentication Requests/Responses): wlan.fc.type_subtype == 0xb หรือ wlan.fc.type_subtype == 0xc

- แสดง Probe Requests จาก MAC Address ที่ระบุ: wlan.sa == 00:11:22:33:44:55 && wlan.fc.type_subtype == 0x4

- แสดงข้อมูลจาก SSID ที่ระบุ: wlan.ssid == "My_WiFi_Network"

- แสดงเฟรมที่เกี่ยวข้องกับ MAC Address ใดๆ: wlan.addr == 00:11:22:33:44:55

- การถอดรหัส (Decryption): หากมี WPA/WPA2 Handshake และรหัสผ่านเครือข่าย (Pre-shared Key - PSK) หรือ EAPOL Key, Wireshark สามารถถอดรหัสทราฟฟิกที่ถูกเข้ารหัสได้ โดยเข้าไปที่ Edit > Preferences > Protocols > IEEE 802.11 และเพิ่ม Key.

#### 2. การวิเคราะห์บันทึกของระบบปฏิบัติการ (OS Log Analysis)

- Event Viewer: เปิด Event Viewer (พิมพ์ eventvwr.msc ใน Run) ไปที่ Applications and Services Logs > Microsoft > Windows > WLAN-AutoConfig > Operational เพื่อดูเหตุการณ์การเชื่อมต่อ WiFi รวมถึงเวลา, SSID, และสถานะการเชื่อมต่อ/ยกเลิกการเชื่อมต่อ

- Registry Analysis: ใช้เครื่องมือเช่น Registry Explorer หรือ RegRipper ในการดึงและวิเคราะห์ข้อมูลจาก Registry Path ที่กล่าวถึงข้างต้น เพื่อดูโปรไฟล์เครือข่ายที่อุปกรณ์เคยเชื่อมต่อ และข้อมูลการเชื่อมต่อครั้งล่าสุด

- Command Prompt:

d

netsh wlan show profiles

เพื่อแสดงรายการโปรไฟล์เครือข่าย WiFi ที่บันทึกไว้

d

netsh wlan show profile name="ชื่อเครือข่าย" key=clear

เพื่อแสดงรายละเอียดของโปรไฟล์ รวมถึงรหัสผ่าน (หากมี)

d

netsh wlan show networks mode=bssid

เพื่อแสดงรายการเครือข่าย WiFi ที่ตรวจพบในปัจจุบัน พร้อม BSSID และข้อมูลอื่นๆ

- journalctl:

h

sudo journalctl -u NetworkManager | grep -i "connected to"

หรือ

h

sudo journalctl -u wpa_supplicant | grep -i "connected to"

เพื่อดูบันทึกการเชื่อมต่อเครือข่าย

- ตรวจสอบไฟล์คอนฟิกูเรชัน:

h

ls -l /etc/NetworkManager/system-connections/

จะแสดงไฟล์ที่จัดเก็บข้อมูลการเชื่อมต่อ WiFi ซึ่งอาจรวมถึง SSID, BSSID และ Security Type

- Console.app: เปิด Console (จาก Spotlight Search) และกรองด้วยคำว่า "WiFi" หรือ "airport" เพื่อดูบันทึกที่เกี่ยวข้องกับการเชื่อมต่อไร้สาย

- airport command-line utility:

h

/System/Library/PrivateFrameworks/Apple80211.framework/Versions/Current/Resources/airport -s

แสดงเครือข่ายที่ตรวจพบ

h

/System/Library/PrivateFrameworks/Apple80211.framework/Versions/Current/Resources/airport -I

แสดงข้อมูลเครือข่ายที่เชื่อมต่ออยู่ปัจจุบัน

#### 3. การวิเคราะห์บันทึกของ AP/เราเตอร์ (AP/Router Log Analysis)

- การเชื่อมต่อจาก MAC Address ที่ไม่รู้จัก

- ความพยายามในการเข้าสู่ระบบที่ไม่สำเร็จหลายครั้ง

- การเชื่อมต่อและยกเลิกการเชื่อมต่อซ้ำๆ จากอุปกรณ์เดียวกัน

- การแจกจ่าย IP Address ให้กับอุปกรณ์ที่อยู่นอกช่วงเวลาทำงานปกติ

การสร้างไทม์ไลน์และรายงาน (Timeline Reconstruction and Reporting)

หลังจากรวบรวมและวิเคราะห์ข้อมูลจากแหล่งต่างๆ แล้ว สิ่งสำคัญคือการนำข้อมูลเหล่านั้นมาสร้างเป็นไทม์ไลน์ เพื่อแสดงลำดับเหตุการณ์ที่เกิดขึ้นอย่างชัดเจน

Security Best Practices

การทำ WiFi Forensics ไม่เพียงแต่เป็นเรื่องของการวิเคราะห์หลังจากเกิดเหตุการณ์แล้ว แต่ยังเป็นส่วนหนึ่งของการเสริมสร้างความปลอดภัยเครือข่ายโดยรวม การปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดสามารถลดความเสี่ยงและทำให้กระบวนการ Forensics มีประสิทธิภาพมากขึ้น:

- อัปเกรดเป็น WPA3 หากอุปกรณ์ทั้งหมดรองรับ

- สำหรับ WPA2 ให้ใช้ WPA2-Enterprise (802.1X) กับ RADIUS Server เพื่อการยืนยันตัวตนแต่ละผู้ใช้

- หลีกเลี่ยง WPA, WEP หรือ Open Network โดยเด็ดขาด

- เปลี่ยนรหัสผ่านสำหรับเข้าสู่ระบบของ AP/เราเตอร์ทันทีหลังการติดตั้ง

- ใช้รหัสผ่าน WiFi (PSK) ที่ซับซ้อนและยาว

- WPS มีช่องโหว่ที่ทำให้ผู้โจมตีสามารถเดารหัส PIN ได้ง่าย ปิดการใช้งานหากไม่จำเป็น

- ตรวจสอบและอัปเดตเฟิร์มแวร์ของ AP/เราเตอร์ และอุปกรณ์ไคลเอ็นต์เป็นประจำ เพื่อแก้ไขช่องโหว่ด้านความปลอดภัยที่ทราบ

- สร้างเครือข่ายสำหรับแขก (Guest Network) ที่แยกออกจากเครือข่ายหลักขององค์กร เพื่อจำกัดการเข้าถึงทรัพยากรภายใน

- ใช้ VLANs เพื่อแบ่งแยกทราฟฟิกสำหรับแผนกหรือประเภทอุปกรณ์ต่างๆ

- สามารถใช้เป็นมาตรการเสริมในการควบคุมการเข้าถึง แต่อย่าพึ่งพาเพียงอย่างเดียว เพราะ MAC Address สามารถปลอมแปลงได้ง่าย

- กำหนดค่า AP/เราเตอร์ และเซิร์ฟเวอร์ให้ส่งบันทึกไปยังระบบ Log Management (เช่น SIEM) เพื่อการจัดเก็บระยะยาวและการวิเคราะห์แบบรวมศูนย์

- ตรวจสอบบันทึกอย่างสม่ำเสมอเพื่อหากิจกรรมที่น่าสงสัย

- แนะนำให้ผู้ใช้เชื่อมต่อผ่าน VPN เสมอ โดยเฉพาะอย่างยิ่งเมื่อใช้ WiFi สาธารณะ เพื่อเข้ารหัสทราฟฟิกและป้องกันการดักฟัง

- บนอุปกรณ์ไคลเอ็นต์ ควรปิดการใช้งานอะแดปเตอร์ WiFi เมื่อไม่จำเป็น เพื่อป้องกันการเชื่อมต่อโดยไม่ตั้งใจกับเครือข่ายที่ไม่ปลอดภัย และลดการปล่อย Probe Requests ที่สามารถเปิดเผยประวัติการเชื่อมต่อ

- ให้ความรู้แก่ผู้ใช้เกี่ยวกับการระบุเครือข่าย WiFi ที่ปลอดภัย, อันตรายของการเชื่อมต่อกับ Free WiFi ที่ไม่รู้จัก และความสำคัญของการใช้ VPN

บทสรุป

WiFi Forensics เป็นสาขาที่มีความสำคัญอย่างยิ่งในโลกไซเบอร์ปัจจุบัน ช่วยให้ผู้เชี่ยวชาญด้านความปลอดภัยสามารถเจาะลึกเข้าไปในพฤติกรรมการเชื่อมต่อไร้สาย เพื่อค้นหาร่องรอยของการบุกรุก, ระบุภัยคุกคาม, และทำความเข้าใจเหตุการณ์ความปลอดภัยที่เกิดขึ้น การรวบรวมข้อมูลจากแหล่งต่างๆ เช่น การดักจับแพ็กเก็ต, บันทึกระบบปฏิบัติการ, และบันทึกของ AP/เราเตอร์ ควบคู่ไปกับการใช้เครื่องมือวิเคราะห์ที่เหมาะสมอย่าง Wireshark หรือ Aircrack-ng และคำสั่งเฉพาะของระบบปฏิบัติการ จะทำให้เราสามารถสร้างภาพรวมของเหตุการณ์ได้อย่างชัดเจน อย่างไรก็ตาม เพื่อลดความจำเป็นในการทำ Forensics ที่ซับซ้อน การนำแนวทางปฏิบัติที่ดีที่สุดในการรักษาความปลอดภัย WiFi มาใช้อย่างเคร่งครัดตั้งแต่แรกเริ่ม จะช่วยเสริมสร้างเครือข่ายให้แข็งแกร่ง และป้องกันภัยคุกคามที่อาจเกิดขึ้นได้ในอนาคต การผสมผสานระหว่างการป้องกันที่แข็งแกร่งและการเตรียมพร้อมสำหรับการวิเคราะห์เชิงลึก เป็นกุญแจสำคัญในการรักษาความปลอดภัยของระบบ WiFi ในยุคดิจิทัลที่เปลี่ยนแปลงอย่างรวดเร็ว