บทนำ

ในโลกไซเบอร์ปัจจุบันที่ภัยคุกคามมีความซับซ้อนและแพร่หลายมากขึ้น ความสามารถในการทำความเข้าใจพฤติกรรมของมัลแวร์จึงมีความสำคัญอย่างยิ่งยวด การวิเคราะห์มัลแวร์แบบ Reverse Engineering เป็นกระบวนการที่ช่วยให้ผู้เชี่ยวชาญด้านความปลอดภัยสามารถถอดรหัสและทำความเข้าใจการทำงานภายในของโปรแกรมที่เป็นอันตราย เพื่อค้นหากลไกการโจมตี ช่องโหว่ที่ใช้ และวิธีการป้องกันที่มีประสิทธิภาพ บทความนี้จะนำเสนอหลักการพื้นฐานและเทคนิคเบื้องต้นของการทำ Reverse Engineering มัลแวร์ รวมถึงเครื่องมือที่จำเป็นและแนวทางปฏิบัติที่ดีที่สุดเพื่อเสริมสร้างความมั่นคงปลอดภัยไซเบอร์

เนื้อหาหลัก: Reverse Engineering Malware ขั้นพื้นฐาน

การวิเคราะห์มัลแวร์แบบ Reverse Engineering คือกระบวนการศึกษาโปรแกรมหรือโค้ดที่รันอยู่ในระบบคอมพิวเตอร์ เพื่อทำความเข้าใจวิธีการทำงาน พฤติกรรม และวัตถุประสงค์ โดยเฉพาะอย่างยิ่งเมื่อโปรแกรมนั้นเป็นมัลแวร์ (Malware) เป้าหมายหลักคือการเปิดเผยความสามารถของมัลแวร์ เช่น วิธีการแพร่กระจาย การเก็บข้อมูล การควบคุมระบบ หรือการหลีกเลี่ยงการตรวจจับ ข้อมูลที่ได้จากการวิเคราะห์นี้มีความสำคัญอย่างยิ่งต่อการพัฒนาลายเซ็น (signature) สำหรับโปรแกรมป้องกันไวรัส การสร้างกฎการตรวจจับ (detection rules) สำหรับระบบ Intrusion Detection/Prevention Systems (IDS/IPS) และการสร้างแผนรับมือกับเหตุการณ์ (incident response plan) ที่มีประสิทธิภาพ

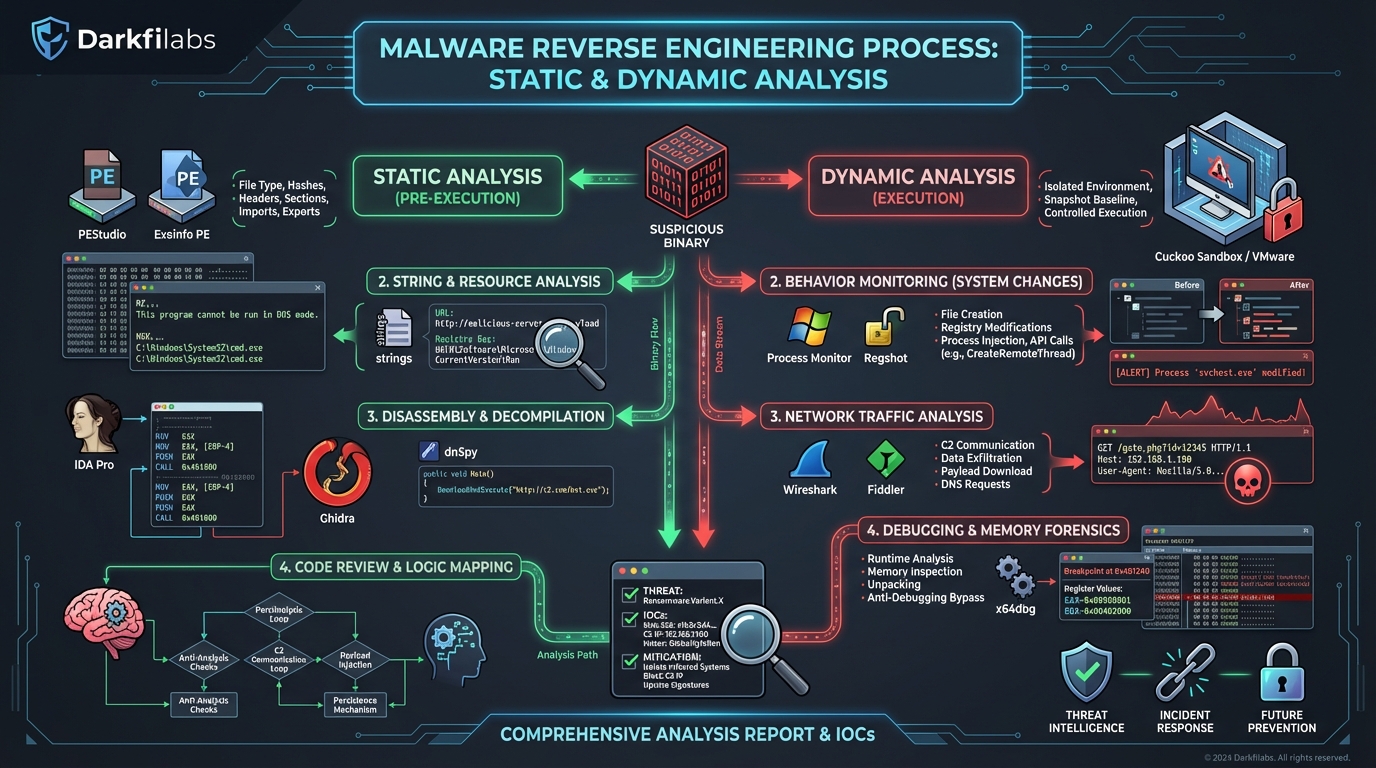

กระบวนการ Reverse Engineering มัลแวร์สามารถแบ่งออกได้เป็นสองประเภทหลัก: การวิเคราะห์แบบสถิต (Static Analysis) และการวิเคราะห์แบบพลวัต (Dynamic Analysis)

การวิเคราะห์มัลแวร์แบบสถิต (Static Analysis)

การวิเคราะห์แบบสถิตคือการตรวจสอบไฟล์มัลแวร์โดยไม่รันโปรแกรมนั้น ซึ่งหมายถึงการตรวจสอบโค้ด โครงสร้าง และคุณสมบัติของไฟล์โดยตรง ข้อมูลที่ได้จากการวิเคราะห์แบบสถิตมักจะช่วยให้เข้าใจวัตถุประสงค์เบื้องต้นของมัลแวร์ และช่วยในการตัดสินใจว่าจะทำการวิเคราะห์แบบพลวัตต่อไปหรือไม่

เครื่องมือและเทคนิคสำหรับการวิเคราะห์แบบสถิต:

- การตรวจสอบคุณสมบัติไฟล์ (File Properties and Metadata):

- การดึงสตริง (String Extraction):

- Hash Values (MD5, SHA1, SHA256): ค่าแฮชเป็นเหมือนลายนิ้วมือดิจิทัลของไฟล์ ซึ่งช่วยในการระบุมัลแวร์ที่รู้จัก และใช้ในการค้นหาข้อมูลเพิ่มเติมจากฐานข้อมูลภัยคุกคาม เช่น VirusTotal

- ขนาดไฟล์ (File Size): มัลแวร์บางตัวอาจมีขนาดเล็กมากเพื่อลดการถูกตรวจจับ หรือมีขนาดใหญ่มากเพื่อซ่อนโค้ดที่ซับซ้อน

- วันเวลาสร้าง/แก้ไข (Creation/Modification Dates): อาจบ่งบอกถึงช่วงเวลาที่มีการสร้างหรือแพร่กระจายมัลแวร์

- ข้อมูล PE Header (Portable Executable Header): สำหรับไฟล์ Windows Executable ข้อมูลใน PE Header เช่น Entry Point, Section Names, Import Table, Export Table, Compiler Used สามารถให้ข้อมูลสำคัญเกี่ยวกับโครงสร้างและการทำงานของโปรแกรมได้

- เครื่องมือ: PE-bear, CFF Explorer, Detect It Easy (DIE)

- สตริงคือข้อความที่อยู่ในไฟล์ ซึ่งอาจเป็นชื่อไฟล์, URL, IP Address, ข้อความข้อผิดพลาด, คำสั่งควบคุม, หรือชื่อ API ที่ใช้ ข้อมูลเหล่านี้มีประโยชน์อย่างมากในการทำความเข้าใจพฤติกรรมของมัลแวร์

- เครื่องมือ: Strings (จาก Sysinternals Suite บน Windows หรือเครื่องมือ strings บน Linux)

- ตัวอย่างคำสั่ง:

บน Windows:

h

strings.exe "C:\Path\To\Malware.exe" > malware_strings.txt

บน Linux/macOS:

h

strings /path/to/malware_sample | grep -E "http|ftp|C:\\|cmd.exe"

- ไฟล์ Executable ของ Windows จะต้องเรียกใช้ฟังก์ชันจาก Dynamic Link Libraries (DLLs) อื่นๆ ที่เรียกว่า Import Functions มัลแวร์มักจะเรียกใช้ฟังก์ชันที่บ่งบอกถึงพฤติกรรมที่เป็นอันตราย เช่น:

- Kernel32.dll: CreateProcess, WriteFile, ReadFile, DeleteFile

- User32.dll: MessageBox, GetAsyncKeyState

- Advapi32.dll: RegOpenKeyEx, RegSetValueEx

- Ws2_32.dll: socket, connect, send, recv (สำหรับกิจกรรมเครือข่าย)

- Export Functions คือฟังก์ชันที่โปรแกรมนั้นๆ มีให้โปรแกรมอื่นเรียกใช้ ซึ่งอาจพบใน DLL ที่เป็นมัลแวร์

- เครื่องมือ: PE-bear, IDA Free/Ghidra, CFF Explorer

- นี่คือหัวใจของการ Reverse Engineering ที่ลึกซึ้งที่สุด โดยการแปลงโค้ดเครื่อง (machine code) ให้เป็นภาษาแอสเซมบลี (assembly language) ซึ่งมนุษย์สามารถอ่านและทำความเข้าใจได้ แม้จะยากลำบากก็ตาม การวิเคราะห์โค้ดแอสเซมบลีช่วยให้เราเห็นการทำงานของโปรแกรมในระดับต่ำสุด

- เครื่องมือ:

- IDA Free/Pro (Interactive Disassembler): เป็นเครื่องมือ Disassembler ที่มีประสิทธิภาพสูงและเป็นที่นิยมอย่างมาก มีเวอร์ชันฟรี (IDA Free) ที่สามารถใช้ได้

- Ghidra: เป็น Disassembler และ Decompiler ที่พัฒนาโดย NSA และเป็น Open Source ซึ่งมีความสามารถเทียบเท่า IDA Pro และเป็นที่นิยมอย่างมากในปัจจุบัน

- Binary Ninja: อีกหนึ่ง Disassembler/Decompiler ที่ได้รับความนิยม

- ไฟล์ Executable อาจมีทรัพยากรต่างๆ เช่น ไอคอน รูปภาพ เมนู หรือแม้กระทั่งไฟล์อื่นๆ ที่ถูกฝังไว้ มัลแวร์บางตัวอาจซ่อนโค้ดหรือไฟล์เพย์โหลด (payload) อื่นๆ ไว้ในส่วนทรัพยากร

- เครื่องมือ: Resource Hacker, PE-bear

การวิเคราะห์มัลแวร์แบบพลวัต (Dynamic Analysis)

การวิเคราะห์แบบพลวัตคือการรันไฟล์มัลแวร์ในสภาพแวดล้อมที่ควบคุมและปลอดภัย เพื่อสังเกตพฤติกรรมของมันแบบเรียลไทม์ การวิเคราะห์ประเภทนี้ช่วยให้เห็นการเปลี่ยนแปลงที่มัลแวร์ทำกับระบบ เช่น การสร้างไฟล์ใหม่ การแก้ไข Registry การสื่อสารเครือข่าย หรือการพยายามยกระดับสิทธิ์

ข้อควรระวังสำคัญ: การวิเคราะห์แบบพลวัตจะต้องทำในสภาพแวดล้อมที่แยกขาดจากเครือข่ายหลักและเครื่องคอมพิวเตอร์จริง เพื่อป้องกันการแพร่กระจายของมัลแวร์

การตั้งค่าสภาพแวดล้อมสำหรับ Dynamic Analysis:

1. เครื่องเสมือน (Virtual Machine - VM): ใช้โปรแกรมสร้างเครื่องเสมือนเช่น VMware Workstation/Player หรือ VirtualBox เพื่อสร้างสภาพแวดล้อมแยก

2. ระบบปฏิบัติการ (Operating System - OS): ติดตั้ง OS ที่มัลแวร์มุ่งเป้า เช่น Windows 7/10/XP หรือ Linux เวอร์ชันต่างๆ

3. เครื่องมือ: ติดตั้งเครื่องมือวิเคราะห์ที่จำเป็น

4. Network Configuration:

- Host-Only Adapter: เพื่อให้ VM สามารถสื่อสารกับ Host Machine ได้ แต่ไม่สามารถออกสู่ภายนอก

- NAT (Network Address Translation): หากต้องการให้มัลแวร์ออกอินเทอร์เน็ตได้ (เช่น เพื่อดาวน์โหลด payload เพิ่มเติม หรือติดต่อ C2 server) แต่ควรใช้กับเครื่องมือที่สามารถจับการจราจรเครือข่ายได้

- No Network Adapter: หากต้องการแยก VM ออกจากเครือข่ายทั้งหมด

5. Snapshot: ถ่าย Snapshot ของ VM ก่อนที่จะรันมัลแวร์เสมอ เพื่อให้สามารถย้อนกลับไปยังสถานะเริ่มต้นที่สะอาดได้เมื่อการวิเคราะห์เสร็จสิ้นหรือมัลแวร์ทำให้ระบบเสียหาย

เครื่องมือและเทคนิคสำหรับการวิเคราะห์แบบพลวัต:

- สังเกตการสร้างโปรเซสใหม่ การสิ้นสุดโปรเซส การเปลี่ยนแปลงของหน่วยความจำ และการเชื่อมโยง DLLs

- เครื่องมือ: Process Monitor (Procmon) และ Process Explorer (จาก Sysinternals Suite)

- Process Monitor: สามารถบันทึกกิจกรรมของระบบได้อย่างละเอียด ทั้งการเข้าถึงไฟล์, Registry, โปรเซส, และกิจกรรมเครือข่าย

- Process Explorer: แสดงข้อมูลของโปรเซสที่กำลังทำงานอยู่ รวมถึง DLLs ที่โหลดอยู่ และ Handles ที่เปิดใช้งาน

- มัลแวร์มักจะสร้าง แก้ไข หรือลบไฟล์และคีย์ Registry เพื่อสร้าง Persistence หรือเก็บข้อมูล

- เครื่องมือ:

- Regshot: เป็นเครื่องมือที่ใช้เปรียบเทียบสถานะของ Registry และไฟล์ก่อนและหลังการรันมัลแวร์

- Process Monitor: สามารถกรองกิจกรรมเฉพาะการเข้าถึงไฟล์และ Registry ได้

- มัลแวร์หลายชนิดต้องการการเชื่อมต่อเครือข่ายเพื่อติดต่อกับ Command and Control (C2) Server, ดาวน์โหลด Payload เพิ่มเติม, หรือส่งข้อมูลที่ขโมยมา (data exfiltration)

- เครื่องมือ:

- Wireshark: เป็นเครื่องมือวิเคราะห์โปรโตคอลเครือข่ายที่ทรงพลัง สามารถดักจับและวิเคราะห์แพ็กเก็ตข้อมูลที่ผ่านเข้าออกระบบได้

- Fiddler: สำหรับการตรวจสอบ HTTP/HTTPS traffic โดยเฉพาะ

- INetSim: เป็นเครื่องมือจำลองบริการเครือข่าย (internet services) ที่มัลแวร์อาจพยายามเชื่อมต่อ ทำให้สามารถสังเกตพฤติกรรมเครือข่ายของมัลแวร์ได้โดยไม่ต้องเชื่อมต่ออินเทอร์เน็ตจริง

- การดีบักเป็นเทคนิคขั้นสูงที่ช่วยให้ผู้เชี่ยวชาญสามารถหยุดการทำงานของโปรแกรมในจุดที่ต้องการ (breakpoints) ตรวจสอบค่าของ registers, หน่วยความจำ, และควบคุมการทำงานของโปรแกรมทีละขั้นตอน การดีบักช่วยในการทำความเข้าใจ flow ของโปรแกรมและค้นหาโค้ดที่เป็นอันตรายโดยละเอียด

- เครื่องมือ:

- x64dbg/x32dbg: เป็น Debugger แบบ Open Source ที่ได้รับความนิยมสำหรับการวิเคราะห์มัลแวร์บน Windows

- IDA Pro Debugger: IDA Pro มี Debugger ในตัวที่มีประสิทธิภาพสูง

- Ghidra Debugger: Ghidra ก็มีฟังก์ชัน Debugging

- บางครั้งมัลแวร์จะทำงานอยู่ในหน่วยความจำโดยไม่ทิ้งร่องรอยบนดิสก์ การวิเคราะห์หน่วยความจำ (memory dump) สามารถช่วยให้ค้นพบกระบวนการที่ซ่อนอยู่ รหัสที่ฉีดเข้าสู่โปรเซสอื่น (code injection), หรือข้อมูลสำคัญอื่นๆ ที่อยู่ใน RAM

- เครื่องมือ: Volatility Framework

การหลบเลี่ยงการวิเคราะห์ (Evasion Techniques)

มัลแวร์สมัยใหม่มักจะใช้เทคนิคต่างๆ เพื่อหลบเลี่ยงการวิเคราะห์ ทั้งแบบสถิตและพลวัต ซึ่งสร้างความท้าทายให้กับนักวิเคราะห์:

- เครื่องมือ: UPX, Themida, VMProtect

- Anti-VM/Anti-Sandbox: ตรวจจับว่ากำลังรันอยู่ในสภาพแวดล้อมเสมือนหรือไม่ และหากพบก็จะหยุดทำงานหรือเปลี่ยนพฤติกรรม

- Anti-Debugging: ตรวจจับว่ามี Debugger กำลังเชื่อมต่ออยู่หรือไม่

- Timers/Sleep Loops: ทำให้การทำงานล่าช้า เพื่อหลีกเลี่ยง Sandbox ที่มีเวลาจำกัด

การรับมือกับเทคนิคเหล่านี้ต้องอาศัยประสบการณ์และความเข้าใจอย่างลึกซึ้งในการทำงานของระบบปฏิบัติการและโค้ด

Security Best Practices

การเข้าใจ Reverse Engineering มัลแวร์ไม่เพียงช่วยให้เราวิเคราะห์ภัยคุกคามได้ แต่ยังช่วยให้เราสามารถสร้างแนวทางการป้องกันและตรวจจับที่มีประสิทธิภาพมากขึ้น นี่คือแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัย:

บทสรุป

การทำ Reverse Engineering มัลแวร์เป็นทักษะที่สำคัญและซับซ้อนในสาขาความมั่นคงปลอดภัยไซเบอร์ แม้จะเป็นงานที่ต้องใช้ความพยายามและความเข้าใจในระดับเทคนิคที่สูง แต่ผลลัพธ์ที่ได้จากการวิเคราะห์ ไม่ว่าจะเป็นการระบุพฤติกรรมของมัลแวร์ การค้นหาช่องโหว่ หรือการสร้างลายเซ็นการตรวจจับ ล้วนมีคุณค่าอย่างมหาศาลในการปกป้ององค์กรและผู้ใช้จากภัยคุกคามที่นับวันจะยิ่งทวีความรุนแรงและซับซ้อนมากขึ้น การเรียนรู้หลักการพื้นฐาน การใช้เครื่องมือที่เหมาะสม และการฝึกฝนอย่างสม่ำเสมอ จะช่วยให้เรามีความพร้อมในการรับมือกับมัลแวร์ได้อย่างมีประสิทธิภาพ และสร้างสภาพแวดล้อมดิจิทัลที่ปลอดภัยยิ่งขึ้น