บทนำ

ในยุคดิจิทัลที่ข้อมูลมีความสำคัญยิ่ง การรักษาความปลอดภัยของข้อมูลจึงเป็นสิ่งที่เราทุกคนต้องให้ความสำคัญ ZIP File เป็นรูปแบบการบีบอัดข้อมูลที่ได้รับความนิยมอย่างแพร่หลาย ไม่เพียงแต่ช่วยลดขนาดไฟล์เพื่อความสะดวกในการจัดเก็บและส่งต่อเท่านั้น แต่ยังมีความสามารถในการเข้ารหัสไฟล์ด้วยรหัสผ่านเพื่อเพิ่มความปลอดภัยอีกด้วย อย่างไรก็ตาม ระบบป้องกันด้วยรหัสผ่านของ ZIP File ก็มีช่องโหว่และวิธีการที่ผู้โจมตีหรือแม้แต่ผู้ดูแลระบบเองสามารถใช้ในการ "ปลดล็อก" หรือ "ถอดรหัส" ได้ หากลืมรหัสผ่าน หรือต้องการกู้คืนข้อมูลที่เข้ารหัสไว้ บทความนี้จะเจาะลึกถึงหลักการ เทคนิค และเครื่องมือที่ใช้ในการถอดรหัสผ่าน ZIP File อย่างละเอียด โดยเน้นย้ำถึงมุมมองทางเทคนิคที่ถูกต้อง และยังรวมถึงแนวทางปฏิบัติด้านความปลอดภัยที่ดีที่สุดเพื่อป้องกันไม่ให้ข้อมูลของคุณตกอยู่ในความเสี่ยงจากการถูกถอดรหัส

เนื้อหาหลัก: Password Cracking: วิธีปลดล็อก ZIP File

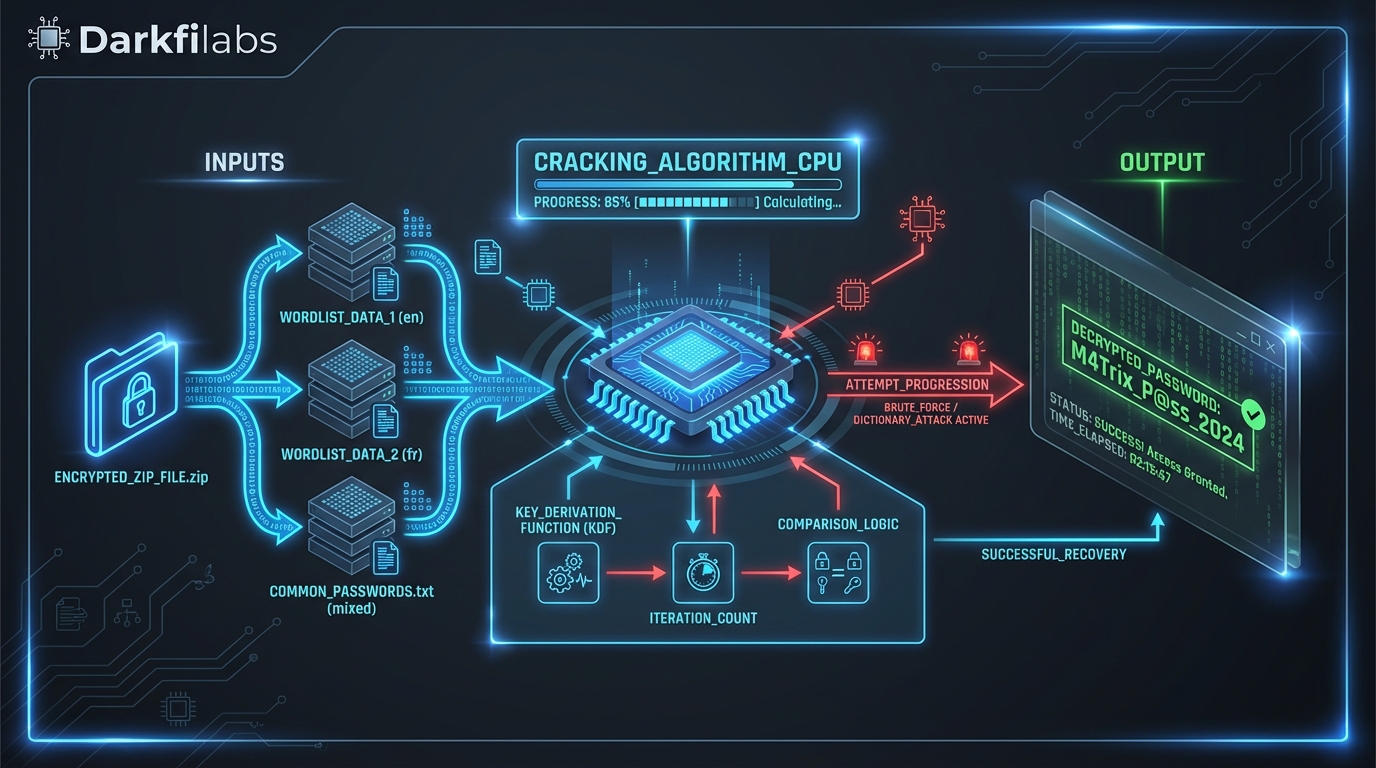

การถอดรหัสผ่าน ZIP File (Password Cracking) เป็นกระบวนการที่ใช้เทคนิคต่าง ๆ เพื่อค้นหารหัสผ่านที่ใช้ในการเข้ารหัสไฟล์ ZIP ที่ถูกป้องกันไว้ กระบวนการนี้อาจใช้เพื่อวัตถุประสงค์ที่ถูกต้อง เช่น การกู้คืนไฟล์เมื่อลืมรหัสผ่าน หรือเพื่อวัตถุประสงค์ที่ไม่ถูกต้อง เช่น การเข้าถึงข้อมูลโดยไม่ได้รับอนุญาต ในเชิงเทคนิค การเข้ารหัส ZIP มีหลายมาตรฐาน โดยมาตรฐานดั้งเดิม (ZIP 2.0 Legacy Encryption) ถือว่ามีความอ่อนแอและสามารถถูกถอดรหัสได้ง่ายกว่าเมื่อเทียบกับมาตรฐานที่ทันสมัยกว่าเช่น AES-256 (Advanced Encryption Standard with 256-bit key) ที่พบใน ZIP ไฟล์รุ่นใหม่ ๆ การทำความเข้าใจวิธีการทำงานของเทคนิคการถอดรหัสเหล่านี้จึงเป็นสิ่งสำคัญสำหรับทั้งผู้ที่ต้องการป้องกันและผู้ที่ต้องการทำความเข้าใจการทำงานของมัน

หลักการเข้ารหัสของ ZIP File

ก่อนที่จะเจาะลึกถึงวิธีการถอดรหัส เรามาทำความเข้าใจพื้นฐานของการเข้ารหัส ZIP File ก่อน ZIP File สามารถใช้การเข้ารหัสได้หลายวิธี แต่ที่พบบ่อยคือ:

- ZIP 2.0 Legacy Encryption: เป็นการเข้ารหัสแบบดั้งเดิมที่ใช้การเข้ารหัสแบบ Symmetric Key โดยใช้รหัสผ่านในการสร้าง Key สำหรับการเข้ารหัสและถอดรหัส มีจุดอ่อนหลายประการ ทำให้สามารถถูกโจมตีได้ง่ายด้วยเทคนิคที่เหมาะสม

- AES Encryption (เช่น AES-128, AES-192, AES-256): เป็นมาตรฐานการเข้ารหัสที่แข็งแกร่งกว่ามาก ซึ่งถูกนำมาใช้ในซอฟต์แวร์ ZIP รุ่นใหม่ ๆ เช่น WinRAR, 7-Zip การโจมตี AES Encryption ด้วยวิธี Brute-Force หรือ Dictionary Attack นั้นใช้เวลานานมากหากรหัสผ่านมีความซับซ้อนและยาวเพียงพอ

เทคนิคการถอดรหัสผ่านส่วนใหญ่ไม่ได้พยายาม "ถอดรหัส" การเข้ารหัสโดยตรง แต่เป็นการ "เดารหัสผ่าน" และลองใช้รหัสผ่านนั้นในการถอดรหัสไฟล์ หากรหัสผ่านที่เดาตรงกับรหัสผ่านที่ถูกต้อง ไฟล์ก็จะถูกถอดรหัสได้สำเร็จ

ประเภทของการโจมตีเพื่อถอดรหัสผ่าน

มีหลายเทคนิคที่ใช้ในการถอดรหัสผ่าน ZIP File แต่ที่ได้รับความนิยมและมีประสิทธิภาพ ได้แก่:

1. การโจมตีแบบ Brute-Force (Brute-Force Attack)

- หลักการทำงาน: เป็นการลองรหัสผ่านที่เป็นไปได้ทั้งหมดทีละตัวอักษร ตั้งแต่ตัวอักษรเดียวไปจนถึงรหัสผ่านที่มีความยาวและซับซ้อนตามที่กำหนด การโจมตีประเภทนี้รับประกันว่าจะพบรหัสผ่านในที่สุด หากมีเวลาและทรัพยากรประมวลผลเพียงพอ

- ประสิทธิภาพ: ขึ้นอยู่กับความยาวและความซับซ้อนของรหัสผ่าน รหัสผ่านที่สั้นและใช้ตัวอักษรน้อยชุด (เช่น ตัวเลขอย่างเดียว) จะถูกถอดได้เร็วกว่า รหัสผ่านที่ยาวและใช้ตัวอักษรหลายชุด (ตัวพิมพ์ใหญ่, ตัวพิมพ์เล็ก, ตัวเลข, สัญลักษณ์) จะใช้เวลานานมาก อาจเป็นหลายปีหรือหลายร้อยปีด้วยคอมพิวเตอร์ทั่วไป

2. การโจมตีแบบ Dictionary (Dictionary Attack)

- หลักการทำงาน: เป็นการลองรหัสผ่านจากรายการคำหรือวลีที่ใช้กันทั่วไป (wordlist หรือ dictionary file) รายการเหล่านี้มักจะประกอบด้วยคำศัพท์ภาษาต่าง ๆ ชื่อคน ชื่อสถานที่ วันที่ หรือรหัสผ่านที่เคยถูกรั่วไหลออกมา

- ประสิทธิภาพ: มีประสิทธิภาพสูงหากรหัสผ่านที่ใช้เป็นคำศัพท์ทั่วไป ชื่อ หรือรูปแบบที่คาดเดาได้ อย่างไรก็ตาม หากรหัสผ่านไม่ตรงกับคำใด ๆ ในรายการ การโจมตีนี้ก็จะล้มเหลวและต้องพึ่งพาการโจมตีประเภทอื่น

3. การโจมตีแบบ Hybrid (Hybrid Attack)

- หลักการทำงาน: เป็นการผสมผสานระหว่าง Brute-Force และ Dictionary Attack โดยจะนำคำศัพท์จาก Dictionary มาปรับเปลี่ยน เช่น การเพิ่มตัวเลขหรือสัญลักษณ์ต่อท้าย/นำหน้า การเปลี่ยนตัวอักษรบางตัวเป็นตัวเลข (เช่น "a" เป็น "4", "s" เป็น "5") หรือการเปลี่ยนกรณีตัวอักษร (capitalization)

- ประสิทธิภาพ: มีประสิทธิภาพมากกว่า Dictionary Attack อย่างเดียว เพราะสามารถครอบคลุมรูปแบบรหัสผ่านที่ซับซ้อนขึ้นมาเล็กน้อย แต่ยังเร็วกว่า Brute-Force Attack แบบเต็มรูปแบบ

4. การโจมตีแบบ Mask (Mask Attack)

- หลักการทำงาน: เป็นการระบุรูปแบบ (mask) ของรหัสผ่านที่คาดเดาได้ เช่น รู้ว่ารหัสผ่านเริ่มต้นด้วย "Pass" และตามด้วยตัวเลข 4 ตัว สามารถระบุ mask เป็น "Pass?d?d?d?d" (?d คือตัวเลข) การโจมตีนี้จะพยายามสร้างรหัสผ่านตามรูปแบบที่กำหนดเท่านั้น

- ประสิทธิภาพ: มีประสิทธิภาพสูงเมื่อมีข้อมูลบางส่วนเกี่ยวกับโครงสร้างของรหัสผ่าน ทำให้ลดจำนวนการทดลองรหัสผ่านที่ไม่จำเป็นลงไปได้มาก

เครื่องมือที่ใช้ในการถอดรหัสผ่าน ZIP File

มีเครื่องมือหลายชนิดที่สามารถใช้ในการถอดรหัสผ่าน ZIP File ทั้งแบบ Open Source และ Commercial ในบทความนี้จะเน้นไปที่เครื่องมือ Open Source ที่ได้รับความนิยมและมีประสิทธิภาพ

1. fcrackzip

- fcrackzip เป็นเครื่องมือแบบ Command-Line ที่ออกแบบมาโดยเฉพาะสำหรับการถอดรหัสผ่าน ZIP File รองรับการโจมตีทั้งแบบ Brute-Force และ Dictionary Attack มีความรวดเร็วและติดตั้งง่ายบนระบบปฏิบัติการ Linux/Unix

2. John the Ripper (JtR)

- John the Ripper เป็นโปรแกรมถอดรหัสผ่านที่มีชื่อเสียงและมีความสามารถหลากหลาย ไม่ได้จำกัดอยู่แค่ ZIP File เท่านั้น แต่ยังสามารถถอดรหัสผ่านของไฟล์ประเภทอื่น ๆ แฮชรหัสผ่านจากระบบปฏิบัติการและฐานข้อมูลได้ด้วย ในกรณีของ ZIP File จะต้องใช้ยูทิลิตี zip2john เพื่อดึงแฮชรหัสผ่านออกมาจาก ZIP File ก่อน จากนั้นจึงใช้ John the Ripper ในการโจมตีแฮชนั้น

3. Hashcat

- Hashcat เป็นหนึ่งในเครื่องมือถอดรหัสแฮชที่เร็วที่สุดในโลก เนื่องจากสามารถใช้พลังประมวลผลของ GPU (Graphics Processing Unit) ได้อย่างเต็มที่ ทำให้สามารถทดสอบรหัสผ่านได้จำนวนมหาศาลต่อวินาที เช่นเดียวกับ John the Ripper, Hashcat ต้องการให้ดึงแฮชรหัสผ่านออกมาจาก ZIP File ก่อน โดยมักจะใช้ zip2john เพื่อสร้างไฟล์แฮชที่ Hashcat เข้าใจได้

ขั้นตอนการทำงานและการใช้คำสั่งตัวอย่าง

ในส่วนนี้เราจะสาธิตวิธีการใช้เครื่องมือหลัก ๆ ได้แก่ fcrackzip, John the Ripper และ Hashcat เพื่อถอดรหัสผ่าน ZIP File

สถานการณ์จำลอง: เรามีไฟล์ ZIP ที่ชื่อ sensitive_data.zip ซึ่งถูกเข้ารหัสด้วยรหัสผ่าน และเรามีไฟล์ wordlist.txt ซึ่งเป็นรายการคำศัพท์ที่เราจะใช้ในการโจมตีแบบ Dictionary

ขั้นตอนที่ 1: การเตรียมไฟล์ ZIP ตัวอย่าง

เพื่อความปลอดภัย เราจะไม่สร้างไฟล์ที่มีข้อมูลจริง แต่จะสมมติว่ามีไฟล์ ZIP ที่ถูกเข้ารหัสแล้ว การสร้างไฟล์ ZIP ที่ถูกเข้ารหัสด้วยรหัสผ่านบน Linux สามารถทำได้โดยใช้คำสั่ง zip -e

ตัวอย่าง: หากต้องการสร้างไฟล์ test.zip ที่มีไฟล์ secret.txt อยู่ภายในและเข้ารหัสด้วยรหัสผ่าน

h

echo "This is a secret message." > secret.txt

zip -e test.zip secret.txtเมื่อรันคำสั่งนี้ ระบบจะขอให้คุณป้อนรหัสผ่านสำหรับ test.zip

ขั้นตอนที่ 2: การใช้ fcrackzip

การติดตั้ง fcrackzip (สำหรับ Debian/Ubuntu)

h

sudo apt update

sudo apt install fcrackzipตัวอย่างการโจมตีแบบ Dictionary Attack ด้วย fcrackzip

สมมติว่ารหัสผ่านอยู่ในไฟล์ wordlist.txt

h

fcrackzip -D -p /path/to/wordlist.txt sensitive_data.zipตัวอย่างการโจมตีแบบ Brute-Force Attack ด้วย fcrackzip

สมมติว่ารหัสผ่านมีความยาว 4 ตัวอักษร และประกอบด้วยตัวเลขเท่านั้น

h

fcrackzip -b -c "0123456789" -l 4 sensitive_data.zipการถอดรหัส ZIP File ที่ใช้การเข้ารหัสแบบ AES (Experimental)

fcrackzip อาจไม่รองรับการเข้ารหัส AES ได้ดีนักหรืออาจต้องใช้ -u flag เพื่อระบุการเข้ารหัส ZIP 2.0 (ถ้าทราบ) สำหรับ AES โดยเฉพาะ John the Ripper หรือ Hashcat จะมีประสิทธิภาพดีกว่า

ขั้นตอนที่ 3: การใช้ John the Ripper (JtR)

การติดตั้ง John the Ripper (สำหรับ Debian/Ubuntu)

h

sudo apt update

sudo apt install johnขั้นตอนย่อย: การดึงแฮชจาก ZIP File ด้วย zip2john

ก่อนอื่นต้องใช้ยูทิลิตี zip2john เพื่อแปลงข้อมูลการเข้ารหัสจาก ZIP File ให้เป็นรูปแบบที่ John the Ripper เข้าใจ

h

zip2john sensitive_data.zip > zip_hash.txtคำสั่งนี้จะอ่าน sensitive_data.zip และเขียนแฮชที่ดึงได้ลงในไฟล์ zip_hash.txt

ตัวอย่างการโจมตีแฮชด้วย John the Ripper (Dictionary Attack)

เมื่อได้ไฟล์แฮชแล้ว สามารถใช้ John the Ripper เพื่อถอดรหัสได้

h

john --wordlist=/path/to/wordlist.txt zip_hash.txtหาก John the Ripper พบรหัสผ่าน คุณสามารถดูรหัสผ่านที่ถอดรหัสได้โดยใช้คำสั่ง:

h

john --show zip_hash.txtตัวอย่างการโจมตีแฮชด้วย John the Ripper (Brute-Force Attack - "Single Crack" mode)

John the Ripper มีโหมดที่เรียกว่า "Single Crack" ซึ่งพยายามใช้ข้อมูลที่ได้จากชื่อผู้ใช้หรือชื่อไฟล์มาสร้างรหัสผ่านที่เป็นไปได้ หรือใช้ Brute-Force attack โดยใช้ Rules ที่กำหนดไว้

h

john --rules --wordlist=/usr/share/john/password.lst zip_hash.txtหรือใช้โหมด Brute-Force แบบเต็มรูปแบบ (ซึ่งใช้เวลานานมาก) โดยไม่ระบุ --wordlist แต่ระบุ john ให้ใช้ default rules หรือ custom rules

ขั้นตอนที่ 4: การใช้ Hashcat

การติดตั้ง Hashcat (สำหรับ Debian/Ubuntu)

Hashcat สามารถติดตั้งได้จาก repository หรือดาวน์โหลดจากเว็บไซต์อย่างเป็นทางการเพื่อใช้เวอร์ชันล่าสุดที่รองรับ GPU ได้ดีกว่า

h

sudo apt install hashcatขั้นตอนย่อย: การดึงแฮชจาก ZIP File ด้วย zip2john (เหมือนเดิม)

h

zip2john sensitive_data.zip > zip_hash_for_hashcat.txtHashcat มีรูปแบบแฮชสำหรับ ZIP Files ที่รองรับการเข้ารหัสหลายประเภท สิ่งสำคัญคือต้องระบุ Hash-Mode ที่ถูกต้อง ในกรณีของ ZIP File ที่เข้ารหัสด้วยรหัสผ่าน มักจะเป็น Hash-Mode 13600 (สำหรับ ZIP AES) หรือ 17200 (สำหรับ PKZIP)

ตัวอย่างการโจมตีด้วย Hashcat (Dictionary Attack)

h

hashcat -m 13600 -a 0 zip_hash_for_hashcat.txt /path/to/wordlist.txtตัวอย่างการโจมตีด้วย Hashcat (Brute-Force Attack - Mask Attack)

หากต้องการ Brute-Force รหัสผ่าน 4 ตัวอักษรที่เป็นตัวเลขทั้งหมด

h

hashcat -m 13600 -a 3 zip_hash_for_hashcat.txt ?d?d?d?dหลังจาก Hashcat ทำงานเสร็จ คุณสามารถดูรหัสผ่านที่พบได้โดยใช้คำสั่ง:

h

hashcat --show -m 13600 zip_hash_for_hashcat.txtการทำความเข้าใจผลลัพธ์และข้อจำกัด

เมื่อเครื่องมือเหล่านี้พบรหัสผ่านที่ถูกต้อง มันจะแสดงรหัสผ่านนั้นออกมาให้เห็น อย่างไรก็ตาม การถอดรหัสผ่านไม่ได้ประสบความสำเร็จเสมอไป โดยมีข้อจำกัดที่สำคัญดังนี้:

Security Best Practices

การเข้าใจวิธีการถอดรหัสผ่าน ZIP File ไม่ได้มีเพียงเพื่อวัตถุประสงค์ในการโจมตีเท่านั้น แต่ยังเป็นพื้นฐานสำคัญในการเสริมสร้างความปลอดภัยของข้อมูล นี่คือแนวทางปฏิบัติด้านความปลอดภัยที่ดีที่สุด:

- ใช้รหัสผ่านที่มีความยาวอย่างน้อย 12-16 ตัวอักษรขึ้นไป

- ผสมผสานตัวอักษรพิมพ์ใหญ่ พิมพ์เล็ก ตัวเลข และสัญลักษณ์

- หลีกเลี่ยงการใช้ข้อมูลส่วนตัวที่คาดเดาได้ง่าย เช่น วันเกิด ชื่อสัตว์เลี้ยง

- หลีกเลี่ยงการใช้คำศัพท์ทั่วไป หรือชุดตัวเลขเรียงกัน (เช่น "123456", "password")

- ใช้เครื่องมือเช่น LastPass, 1Password, Bitwarden เพื่อสร้าง จัดเก็บ และจัดการรหัสผ่านที่ซับซ้อนและไม่ซ้ำกันสำหรับแต่ละบริการหรือไฟล์

- แม้ว่า ZIP จะมีการเข้ารหัส AES แต่สำหรับข้อมูลที่เป็นความลับสุดยอด ควรพิจารณาใช้เครื่องมือเข้ารหัสที่แข็งแกร่งกว่า เช่น GnuPG (GPG) สำหรับไฟล์เดียว หรือ VeraCrypt สำหรับการเข้ารหัสไดรฟ์หรือคอนเทนเนอร์

- ควบคุมสิทธิ์การเข้าถึงไฟล์ (File Permissions) อย่างรัดกุม เพื่อให้แน่ใจว่าเฉพาะผู้ที่ได้รับอนุญาตเท่านั้นที่สามารถเข้าถึงไฟล์ ZIP ที่เข้ารหัสได้

- หากต้องแชร์ไฟล์ ZIP ที่เข้ารหัส ควรส่งรหัสผ่านผ่านช่องทางที่ปลอดภัยและแยกต่างหากจากการส่งไฟล์ เช่น ส่งไฟล์ทางอีเมล แต่ส่งรหัสผ่านผ่านแอปพลิเคชันแชทที่เข้ารหัสแบบ End-to-End

- จัดทำแผนการสำรองข้อมูลที่มีประสิทธิภาพ เพื่อป้องกันการสูญหายของข้อมูลในกรณีที่รหัสผ่านถูกลืมและไม่สามารถกู้คืนได้

- สำหรับองค์กร ควรมีการตรวจสอบความปลอดภัยของไฟล์ที่ถูกเข้ารหัสเป็นประจำ เพื่อประเมินความแข็งแกร่งของรหัสผ่านที่ใช้และระบุจุดอ่อนที่อาจเกิดขึ้น

- การให้ความรู้แก่ผู้ใช้งานเกี่ยวกับการสร้างรหัสผ่านที่ปลอดภัย และความเสี่ยงของการใช้รหัสผ่านที่อ่อนแอเป็นสิ่งสำคัญ

บทสรุป

การถอดรหัสผ่าน ZIP File เป็นความสามารถทางเทคนิคที่สามารถนำไปใช้ได้ทั้งในด้านการป้องกัน (Defensive Security) เช่น การกู้คืนข้อมูลหรือการทดสอบความแข็งแกร่งของรหัสผ่าน และในด้านการโจมตี (Offensive Security) เพื่อเข้าถึงข้อมูลโดยไม่ได้รับอนุญาต บทความนี้ได้อธิบายหลักการ เทคนิค และเครื่องมือหลัก ๆ ที่ใช้ในการถอดรหัสผ่าน ZIP File อย่าง fcrackzip, John the Ripper และ Hashcat พร้อมด้วยตัวอย่างคำสั่งที่สามารถนำไปประยุกต์ใช้ได้

สิ่งที่สำคัญที่สุดคือการตระหนักว่าไม่มีระบบรักษาความปลอดภัยใดที่สมบูรณ์แบบ การใช้รหัสผ่านที่แข็งแกร่ง การเข้ารหัสที่มีประสิทธิภาพ และการปฏิบัติตามหลักความปลอดภัยที่ดีที่สุด จะช่วยลดความเสี่ยงจากการถูกโจมตีได้อย่างมีนัยสำคัญ ความรู้เกี่ยวกับวิธีการทำงานของการโจมตีเหล่านี้จะช่วยให้เราสามารถปกป้องข้อมูลของเราและเข้าใจถึงความสำคัญของการสร้างและจัดการรหัสผ่านอย่างมีความรับผิดชอบในโลกดิจิทัลที่เปลี่ยนแปลงไปอย่างรวดเร็ว