บทนำ

ในยุคดิจิทัลที่ข้อมูลถูกสร้างขึ้นและจัดเก็บอย่างมหาศาล อาชญากรรมไซเบอร์และการโจมตีทางเทคโนโลยีได้เพิ่มสูงขึ้นอย่างต่อเนื่อง ทำให้ความสามารถในการกู้คืน วิเคราะห์ และตรวจสอบหลักฐานดิจิทัลมีความสำคัญอย่างยิ่ง "Digital Forensics" หรือนิติวิทยาศาสตร์ดิจิทัล คือกระบวนการทางวิทยาศาสตร์ที่ใช้ในการระบุ การเก็บรวบรวม การรักษา การวิเคราะห์ และการนำเสนอหลักฐานจากอุปกรณ์ดิจิทัล เพื่อใช้ในการสืบสวนคดีอาชญากรรม การละเมิดนโยบาย หรือการวิเคราะห์เหตุการณ์ด้านความปลอดภัย โดยมีเป้าหมายเพื่อพิสูจน์ข้อเท็จจริงและให้ข้อมูลเชิงลึกที่สามารถนำไปใช้ในกระบวนการทางกฎหมายหรือการแก้ไขปัญหาได้

เครื่องมือที่ใช้ใน Digital Forensics มีมากมายและหลากหลาย แต่หนึ่งในเครื่องมือที่ได้รับความนิยมอย่างแพร่หลาย ด้วยความสามารถที่ครอบคลุมและเป็นโอเพนซอร์ส คือ Autopsy Autopsy เป็นเครื่องมือที่ทรงพลังและใช้งานง่ายสำหรับนักวิเคราะห์มือใหม่ ไปจนถึงผู้เชี่ยวชาญด้าน Digital Forensics บทความนี้จะทำหน้าที่เป็นคู่มือการใช้งาน Autopsy สำหรับมือใหม่ โดยจะครอบคลุมตั้งแต่การทำความเข้าใจพื้นฐาน การติดตั้ง ไปจนถึงการใช้งานฟังก์ชันหลักๆ เพื่อให้ผู้อ่านสามารถเริ่มต้นการวิเคราะห์หลักฐานดิจิทัลได้อย่างมั่นใจและมีประสิทธิภาพ

เนื้อหาหลัก: Autopsy Tutorial: คู่มือการใช้งานสำหรับมือใหม่

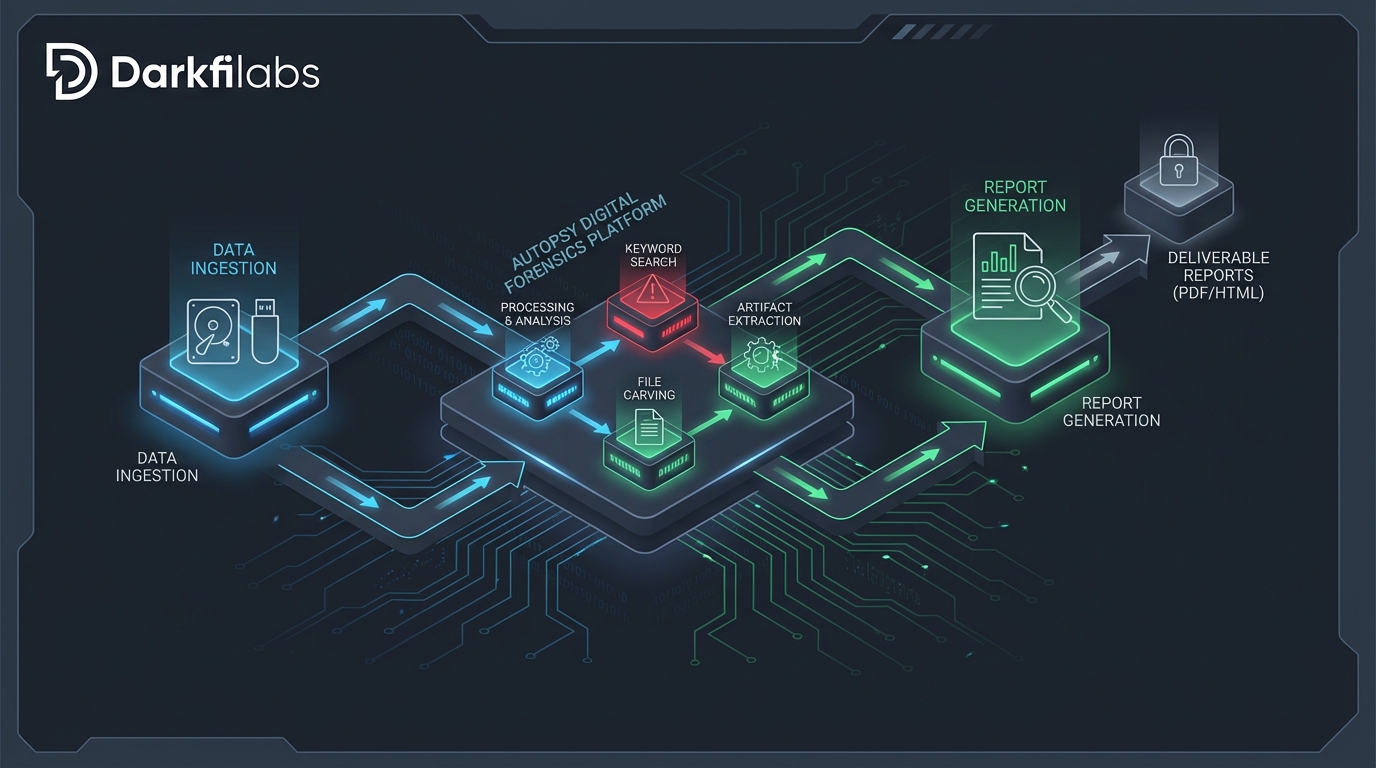

Autopsy คือแพลตฟอร์มการวิเคราะห์นิติวิทยาศาสตร์ดิจิทัลแบบโอเพนซอร์สที่ทำงานบน Windows, Linux และ macOS โดยเป็นส่วนหนึ่งของ The Sleuth Kit (TSK) ซึ่งเป็นไลบรารีและชุดเครื่องมือบรรทัดคำสั่งที่ใช้ในการวิเคราะห์ดิสก์อิมเมจและไฟล์ระบบ โปรแกรม Autopsy ทำหน้าที่เป็นส่วนติดต่อผู้ใช้แบบกราฟิก (GUI) สำหรับ TSK ทำให้การวิเคราะห์ข้อมูลดิสก์ง่ายขึ้นและเข้าถึงได้ง่ายขึ้น Autopsy มีความสามารถหลากหลาย เช่น การวิเคราะห์ไฟล์ระบบ การค้นหาคำหลัก การวิเคราะห์กิจกรรมล่าสุด การกู้คืนไฟล์ที่ถูกลบ การวิเคราะห์ข้อมูลเมตา และการสร้างรายงาน การใช้งาน Autopsy จึงเป็นสิ่งจำเป็นสำหรับผู้ที่ต้องการเข้าสู่วงการ Digital Forensics หรือผู้ที่ต้องการเครื่องมือที่มีประสิทธิภาพในการตรวจสอบข้อมูล

ข้อกำหนดเบื้องต้น (Prerequisites)

ก่อนการติดตั้งและใช้งาน Autopsy ควรตรวจสอบข้อกำหนดของระบบเพื่อให้แน่ใจว่าเครื่องคอมพิวเตอร์ของคุณสามารถรองรับการทำงานของโปรแกรมได้อย่างราบรื่น:

- ระบบปฏิบัติการ: Autopsy รองรับ Windows (10/11), Linux (เช่น Ubuntu, Fedora) และ macOS (10.13 ขึ้นไป)

- หน่วยความจำ (RAM): แนะนำอย่างน้อย 8 GB แต่ 16 GB ขึ้นไปจะช่วยให้การวิเคราะห์ข้อมูลขนาดใหญ่มีประสิทธิภาพมากยิ่งขึ้น

- พื้นที่เก็บข้อมูล: ต้องการพื้นที่ว่างอย่างน้อย 500 GB ถึง 1 TB สำหรับการจัดเก็บเคสและข้อมูลอิมเมจดิสก์ (ซึ่งอาจมีขนาดใหญ่มาก) แนะนำให้ใช้ SSD เพื่อความเร็วในการเข้าถึงข้อมูล

- Java Development Kit (JDK): Autopsy พัฒนาด้วย Java ดังนั้นจึงต้องติดตั้ง JDK (เวอร์ชัน 11 หรือสูงกว่า) ก่อนติดตั้ง Autopsy (โดยปกติ Autopsy เวอร์ชันสำหรับ Windows จะมาพร้อมกับ JDK ในตัว)

การดาวน์โหลดและติดตั้ง Autopsy

1. ดาวน์โหลด: เข้าไปที่เว็บไซต์ทางการของ The Sleuth Kit และ Autopsy ที่ https://www.autopsy.com/download/

2. เลือกเวอร์ชัน: เลือกเวอร์ชันที่เหมาะสมกับระบบปฏิบัติการของคุณ (เช่น Autopsy สำหรับ Windows 64-bit)

3. ติดตั้ง (Windows):

- เรียกใช้ไฟล์ติดตั้ง .exe ที่ดาวน์โหลดมา

- ทำตามขั้นตอนการติดตั้ง wizard โดยยอมรับข้อตกลงและเลือกไดเรกทอรีการติดตั้ง

- โปรแกรมจะติดตั้งส่วนประกอบที่จำเป็นทั้งหมด รวมถึง TSK และ JDK หากยังไม่มีในระบบ

- เมื่อติดตั้งเสร็จสิ้น คุณจะพบไอคอน Autopsy บนเดสก์ท็อปหรือในเมนู Start

4. ติดตั้ง (Linux/macOS):

- สำหรับ Linux และ macOS กระบวนการอาจซับซ้อนกว่าเล็กน้อย โดยอาจต้องติดตั้ง TSK แยกต่างหากก่อน และติดตั้ง JDK ด้วยตนเอง

- มักจะแนะนำให้ใช้ brew สำหรับ macOS หรือ apt/yum สำหรับ Linux เพื่อติดตั้ง TSK และ JDK จากนั้นติดตั้ง Autopsy แบบแพ็กเกจหรือจากซอร์สโค้ด

การสร้าง Case ใหม่ใน Autopsy

หลังจากติดตั้ง Autopsy เรียบร้อยแล้ว ขั้นตอนแรกคือการสร้าง Case (กรณี) เพื่อจัดเก็บข้อมูลการวิเคราะห์ทั้งหมดสำหรับเหตุการณ์เฉพาะ

1. เปิด Autopsy: เรียกใช้โปรแกรม Autopsy จากไอคอนบนเดสก์ท็อปหรือในเมนู Start

2. หน้าจอเริ่มต้น: เมื่อเปิดโปรแกรม จะปรากฏหน้าจอเริ่มต้น เลือก "New Case" เพื่อสร้าง Case ใหม่

3. ตั้งชื่อ Case และเลือกไดเรกทอรี:

- Case Name: ตั้งชื่อที่สื่อความหมายสำหรับ Case ของคุณ เช่น "Incident_Response_20231027" หรือ "Malware_Analysis_TargetA"

- Base Directory: เลือกตำแหน่งสำหรับจัดเก็บข้อมูล Case ของคุณ Autopsy จะสร้างโฟลเดอร์ย่อยในไดเรกทอรีนี้เพื่อเก็บฐานข้อมูล, ไฟล์ล็อก และไฟล์ชั่วคราวทั้งหมด

- Click Next

4. ข้อมูล Case (Optional):

- Case Number: ใส่หมายเลข Case ถ้ามี (เช่น หมายเลขคดี)

- Examiner Name: ใส่ชื่อผู้ตรวจสอบ

- Organization: ใส่ชื่อองค์กร

- Phone/Email/Notes: ข้อมูลติดต่อและบันทึกเพิ่มเติม

- ข้อมูลเหล่านี้จะถูกบันทึกในรายงานขั้นสุดท้าย

- Click Finish

เมื่อสร้าง Case สำเร็จ Autopsy จะเข้าสู่หน้าจอ "Add Data Source" โดยอัตโนมัติ ซึ่งเป็นขั้นตอนถัดไปที่สำคัญที่สุดในการนำหลักฐานเข้ามาวิเคราะห์

การเพิ่มแหล่งข้อมูล (Adding a Data Source)

แหล่งข้อมูลคือที่มาของข้อมูลดิบที่คุณต้องการวิเคราะห์ ซึ่งอาจเป็นอิมเมจดิสก์, ดิสก์จริง หรือชุดไฟล์ Autopsy รองรับแหล่งข้อมูลหลายประเภท:

1. Disk Image: รูปภาพของดิสก์ที่ถูกสร้างขึ้นโดยเครื่องมืออื่น (เช่น dd, ewf_create, FTK Imager, AccessData AD Triage) เป็นรูปแบบที่แนะนำสำหรับการวิเคราะห์ทางนิติวิทยาศาสตร์ เนื่องจากเป็นการคัดลอกข้อมูลแบบบิตต่อบิต ซึ่งคงความสมบูรณ์ของหลักฐานต้นฉบับ

- ตัวอย่างการสร้าง Disk Image ด้วย dd บน Linux (ต้องทำจากระบบที่ไม่ใช่เป้าหมาย):

h

sudo dd if=/dev/sdb of=/media/forensic_drive/target_disk.dd bs=4M status=progress

- ตัวอย่างการสร้าง Disk Image ด้วย ewf_create (สำหรับรูปแบบ E01):

h

sudo ewf_create -f encase -c none -L "evidence_label" -D "description" -S 0 -t /media/forensic_drive/target_disk.E01 /dev/sdb

2. Logical Files: ชุดของไฟล์และโฟลเดอร์ที่คุณต้องการวิเคราะห์ ซึ่งไม่ได้อยู่ในรูปแบบอิมเมจดิสก์ทั้งหมด เหมาะสำหรับการวิเคราะห์ชุดไฟล์เฉพาะ

3. Local Disk: ดิสก์จริงที่เชื่อมต่อกับเครื่องคอมพิวเตอร์ที่ใช้ Autopsy ไม่แนะนำสำหรับการวิเคราะห์ทางนิติวิทยาศาสตร์ เนื่องจากอาจเปลี่ยนแปลงข้อมูลต้นฉบับได้

4. VMDK Image: อิมเมจของดิสก์เสมือนที่ใช้โดย VMware

ขั้นตอนการเพิ่มแหล่งข้อมูล (สำหรับ Disk Image):

1. เลือกประเภทแหล่งข้อมูล: บนหน้าจอ "Add Data Source" เลือก "Disk Image" แล้วคลิก "Next"

2. ระบุไฟล์อิมเมจ:

- คลิก "Browse" เพื่อค้นหาไฟล์อิมเมจดิสก์ของคุณ (เช่น .dd, .E01, .img)

- เลือก Time Zone ที่ถูกต้องของแหล่งข้อมูลเพื่อการวิเคราะห์เวลาที่แม่นยำ

- คลิก "Next"

3. ตั้งค่า Ingest Modules:

- Ingest Modules คือโมดูลที่ Autopsy ใช้ในการประมวลผลและวิเคราะห์ข้อมูลโดยอัตโนมัติเมื่อเพิ่มแหล่งข้อมูลเข้าไป โมดูลเหล่านี้ทำงานในพื้นหลังและสร้างผลลัพธ์ที่สามารถนำไปตรวจสอบได้ทันที

- โมดูลสำคัญที่แนะนำสำหรับมือใหม่:

- Recent Activity: ตรวจสอบประวัติการใช้งานเว็บ, เอกสารล่าสุด, รายการดาวน์โหลด, และอื่นๆ

- Keyword Search: ค้นหาคำที่กำหนดไว้ล่วงหน้าในข้อมูลทั้งหมด (แนะนำให้ใช้ List ที่มีอยู่แล้ว หรือเพิ่มคำสำคัญที่เกี่ยวข้องกับ Case)

- Hash Lookup: เปรียบเทียบ Hash ของไฟล์กับ Hash Set ที่รู้จัก (เช่น NIST NSRL สำหรับไฟล์ดี หรือ Hash Set ของมัลแวร์)

- File Type Identification: ระบุประเภทของไฟล์โดยใช้ข้อมูล File Header แทนนามสกุลไฟล์

- Extension Mismatch Detector: ค้นหาไฟล์ที่มีนามสกุลไม่ตรงกับประเภทไฟล์จริง (อาจบ่งชี้ถึงไฟล์ที่ซ่อนอยู่หรือมัลแวร์)

- Exif Parser: แยกข้อมูล EXIF จากรูปภาพและวิดีโอ

- Android Analyzer: สำหรับวิเคราะห์อิมเมจจากอุปกรณ์ Android

- คุณสามารถเลือกและจัดลำดับ Ingest Modules ตามความต้องการของ Case หรือเลือก "Recommended" เพื่อให้ Autopsy เลือกโมดูลพื้นฐานให้

- Click Finish

หลังจากคลิก "Finish" Autopsy จะเริ่มประมวลผลแหล่งข้อมูลโดยใช้ Ingest Modules ที่เลือกไว้ กระบวนการนี้อาจใช้เวลานานหลายชั่วโมงหรือเป็นวัน ขึ้นอยู่กับขนาดของข้อมูลและจำนวนโมดูลที่ใช้งาน คุณสามารถตรวจสอบสถานะการทำงานได้ที่มุมขวาล่างของหน้าจอ

การวิเคราะห์ข้อมูลเบื้องต้นด้วย Autopsy

เมื่อ Autopsy ประมวลผลแหล่งข้อมูลเสร็จสิ้น คุณจะเห็นอินเทอร์เฟซหลัก ซึ่งประกอบด้วยส่วนต่างๆ ที่ช่วยให้คุณสำรวจและวิเคราะห์ข้อมูลได้:

การสำรวจข้อมูลผ่าน Tree View:

1. Data Sources: แหล่งข้อมูลที่คุณเพิ่มเข้ามา

2. Views:

- File System: แสดงโครงสร้างไฟล์และโฟลเดอร์ตามระบบไฟล์ของแหล่งข้อมูล

- Files by Type: จัดเรียงไฟล์ตามประเภท (เช่น Documents, Pictures, Archives, Executables) มีประโยชน์ในการค้นหาไฟล์ที่น่าสงสัยได้อย่างรวดเร็ว

- Recent Files: แสดงไฟล์ที่ถูกเข้าถึงหรือแก้ไขล่าสุด

- Deleted Files: แสดงไฟล์ที่ถูกลบแต่ยังสามารถกู้คืนได้ (บางส่วนหรือทั้งหมด)

3. Results:

- Keyword Hits: ผลลัพธ์จากการค้นหาคำหลัก

- Hash Set Hits: ไฟล์ที่ตรงกับ Hash ใน Hash Set ที่รู้จัก

- Web History: ประวัติการเข้าชมเว็บไซต์จากเบราว์เซอร์ต่างๆ

- Email Messages: ข้อความอีเมลที่พบ

- USB Device Artifacts: ข้อมูลการเชื่อมต่ออุปกรณ์ USB

- Exif Metadata: ข้อมูลเมตาจากรูปภาพ

- Interesting Files: ไฟล์ที่ Autopsy ระบุว่าน่าสนใจตามกฎที่กำหนดไว้

การใช้งานฟังก์ชันการวิเคราะห์หลัก:

- ไปที่ "Keyword Lists" ในส่วน "Ingest Modules" (หรือ "Tools" -> "Keyword Search" ถ้าต้องการค้นหาเพิ่มเติมหลังจาก Ingest เสร็จสิ้น)

- คุณสามารถใช้รายการคำหลักที่มีอยู่แล้ว หรือสร้างรายการใหม่

- คลิกขวาที่ "Keyword Lists" ใน Tree View เลือก "Add Keyword List" และเพิ่มคำที่ต้องการค้นหา เช่น "confidential", "password", "hacktool" หรือชื่อผู้ใช้งานที่เกี่ยวข้อง

- เลือก "Run Keyword Search" เพื่อเริ่มการค้นหา หรือดูผลลัพธ์ใน "Keyword Hits"

- ตรวจสอบ "Hash Set Hits" ใน Tree View ไฟล์ที่ตรงกับ Hash Set "Badware" (หากคุณเพิ่ม) จะถูกทำเครื่องหมายว่าเป็นไฟล์ที่อาจเป็นอันตราย

- คุณสามารถสร้าง Hash Set ของคุณเองได้ เช่น Hash ของมัลแวร์ที่รู้ หรือ Hash ของไฟล์สำคัญที่ไม่ควรถูกเปลี่ยนแปลง

- ช่วยให้คุณเห็นเหตุการณ์ตามลำดับเวลา เลือก "Tools" -> "Timeline"

- Autopsy จะสร้าง Timeline กราฟิกที่แสดงกิจกรรมของไฟล์ต่างๆ (การสร้าง, การเข้าถึง, การแก้ไข) ทำให้ง่ายต่อการระบุช่วงเวลาที่มีกิจกรรมผิดปกติ

- คุณสามารถกรองตามประเภทเหตุการณ์, วันที่ หรือช่วงเวลา

- เมื่อคุณเลือกไฟล์ใดๆ ใน Result View เนื้อหาของไฟล์จะปรากฏใน Content View ด้านล่าง

- Content View มีแท็บต่างๆ เช่น "Hex" (แสดงข้อมูลดิบเป็นเลขฐานสิบหก), "Strings" (แสดงสตริงข้อความที่กู้คืนได้), "Image" (แสดงรูปภาพ), "Video" (เล่นวิดีโอ) และ "Metadata" (แสดงข้อมูลเมตาของไฟล์ เช่น EXIF data, วันที่สร้าง, วันที่แก้ไข)

- การวิเคราะห์ข้อมูลเมตามีความสำคัญมากในการตรวจสอบแหล่งที่มาและประวัติของไฟล์

- หากคุณพบไฟล์หรือชุดของไฟล์ที่เป็นหลักฐานสำคัญ คุณสามารถคลิกขวาที่ไฟล์นั้นๆ ใน Result View และเลือก "Extract File" เพื่อบันทึกไฟล์นั้นไปยังตำแหน่งที่คุณต้องการ

- คุณยังสามารถสร้างรายงานได้โดยไปที่ "Tools" -> "Generate Report"

การใช้งาน Autopsy ในสถานการณ์จริง (ตัวอย่าง)

Scenario 1: การค้นหาและกู้คืนไฟล์ที่ถูกลบ

สมมติว่าผู้ใช้รายหนึ่งอ้างว่าได้ลบเอกสารสำคัญโดยไม่ตั้งใจ และคุณจำเป็นต้องตรวจสอบและกู้คืน

1. หลังจากเพิ่มแหล่งข้อมูลและให้ Ingest Modules ทำงานเสร็จสิ้น

2. ไปที่ Tree View และนำทางไปยัง "Views" -> "Deleted Files"

3. ใน Result View คุณจะเห็นรายการไฟล์ที่ถูกลบ Autopsy จะแสดงสถานะการกู้คืน (Recoverability) ของไฟล์นั้นๆ

4. เลือกไฟล์ที่น่าสนใจ คลิกที่ไฟล์นั้นเพื่อดูเนื้อหาใน Content View หากเนื้อหายังสมบูรณ์ คุณสามารถคลิกขวาที่ไฟล์และเลือก "Extract File" เพื่อกู้คืนและบันทึกลงในโฟลเดอร์หลักฐานของคุณ

5. ใช้ฟังก์ชัน "Keyword Search" เพื่อค้นหาคำสำคัญที่เกี่ยวข้องกับเอกสารที่ถูกลบ ซึ่งอาจช่วยให้คุณค้นพบชิ้นส่วนของไฟล์ที่ถูกลบที่ยังคงอยู่ในพื้นที่ว่างของดิสก์

Scenario 2: การตรวจสอบกิจกรรมผู้ใช้ล่าสุดและประวัติเว็บเบราว์เซอร์

ในกรณีที่มีการละเมิดนโยบายการใช้งานอินเทอร์เน็ต หรือสงสัยว่ามีการเข้าถึงเว็บไซต์ที่ไม่เหมาะสม

1. ใน Tree View นำทางไปยัง "Results" -> "Web History" เพื่อดูประวัติการเข้าชมเว็บไซต์จากเบราว์เซอร์ต่างๆ ที่พบในอิมเมจ

2. คุณสามารถกรองข้อมูลตาม URL, วันที่เข้าถึง หรือผู้ใช้งาน

3. ตรวจสอบ "Recent Activity" ภายใต้ "Results" เพื่อดูเอกสารที่เปิดล่าสุด, ไฟล์ที่ดาวน์โหลด, และการเข้าถึงไฟล์อื่นๆ ซึ่งอาจบ่งชี้ถึงพฤติกรรมของผู้ใช้ก่อนเกิดเหตุการณ์

4. ใช้ "Timeline" เพื่อดูภาพรวมของกิจกรรมทั้งหมดและระบุช่วงเวลาที่น่าสงสัย

Scenario 3: การตรวจจับมัลแวร์เบื้องต้น

หากมีข้อสงสัยว่าระบบถูกโจมตีด้วยมัลแวร์ คุณสามารถใช้ Autopsy เพื่อระบุไฟล์ที่อาจเป็นมัลแวร์ได้

1. ใช้ "Hash Lookup" โดยโหลด Hash Set ที่รู้จักกันดีของมัลแวร์ (เช่น จาก VirusTotal Intelligence หรือแหล่งข้อมูล Threat Intelligence อื่นๆ) เข้ามาใน Autopsy ไฟล์ใดๆ ที่มี Hash ตรงกันจะถูกระบุทันที

2. นำทางไปยัง "Views" -> "Files by Type" -> "Executables" และตรวจสอบไฟล์ .exe, .dll หรือไฟล์ที่น่าสงสัยอื่นๆ โดยเฉพาะไฟล์ที่อยู่ในตำแหน่งที่ไม่ใช่มาตรฐานของระบบปฏิบัติการ (เช่น ไฟล์ .exe ในโฟลเดอร์ Temp หรือ Users\username\AppData\Roaming)

3. ตรวจสอบ "Extension Mismatch Detector" ภายใต้ "Results" เพื่อค้นหาไฟล์ที่มีนามสกุลหลอกตา (เช่น ไฟล์ .jpg ที่จริงแล้วเป็นไฟล์ .exe) ซึ่งเป็นเทคนิคที่มัลแวร์มักใช้

4. ใช้ "Keyword Search" เพื่อค้นหาชื่อมัลแวร์ที่รู้จัก, สตริงที่เกี่ยวข้องกับ Command and Control (C2) servers หรือ IP address ที่น่าสงสัยที่พบใน Threat Intelligence

Security Best Practices

การดำเนินการด้าน Digital Forensics อย่างมีประสิทธิภาพและถูกหลักการ จำเป็นต้องปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดเพื่อรักษาความสมบูรณ์ของหลักฐานและเพื่อให้ผลการวิเคราะห์มีความน่าเชื่อถือ:

บทสรุป

Autopsy เป็นเครื่องมือที่ยอดเยี่ยมและเข้าถึงได้ง่ายสำหรับผู้เริ่มต้นในโลกของ Digital Forensics ด้วยอินเทอร์เฟซผู้ใช้ที่เป็นมิตรและความสามารถในการวิเคราะห์ที่หลากหลาย ทำให้การตรวจสอบหลักฐานดิจิทัลไม่จำเป็นต้องเป็นเรื่องซับซ้อนอีกต่อไป บทความนี้ได้แนะนำคุณตั้งแต่การทำความเข้าใจพื้นฐาน การติดตั้ง การสร้าง Case การเพิ่มแหล่งข้อมูล ไปจนถึงการใช้งานฟังก์ชันการวิเคราะห์หลักและการนำไปใช้ในสถานการณ์จริง

การเรียนรู้และฝึกฝนการใช้ Autopsy จะเป็นก้าวสำคัญในการพัฒนาทักษะด้าน Digital Forensics ของคุณ อย่างไรก็ตาม โปรดจำไว้ว่าเครื่องมือเป็นเพียงส่วนหนึ่งของกระบวนการ ความเข้าใจในหลักการของนิติวิทยาศาสตร์ดิจิทัล การคิดวิเคราะห์ และการปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุด คือหัวใจสำคัญของการเป็นนักวิเคราะห์ที่ประสบความสำเร็จ การศึกษาและฝึกฝนอย่างต่อเนื่องจะช่วยให้คุณพร้อมรับมือกับความท้าทายในโลกไซเบอร์ที่เปลี่ยนแปลงไปอย่างไม่หยุดยั้ง