บทนำ

ในโลกดิจิทัลที่เทคโนโลยีก้าวหน้าอย่างไม่หยุดยั้ง การป้องกันภัยคุกคามทางไซเบอร์มักจะมุ่งเน้นไปที่การเสริมสร้างความแข็งแกร่งของระบบเครือข่าย ซอฟต์แวร์ และฮาร์ดแวร์ แต่ยังมีช่องโหว่ที่อันตรายและคาดเดาได้ยากที่สุด นั่นคือ "มนุษย์" ด้วยเหตุนี้ เทคนิคการโจมตีที่เรียกว่า Social Engineering หรือ "วิศวกรรมสังคม" จึงกลายเป็นหนึ่งในภัยคุกคามที่แพร่หลายและมีประสิทธิภาพสูงสุด มันคือศิลปะในการชักจูง หลอกลวง หรือโน้มน้าวให้เหยื่อเปิดเผยข้อมูลที่เป็นความลับ กระทำการที่ขัดต่อความปลอดภัย หรือเข้าถึงระบบที่ไม่ควรเข้าถึง โดยอาศัยจิตวิทยาและความน่าเชื่อถือเป็นเครื่องมือหลัก บทความนี้จะเจาะลึกถึงวิธีการทำงานของ Social Engineering ประเภทต่างๆ ผลกระทบทางเทคนิคที่อาจเกิดขึ้น รวมถึงแนวทางปฏิบัติที่ดีที่สุดในการป้องกันและตรวจจับภัยคุกคามรูปแบบนี้ ซึ่งมักจะเป็นจุดเริ่มต้นของเหตุการณ์การละเมิดข้อมูลขนาดใหญ่

เนื้อหาหลัก: Social Engineering: เทคนิคหลอกลวงที่อันตรายที่สุด

Social Engineering คือชุดของเทคนิคที่ใช้ในการหลอกลวงบุคคลเพื่อให้ได้มาซึ่งข้อมูลที่เป็นความลับ หรือชักจูงให้กระทำการบางอย่าง โดยไม่จำเป็นต้องใช้ช่องโหว่ทางเทคนิคที่ซับซ้อน ผู้โจมตีมักจะใช้ความเข้าใจเกี่ยวกับพฤติกรรมมนุษย์ เช่น ความอยากรู้อยากเห็น ความกลัว ความรีบร้อน ความไว้วางใจ หรือความอยากช่วยเหลือ เป็นต้น ในการสร้างสถานการณ์ที่น่าเชื่อถือและเร่งด่วน เพื่อให้เหยื่อตัดสินใจผิดพลาด การโจมตีประเภทนี้มีประสิทธิภาพอย่างยิ่ง เพราะมนุษย์คือจุดเชื่อมโยงที่อ่อนแอที่สุดในห่วงโซ่ความปลอดภัยขององค์กร แม้จะมีระบบป้องกันทางเทคนิคที่แข็งแกร่งเพียงใด หากพนักงานคนหนึ่งถูกหลอกลวงให้เปิดเผยรหัสผ่าน หรือดาวน์โหลดมัลแวร์ ระบบเหล่านั้นก็อาจไร้ประโยชน์ในทันที

ประเภทของการโจมตี Social Engineering ที่พบบ่อย:

- Phishing (ฟิชชิ่ง): เป็นการโจมตีที่แพร่หลายที่สุด โดยผู้โจมตีจะส่งข้อความอีเมล ข้อความ SMS (Smishing) หรือการโทรศัพท์ (Vishing) ที่ดูเหมือนมาจากแหล่งที่น่าเชื่อถือ เช่น ธนาคาร องค์กร หน่วยงานรัฐ หรือเพื่อนร่วมงาน เพื่อหลอกให้เหยื่อคลิกลิงก์ที่ประสงค์ร้าย เปิดไฟล์แนบที่มีมัลแวร์ หรือป้อนข้อมูลส่วนตัว (เช่น รหัสผ่าน บัตรเครดิต) บนเว็บไซต์ปลอมที่สร้างขึ้นมาเลียนแบบเว็บไซต์จริง

- Pretexting (พรีเท็กซ์ติ้ง): ผู้โจมตีจะสร้างสถานการณ์ปลอมหรือ "เรื่องอ้าง" ที่ซับซ้อนและน่าเชื่อถือ เพื่อให้เหยื่อเปิดเผยข้อมูลหรือกระทำการบางอย่าง ผู้โจมตีอาจแอบอ้างเป็นเจ้าหน้าที่ฝ่ายเทคนิค เจ้าหน้าที่ธนาคาร หรือตำรวจ โดยมีบทบาทที่เตรียมไว้ล่วงหน้าเพื่อตอบคำถามและสร้างความมั่นใจ

- Baiting (เบตติ้ง): เป็นการโจมตีที่ใช้ "เหยื่อล่อ" เช่น การทิ้ง USB แฟลชไดรฟ์ที่ติดมัลแวร์ไว้ในที่สาธารณะ หรือนำเสนอเนื้อหาที่น่าสนใจ (เช่น ภาพยนตร์ฟรี โปรแกรมเถื่อน) บนเว็บไซต์ปลอม เมื่อเหยื่อหลงกลและใช้งานเหยื่อล่อ อุปกรณ์หรือระบบของเหยื่อก็จะติดมัลแวร์

- Tailgating หรือ Piggybacking (เทลเกทติ้ง หรือ พิกกี้แบ็คกิ้ง): เป็นการเข้าถึงสถานที่ที่จำกัดโดยการเดินตามบุคคลที่ได้รับอนุญาตเข้าไป ผู้โจมตีอาจแอบอ้างเป็นพนักงานที่ลืมบัตร พนักงานส่งของ หรือเพื่อนร่วมงานที่ต้องการความช่วยเหลือในการเปิดประตู

- Quid Pro Quo (ควิด โปร โคว): หมายถึง "สิ่งแลกเปลี่ยน" ผู้โจมตีจะเสนอสิ่งตอบแทนเล็กๆ น้อยๆ เพื่อแลกกับข้อมูลหรือการกระทำบางอย่าง เช่น เสนอความช่วยเหลือทางเทคนิคฟรีเพื่อแลกกับรหัสผ่าน หรือเสนอของกำนัลเล็กน้อยเพื่อแลกกับการกรอกแบบสอบถามที่มีข้อมูลส่วนตัว

- Shoulder Surfing (โชลเดอร์ เซิร์ฟฟิ่ง): เป็นการแอบมองข้อมูลลับจากด้านหลังของเหยื่อ เช่น รหัสผ่าน PIN หรือข้อมูลบัตรเครดิต ในที่สาธารณะหรือในสำนักงาน

- Dumpster Diving (ดัมพ์สเตอร์ ไดฟ์วิ่ง): เป็นการรวบรวมข้อมูลที่เป็นประโยชน์จากถังขยะ หรือเอกสารที่ถูกทิ้ง ผู้โจมตีอาจพบเอกสารที่มีข้อมูลสำคัญ เช่น รายชื่อพนักงาน ตารางเวลา รหัสผ่านที่ไม่ปลอดภัย หรือข้อมูลทางการเงิน

- อีเมลแอดเดรสและชื่อพนักงาน: เพื่อระบุเป้าหมายและสร้างอีเมลฟิชชิ่งที่ตรงเป้า

- โครงสร้างองค์กร: เพื่อเลียนแบบบทบาทและสายการบังคับบัญชา

- ข้อมูลทางเทคนิคขององค์กร: เช่น เวอร์ชันของซอฟต์แวร์ หรือ IP แอดเดรสที่เผยแพร่สู่สาธารณะ ซึ่งอาจนำไปสู่การโจมตีที่ซับซ้อนขึ้น

- กิจกรรมบนโซเชียลมีเดีย: เพื่อทำความเข้าใจความสนใจส่วนตัว วันเกิด หรือข้อมูลอื่น ๆ ที่เป็นประโยชน์ในการสร้าง Pretext ที่น่าเชื่อถือ

- Google Dorking: ใช้คำค้นหาเฉพาะบน Google เพื่อค้นหาข้อมูลที่ละเอียดอ่อนที่เผยแพร่โดยไม่ได้ตั้งใจ

- Whois Lookup: ตรวจสอบข้อมูลการจดทะเบียนโดเมน เพื่อหาเจ้าของโดเมน หรือข้อมูลติดต่อ

- Spear Phishing (สเปียร์ฟิชชิ่ง): เป็นฟิชชิ่งที่เจาะจงเป้าหมายมากขึ้น โดยผู้โจมตีจะทำการวิจัยเกี่ยวกับเหยื่อและองค์กรเป้าหมายอย่างละเอียด เพื่อสร้างข้อความที่ปรับแต่งเฉพาะบุคคล ทำให้ข้อความดูน่าเชื่อถือและเป็นส่วนตัวมากขึ้น ยากต่อการตรวจจับ

- Whaling (เวลลิ่ง): คล้ายกับ Spear Phishing แต่มีเป้าหมายเป็นผู้บริหารระดับสูง (CEO, CFO) หรือบุคคลสำคัญที่มีอำนาจในการตัดสินใจและเข้าถึงข้อมูลที่สำคัญมาก

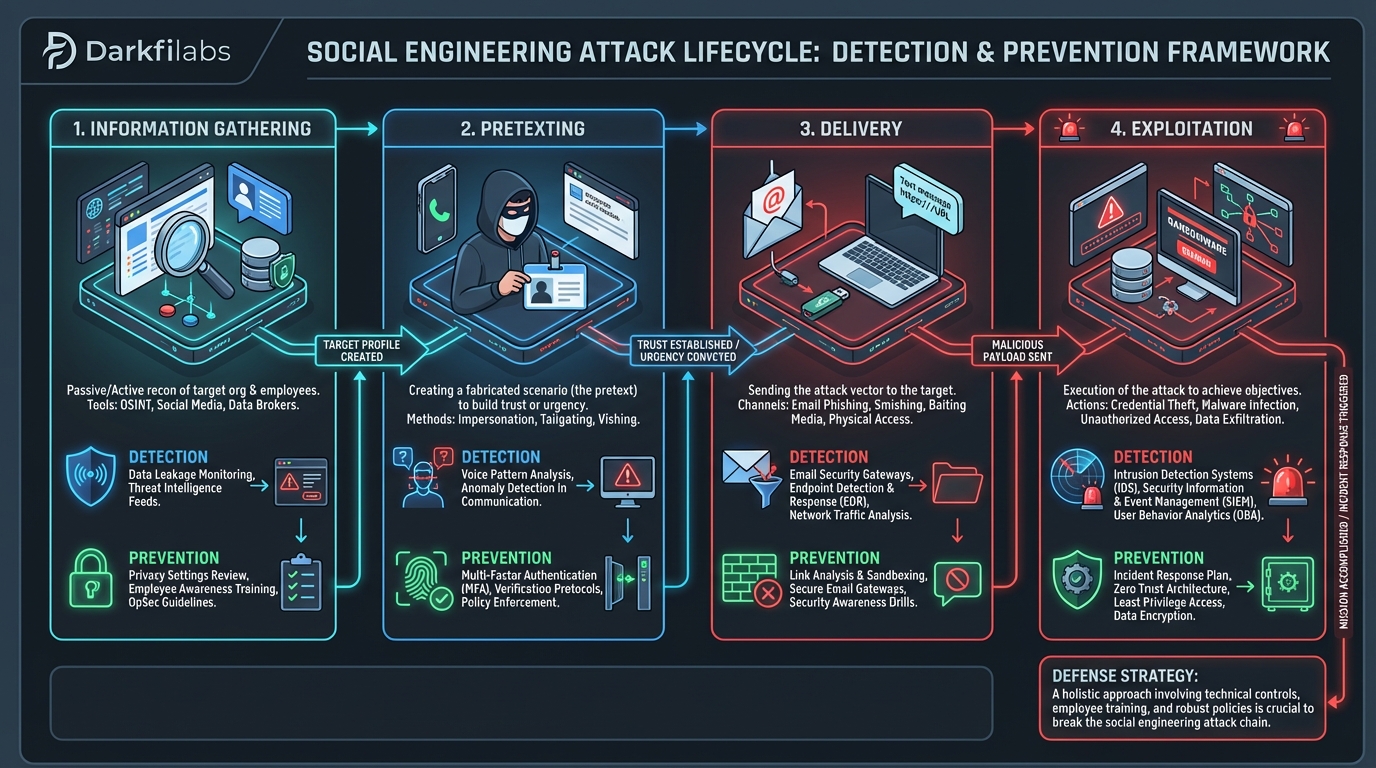

ขั้นตอนการโจมตี Social Engineering ทั่วไป:

1. การรวบรวมข้อมูล (Information Gathering / Reconnaissance): ผู้โจมตีจะศึกษาเป้าหมายอย่างละเอียด ทั้งบุคคลและองค์กร โดยใช้ข้อมูลที่เข้าถึงได้สาธารณะ (OSINT - Open Source Intelligence) จากโซเชียลมีเดีย เว็บไซต์บริษัท ข่าวสาร หรือแม้แต่การสังเกตการณ์ในสถานที่ เพื่อสร้างโปรไฟล์ของเป้าหมาย ทำความเข้าใจโครงสร้างองค์กร ความสัมพันธ์ระหว่างบุคคล และลักษณะเฉพาะอื่นๆ ข้อมูลเหล่านี้ใช้เพื่อสร้างสถานการณ์หลอกลวงที่น่าเชื่อถือ

2. การสร้างความสัมพันธ์และสถานการณ์ (Establishing Relationship / Pretexting): ผู้โจมตีจะใช้ข้อมูลที่รวบรวมได้มาสร้างเรื่องอ้างที่สมจริงและน่าเชื่อถือ อาจแอบอ้างเป็นบุคคลที่น่าไว้วางใจ และพยายามสร้างความผูกพันหรือความเร่งด่วนกับเหยื่อ

3. การดำเนินการ/การโจมตี (Exploitation / Delivery): เมื่อเหยื่อหลงเชื่อ ผู้โจมตีจะดำเนินการตามแผน เช่น หลอกให้คลิกลิงก์ เปิดไฟล์แนบ โอนเงิน เปิดเผยข้อมูล หรือติดตั้งมัลแวร์

4. การถอนตัว (Exit / Cleanup): ผู้โจมตีจะพยายามลบร่องรอยการโจมตีทั้งหมด เพื่อไม่ให้มีการตรวจจับหรือติดตามกลับได้ง่าย

การประยุกต์ใช้เทคนิคทางเทคนิคเพื่อสนับสนุน Social Engineering และแนวทางการตรวจจับ

ถึงแม้ Social Engineering จะเน้นการหลอกลวงมนุษย์ แต่ก็มักจะใช้เทคนิคทางเทคนิคเป็นเครื่องมือในการดำเนินการหรือสนับสนุนการโจมตี และแน่นอนว่าเทคนิคเหล่านี้ก็เป็นกุญแจสำคัญในการตรวจจับและป้องกันเช่นกัน

1. การรวบรวมข้อมูล (Information Gathering) และ OSINT:

ผู้โจมตีใช้เครื่องมือทางเทคนิคเพื่อรวบรวมข้อมูลเปิดเผย (OSINT) ที่เป็นประโยชน์ในการสร้าง Pretext และการโจมตีแบบ Spear Phishing ข้อมูลที่ถูกรวบรวมได้แก่:

เครื่องมือที่ใช้ในการรวบรวมข้อมูลอาจรวมถึง:

h

whois example.com

h

nslookup example.com

dig example.com MX

2. การโจมตีผ่าน WiFi (WiFi Penetration Testing Context):

Social Engineering สามารถใช้ร่วมกับการโจมตี WiFi ได้อย่างมีประสิทธิภาพ เช่น การสร้าง Access Point ปลอม (Rogue AP) โดยอาศัยความไว้วางใจของเหยื่อ

h

sudo airmon-ng start wlan0

sudo airbase-ng --essid "Free_Public_WiFi" -c 6 mon0

คำสั่งแรกจะเปลี่ยนการ์ด WiFi ให้อยู่ในโหมด Monitor ส่วนคำสั่งที่สองจะสร้าง Access Point ปลอมชื่อ "Free_Public_WiFi" บน Channel 6 เมื่อเหยื่อหลงเชื่อและเชื่อมต่อกับ AP ปลอมนี้ ผู้โจมตีสามารถดักจับการรับส่งข้อมูล (traffic) หรือเปลี่ยนเส้นทางไปยังหน้า Portal ปลอมเพื่อขโมยข้อมูลรับรอง (credentials) โดยอาศัยเทคนิค Social Engineering เช่น การแสดงหน้า Login ปลอมของ Wi-Fi ฟรี หรือการแจ้งเตือนให้อัปเดตซอฟต์แวร์

3. การวิเคราะห์มัลแวร์ (Malware Analysis):

Social Engineering มักจะเป็นช่องทางแรกในการส่งมอบมัลแวร์ (เช่น Ransomware, Spyware) ไปยังระบบของเหยื่อ การวิเคราะห์มัลแวร์ที่ถูกส่งมาผ่านช่องทางนี้เป็นสิ่งสำคัญในการทำความเข้าใจการทำงานของมัลแวร์และสร้างมาตรการป้องกัน

- ใช้ strings เพื่อดึงสตริงข้อความที่น่าสงสัยจากไฟล์ ซึ่งอาจเป็น URL ของ Command and Control (C2) server, ชื่อไฟล์ หรือข้อความบ่งชี้อื่นๆ

h

strings suspicious_document.pdf.exe | grep "http://"

คำสั่งนี้จะช่วยค้นหา URL หรือ IP ที่มัลแวร์อาจพยายามเชื่อมต่อ

- ใช้ pefile (สำหรับ Windows executables) เพื่อตรวจสอบโครงสร้างไฟล์ PE (Portable Executable) เช่น Importhashed (IAT), Exported functions, sections, และทรัพยากรที่ฝังอยู่

- ใช้เครื่องมือ Decompiler/Disassembler เช่น Ghidra หรือ IDA Pro เพื่อวิเคราะห์โค้ดระดับต่ำและทำความเข้าใจตรรกะการทำงานของมัลแวร์

- ตรวจสอบการเปลี่ยนแปลงของระบบไฟล์, Registry, การเชื่อมต่อเครือข่าย, และกระบวนการที่เกิดขึ้น

- เครื่องมืออย่าง Cuckoo Sandbox หรือ Any.Run ช่วยในการสังเกตพฤติกรรมของมัลแวร์อย่างปลอดภัย

4. Digital Forensics และ Incident Response (DFIR):

เมื่อเกิดเหตุการณ์ Social Engineering ขึ้น การสืบสวนทางนิติวิทยาศาสตร์ดิจิทัลเป็นสิ่งจำเป็นเพื่อทำความเข้าใจขอบเขตของความเสียหายและหาทางแก้ไข

- Email Headers: ตรวจสอบส่วนหัวของอีเมลเพื่อหาแหล่งที่มาของอีเมลที่แท้จริง (IP Address, Mail Server), ความแตกต่างระหว่าง From field และ Reply-To field, หรือข้อมูล SPF/DKIM/DMARC ที่ไม่ถูกต้อง

ตัวอย่างส่วนหัวอีเมลที่น่าสงสัย:

Received: from mail.malicious-server.xyz ([1.2.3.4])

by mail.target-company.com with ESMTP id ABCDEFG; Mon, 11 Oct 2023 10:00:00 +0700

From: "ฝ่ายทรัพยากรบุคคล"

Reply-To: "ยืนยันข้อมูล"

Subject: ด่วน! การปรับปรุงนโยบายสวัสดิการพนักงานใหม่

Message-ID:

ในตัวอย่างนี้:

- Received from mail.malicious-server.xyz (IP 1.2.3.4) แสดงถึงแหล่งที่มาที่แท้จริง ไม่ใช่ legit-company.com

- Reply-To: [email protected] แตกต่างจาก From: field อย่างชัดเจน นี่คือธงแดงสำคัญ

- Message-ID ที่มาจากโดเมนที่ไม่ถูกต้อง

- Log Files: ตรวจสอบ log ของ Mail Gateway, Proxy Server, Firewall, และ Antivirus เพื่อหาบันทึกการเชื่อมต่อกับโดเมนหรือ IP Address ที่เป็นอันตราย, การดาวน์โหลดไฟล์ที่น่าสงสัย, หรือการแจ้งเตือนมัลแวร์

h

grep -r "phishing-site.net" /var/log/mail.log /var/log/apache2/access.log

คำสั่งนี้จะค้นหาการกล่าวถึงโดเมน phishing-site.net ในไฟล์ Log ของ Mail Server และ Web Server

- หากมีการดาวน์โหลดมัลแวร์ ให้ทำการเก็บภาพหน่วยความจำ (Memory Forensics) และดิสก์อิมเมจ (Disk Imaging) ของเครื่องที่ตกเป็นเหยื่อ

- ใช้เครื่องมืออย่าง Volatility Framework เพื่อวิเคราะห์ Memory Dump หามัลแวร์ที่ทำงานอยู่ในหน่วยความจำ กระบวนการที่น่าสงสัย, Network connections, หรือ credential ที่ถูกขโมยไป

- ใช้ Autopsy หรือ FTK Imager ในการวิเคราะห์ Disk Image เพื่อหาไฟล์มัลแวร์, การเปลี่ยนแปลงของระบบ, หรือหลักฐานการรั่วไหลของข้อมูล

Security Best Practices

การป้องกัน Social Engineering ต้องอาศัยการผสมผสานระหว่างมาตรการทางเทคนิคและการให้ความรู้แก่ผู้ใช้ นี่คือแนวทางปฏิบัติที่ดีที่สุด:

บทสรุป

Social Engineering เป็นภัยคุกคามทางไซเบอร์ที่มุ่งใช้จุดอ่อนของมนุษย์เป็นช่องทางในการเข้าถึงข้อมูลหรือระบบที่สำคัญ มันเป็นสิ่งที่ยากจะตรวจจับได้ด้วยเทคโนโลยีเพียงอย่างเดียว และมักจะเป็นจุดเริ่มต้นของการโจมตีที่ซับซ้อนและสร้างความเสียหายร้ายแรง ด้วยความเข้าใจในกลยุทธ์ของ Social Engineering ประเภทต่างๆ และการประยุกต์ใช้ทั้งมาตรการทางเทคนิคที่แข็งแกร่ง ควบคู่ไปกับการฝึกอบรมและสร้างความตระหนักรู้ให้แก่พนักงานอย่างต่อเนื่อง องค์กรและบุคคลทั่วไปจะสามารถสร้างเกราะป้องกันที่แข็งแกร่งขึ้น เพื่อต่อสู้กับภัยคุกคามที่อันตรายที่สุดนี้ได้อย่างมีประสิทธิภาพ การระมัดระวัง ความสงสัย และการตรวจสอบข้อเท็จจริงอย่างรอบคอบ คือหัวใจสำคัญในการปกป้องตนเองและข้อมูลอันมีค่าในยุคดิจิทัลนี้