บทนำ

ในยุคดิจิทัลที่ข้อมูลเป็นหัวใจสำคัญ ภัยคุกคามทางไซเบอร์ได้ทวีความรุนแรงและซับซ้อนยิ่งขึ้น หนึ่งในวิธีการโจมตีที่ยังคงแพร่หลายและมีประสิทธิภาพคือการใช้เอกสารที่เป็นอันตราย (Malicious Documents) โดยเฉพาะอย่างยิ่งเอกสาร Microsoft Word ที่ถูกออกแบบมาเพื่อหลอกล่อให้ผู้ใช้งานเปิดและเรียกใช้โค้ดที่เป็นอันตราย บทความนี้จะเจาะลึกถึงกระบวนการวิเคราะห์ Word Malware หรือมัลแวร์ที่ฝังอยู่ในเอกสาร Word เพื่อทำความเข้าใจกลไกการทำงาน ระบุตัวบ่งชี้การบุกรุก (Indicators of Compromise - IOCs) และพัฒนากลยุทธ์ในการป้องกันและตรวจจับ การทำความเข้าใจเชิงลึกเกี่ยวกับ Word Malware ไม่เพียงแต่ช่วยให้นักวิเคราะห์สามารถตอบสนองต่อภัยคุกคามได้อย่างทันท่วงที แต่ยังเสริมสร้างความตระหนักรู้และแนวทางการปฏิบัติที่ดีที่สุดในการรักษาความปลอดภัยทางไซเบอร์อีกด้วย

เนื้อหาหลัก: Malicious Document Analysis: Word Malware

เอกสาร Microsoft Word ที่เป็นอันตรายมักถูกใช้เป็นเวกเตอร์แรกของการโจมตี (Initial Access Vector) ในแคมเปญฟิชชิ่ง (Phishing) และการโจมตีแบบเจาะจง (Targeted Attacks) ผู้โจมตีมักจะใช้เทคนิคทางวิศวกรรมสังคม (Social Engineering) เพื่อหลอกให้ผู้ใช้เปิดเอกสารและอนุญาตการทำงานของมาโคร (Macros) หรือเนื้อหาที่ถูกปิดกั้น ซึ่งมาโครเหล่านี้คือโค้ด Visual Basic for Applications (VBA) ที่สามารถรันคำสั่งต่างๆ บนระบบปฏิบัติการของผู้ใช้งานได้ ทำให้เกิดความเสียหาย เช่น การดาวน์โหลดและติดตั้งมัลแวร์เพิ่มเติม การขโมยข้อมูล การเข้ารหัสไฟล์เพื่อเรียกค่าไถ่ (Ransomware) หรือการสร้าง Backdoor เพื่อควบคุมเครื่องเหยื่อในภายหลัง

กลไกการโจมตีผ่านเอกสาร Word ไม่ได้จำกัดอยู่แค่มาโครเท่านั้น แต่ยังรวมถึง:

- Object Linking and Embedding (OLE) Objects: การฝังวัตถุหรือไฟล์ executable ที่เป็นอันตรายลงในเอกสาร

- External Links/Templates: การเชื่อมโยงไปยังเทมเพลต (Template) ภายนอกหรือ URL ที่เป็นอันตราย ซึ่งเมื่อเอกสารเปิดขึ้น จะมีการเรียกเนื้อหาจากภายนอก

- DDE (Dynamic Data Exchange): การใช้ DDE เพื่อรันคำสั่ง Shell บนระบบปฏิบัติการโดยไม่ต้องพึ่งมาโคร

- Exploits: การใช้ช่องโหว่ (Vulnerabilities) ใน Microsoft Word หรือระบบปฏิบัติการ เพื่อรันโค้ดโดยที่ผู้ใช้ไม่จำเป็นต้องโต้ตอบใดๆ

- การระบุประเภทไฟล์: ใช้เครื่องมือเช่น file บน Linux หรือ TrID เพื่อระบุว่าไฟล์นั้นเป็นเอกสาร Word จริงหรือไม่ และเป็นรูปแบบใด (เช่น DOC, DOCX, RTF)

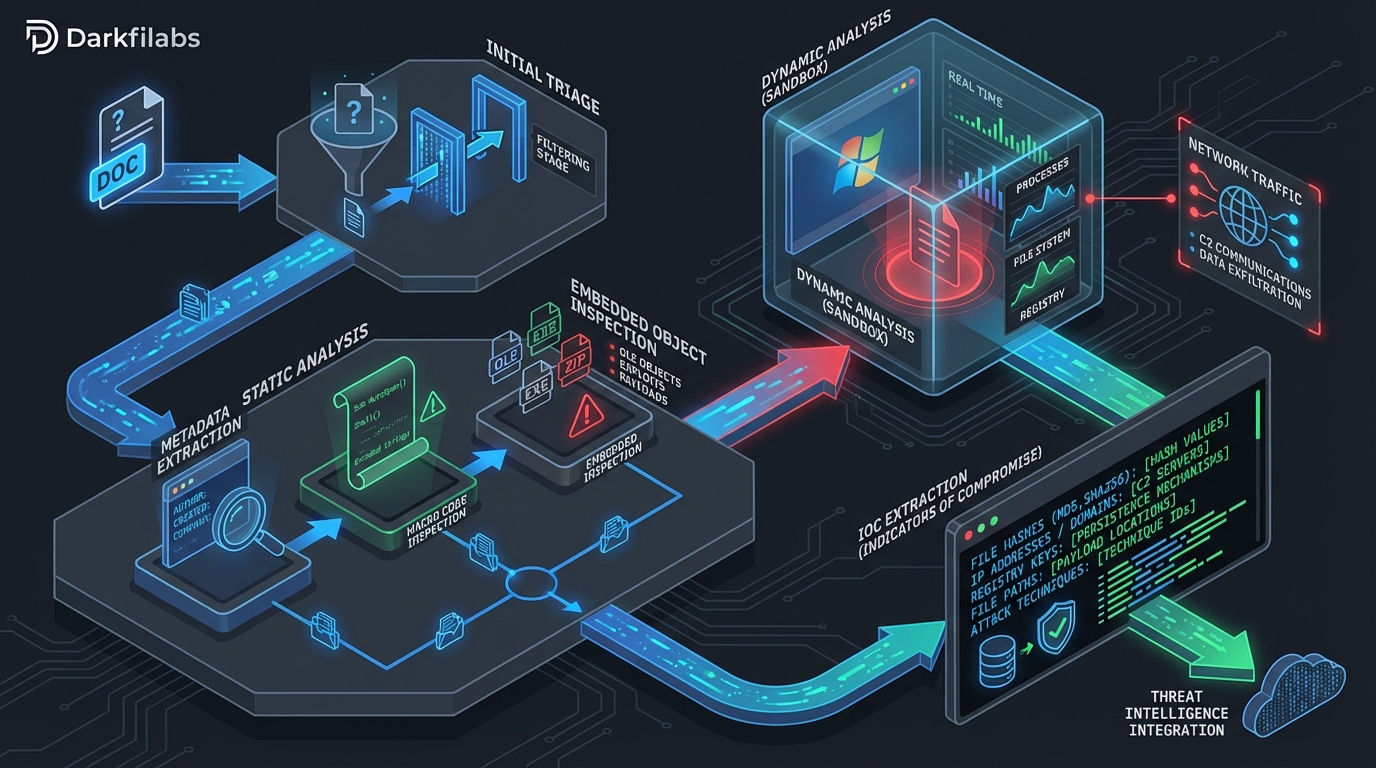

การวิเคราะห์ Word Malware แบ่งออกเป็นสองประเภทหลักคือ Static Analysis และ Dynamic Analysis ซึ่งแต่ละวิธีมีจุดเด่นและเครื่องมือที่แตกต่างกันไป

Static Analysis (การวิเคราะห์แบบคงที่): เป็นการตรวจสอบไฟล์โดยไม่รันโค้ดที่เป็นอันตรายจริงบนระบบปฏิบัติการ การวิเคราะห์นี้จะมุ่งเน้นไปที่โครงสร้างไฟล์ เมตาดาต้า (Metadata) สตริง (Strings) มาโคร และส่วนประกอบอื่นๆ ที่ซ่อนอยู่ภายในเอกสาร เพื่อหาเบาะแสและตัวบ่งชี้การบุกรุก

Dynamic Analysis (การวิเคราะห์แบบไดนามิก): เป็นการรันเอกสารที่เป็นอันตรายในสภาพแวดล้อมที่ปลอดภัยและถูกควบคุม (เช่น Sandbox หรือ Virtual Machine) เพื่อสังเกตพฤติกรรมของมัลแวร์ เช่น การสร้างไฟล์ การแก้ไข Registry การเชื่อมต่อเครือข่าย หรือการพยายามขโมยข้อมูล การวิเคราะห์นี้ช่วยให้เห็นถึงผลกระทบที่แท้จริงของมัลแวร์

ขั้นตอนการวิเคราะห์เอกสาร Word ที่เป็นอันตราย (Static Analysis)

Static Analysis เป็นขั้นตอนแรกที่สำคัญในการทำความเข้าใจ Word Malware ซึ่งจะช่วยให้เราได้ข้อมูลเชิงลึกเกี่ยวกับกลไกการทำงานของมัลแวร์ก่อนที่จะทำการรันโค้ดในสภาพแวดล้อมจริง

1. การวิเคราะห์เบื้องต้น (Initial Triage)

ก่อนอื่น เราต้องยืนยันประเภทของไฟล์และหาข้อมูลเบื้องต้นเกี่ยวกับเอกสารนั้นๆ

h

file malicious.doc

h

trid malicious.docx

h

sha256sum malicious.doc

2. การตรวจสอบ Metadata

Metadata เป็นข้อมูลที่ฝังอยู่ในเอกสาร เช่น ผู้แต่ง วันที่สร้าง วันที่แก้ไข และซอฟต์แวร์ที่ใช้สร้าง ข้อมูลเหล่านี้บางครั้งอาจให้เบาะแสเกี่ยวกับผู้โจมตีหรือเครื่องมือที่ใช้

h

exiftool malicious.doc

ข้อมูลที่น่าสนใจอาจรวมถึง "Author", "Last Modified By", "Creating Application" ซึ่งอาจเป็นค่าเริ่มต้นที่ไม่ใช่ชื่อคนจริงๆ หรือเป็นชื่อเครื่องมือที่ใช้ในการสร้างมัลแวร์

3. การแยกส่วนประกอบ (Deconstruction)

เอกสาร Word สมัยใหม่ (DOCX) เป็นรูปแบบ Open XML ซึ่งจริงๆ แล้วคือไฟล์ ZIP ที่มีโครงสร้างภายในประกอบด้วยไฟล์ XML หลายไฟล์และส่วนประกอบอื่นๆ การเปลี่ยนนามสกุลเป็น .zip จะช่วยให้เราสามารถสำรวจโครงสร้างภายในได้

h

mv malicious.docx malicious.zip

unzip malicious.zip -d malicious_docx_content

จากนั้นให้ตรวจสอบไฟล์ XML ต่างๆ โดยเฉพาะ word/_rels/document.xml.rels ซึ่งอาจมี External Links หรือ Object ที่น่าสงสัย

4. การวิเคราะห์ Macro (VBA Macro Analysis)

มาโครเป็นกลไกที่พบบ่อยที่สุดในการแพร่กระจาย Word Malware การวิเคราะห์มาโครเป็นสิ่งสำคัญอย่างยิ่ง

h

olevba malicious.doc

olevba จะแสดงโค้ด VBA ที่พบ พร้อมกับวิเคราะห์ความน่าสงสัย (เช่น การเรียกใช้ Shell, การดาวน์โหลดไฟล์) และบ่งชี้คีย์เวิร์ดที่อันตราย

5. การตรวจสอบ Object ฝังตัวและ External Links

เอกสาร Word สามารถฝังวัตถุต่างๆ ได้ เช่น ไฟล์รูปภาพ, ไฟล์เสียง, หรือแม้กระทั่งไฟล์ executable หรือไฟล์อื่นๆ ที่เป็นอันตราย

h

oledump.py -i malicious.doc

คำสั่งนี้จะแสดงรายการ Streams พร้อมข้อมูลขนาดและประเภท หากมี Stream ที่ระบุว่ามี Object หรือ Package ที่น่าสงสัย เราสามารถดึงออกมาตรวจสอบได้

h

oledump.py -s -v malicious.doc > output_stream.bin

จากนั้นให้นำ output_stream.bin ไปวิเคราะห์ต่อ เช่น ตรวจสอบประเภทไฟล์ด้วย file หรือ TrID

6. การดึง Indicators of Compromise (IOCs)

ตลอดกระบวนการ Static Analysis เป้าหมายหลักคือการดึง IOCs ที่เป็นประโยชน์ออกมา IOCs ที่พบบ่อยใน Word Malware ได้แก่:

ขั้นตอนการวิเคราะห์เอกสาร Word ที่เป็นอันตราย (Dynamic Analysis)

Dynamic Analysis เป็นขั้นตอนที่จำเป็นเมื่อต้องการเห็นพฤติกรรมจริงของมัลแวร์ โดยการรันเอกสารในสภาพแวดล้อมที่ปลอดภัยและถูกควบคุมอย่างเข้มงวด

1. สภาพแวดล้อมที่ปลอดภัย (Safe Environment)

การทำ Dynamic Analysis ต้องดำเนินการในสภาพแวดล้อมที่แยกขาดจากเครือข่ายหลักและระบบปฏิบัติการจริงอย่างสมบูรณ์ เพื่อป้องกันการแพร่กระจายของมัลแวร์

2. การตรวจสอบพฤติกรรม (Behavioral Monitoring)

เมื่อเอกสารถูกเปิดในสภาพแวดล้อม Sandbox หรือ VM ให้ติดตามพฤติกรรมของระบบอย่างใกล้ชิด

3. เครื่องมือ Dynamic Analysis

เครื่องมือสำคัญในการวิเคราะห์

การวิเคราะห์ Word Malware ต้องการชุดเครื่องมือที่หลากหลาย ทั้งแบบ Command Line และแบบ GUI เพื่อให้ครอบคลุมทุกด้านของการวิเคราะห์

- olevba: สำหรับตรวจจับและดึงมาโคร VBA และวิเคราะห์ความน่าสงสัย

- oledump.py: สำหรับลิสต์และดึง Stream จากไฟล์ OLE

- rtfobj: สำหรับดึง Object ฝังตัวจากไฟล์ RTF

- mraptor: สำหรับตรวจจับ Macro Obfuscation

Security Best Practices

การป้องกันการโจมตีจาก Word Malware ต้องอาศัยทั้งเทคโนโลยีและความตระหนักรู้ของผู้ใช้งาน นี่คือแนวทางปฏิบัติที่ดีที่สุด:

บทสรุป

การวิเคราะห์ Word Malware เป็นทักษะที่สำคัญและจำเป็นสำหรับนักวิเคราะห์ความปลอดภัยในยุคปัจจุบัน ด้วยการทำความเข้าใจโครงสร้างของเอกสาร เทคนิคการซ่อนมัลแวร์ และกลไกการทำงานของมาโคร เราสามารถระบุตัวบ่งชี้การบุกรุกและสร้างมาตรการป้องกันที่มีประสิทธิภาพได้ ทั้ง Static Analysis และ Dynamic Analysis ต่างก็เป็นส่วนสำคัญที่เสริมซึ่งกันและกันในการเปิดเผยภัยคุกคามที่ซ่อนอยู่

นอกเหนือจากการวิเคราะห์เชิงเทคนิคแล้ว การสร้างความตระหนักรู้ด้านความปลอดภัยให้กับผู้ใช้งานและการนำแนวทางปฏิบัติที่ดีที่สุดมาปรับใช้ เป็นสิ่งสำคัญอย่างยิ่งในการลดความเสี่ยงจากการโจมตีผ่านเอกสารที่เป็นอันตราย การผสานรวมเทคโนโลยี การฝึกอบรมบุคลากร และกระบวนการที่แข็งแกร่ง จะเป็นรากฐานสำคัญในการสร้างสภาพแวดล้อมทางไซเบอร์ที่ปลอดภัยและยืดหยุ่นต่อภัยคุกคามที่เปลี่ยนแปลงอยู่เสมอ